漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017353

漏洞标题:万达某重要站点一处逻辑审计缺陷

相关厂商:大连万达集团股份有限公司

漏洞作者: se55i0n

提交时间:2013-01-16 10:10

修复时间:2013-03-02 10:10

公开时间:2013-03-02 10:10

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-16: 细节已通知厂商并且等待厂商处理中

2013-01-16: 厂商已经确认,细节仅向厂商公开

2013-01-26: 细节向核心白帽子及相关领域专家公开

2013-02-05: 细节向普通白帽子公开

2013-02-15: 细节向实习白帽子公开

2013-03-02: 细节向公众公开

简要描述:

听说你们有礼物~

详细说明:

1)一直都喜欢跟妹子去万达看电影,昨天晚上突然想去网上看看有啥电影,选了最近正火的十二生肖,;

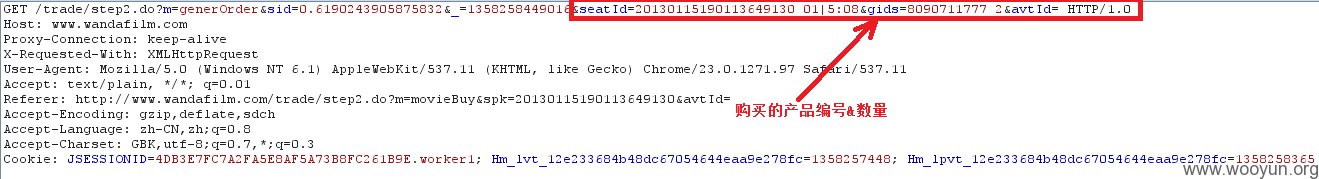

2)哎,习惯性的测试了下,点击提交并抓包;

3)数据包中出现购买的电影票的数量、座位号"seatId",购买的套餐数量"gids",试着将参数“gids”数量改为“-2”提交;

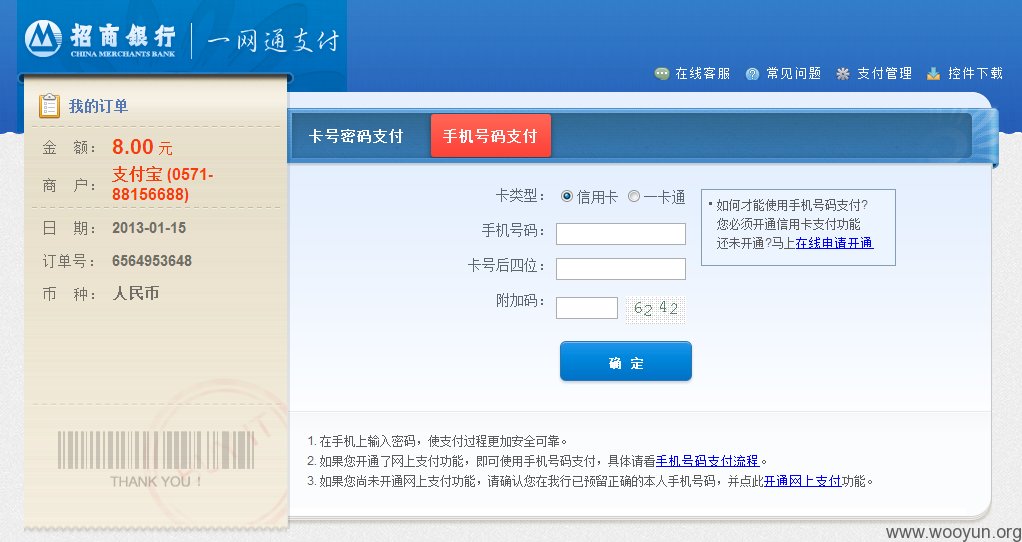

4)貌似只要付款了,就能搞定耶;

5)最后再来看看订单明细;

ps:仅仅测试,木有正式下单购买。

漏洞证明:

见详细说明~

修复方案:

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-01-16 12:28

厂商回复:

此漏洞应为业务逻辑控制缺陷,具体是否可真正完成伪造交易待验证,但确实是较低级的错误。感谢se55i0n同学的关注与贡献!

最新状态:

暂无