漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-08778

漏洞标题:用友俱乐部SQL注入漏洞

相关厂商:用友软件

漏洞作者: 汉时明月

提交时间:2012-06-26 10:58

修复时间:2012-08-10 10:59

公开时间:2012-08-10 10:59

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-26: 细节已通知厂商并且等待厂商处理中

2012-06-27: 厂商已经确认,细节仅向厂商公开

2012-07-07: 细节向核心白帽子及相关领域专家公开

2012-07-17: 细节向普通白帽子公开

2012-07-27: 细节向实习白帽子公开

2012-08-10: 细节向公众公开

简要描述:

前几天提交的漏洞http://www.wooyun.org/bugs/wooyun-2012-08484,被忽略,想想觉得没意思,可能这是废弃的用友应用,今天有看了看下载的代码,里面的数据库链接虽然已经失效,不过看代码发现了SQL注入漏洞,可以爆库,里面10几万用户数据,就算废弃的应用也不能这样不管不顾用户的个人信息安全

详细说明:

目录遍历漏洞已经报了 WooYun: 用友俱乐部目录遍历至源文件打包下载 ,这个算续集,

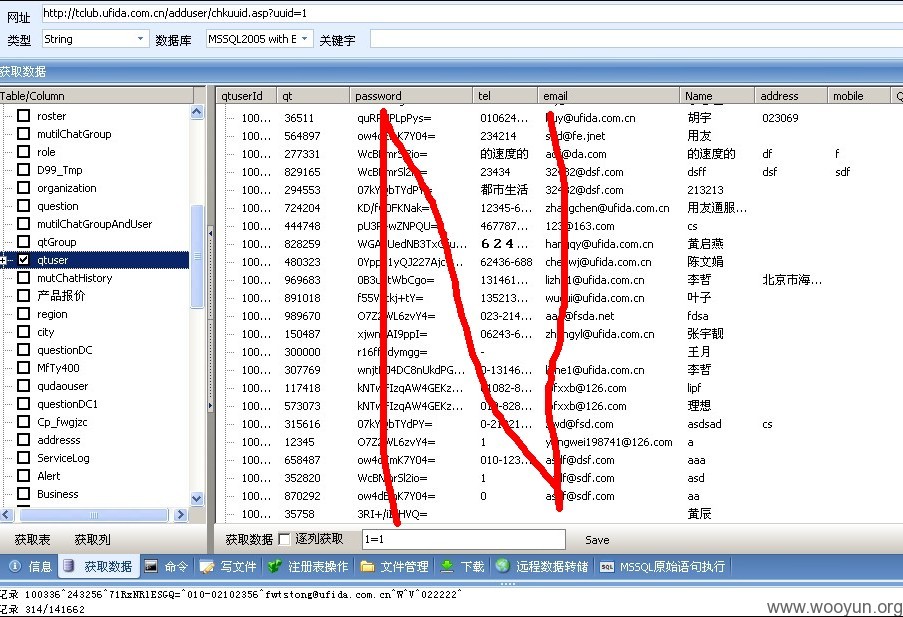

注入点:http://tclub.ufida.com.cn/adduser/chkuuid.asp?uuid=1

里面的表一大堆,太多,懒得看了,只看了下用户信息记录 141662,软件厂商服务系统,怎么会这么多注册用户啊,就算好多是马甲也有些离谱,不管真假,还行希望厂商认真管理,不用及时删除。

漏洞证明:

修复方案:

修复漏洞,不用系统及时删除。

版权声明:转载请注明来源 汉时明月@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-06-27 15:09

厂商回复:

非常感谢汉时明月@乌云对我们信息安全的关注,我们会尽快修复这个问题,清理废弃的测试数据,也万分感谢您提出的宝贵建议,我们会尽一切努力提升企业信息安全水平。

最新状态:

暂无