漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0211745

漏洞标题:一个小漏洞导致南航所有空乘人员等敏感信息泄漏

相关厂商:中国南方航空股份有限公司

漏洞作者: Mark

提交时间:2016-05-22 17:13

修复时间:2016-07-07 08:40

公开时间:2016-07-07 08:40

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-22: 细节已通知厂商并且等待厂商处理中

2016-05-23: 厂商已经确认,细节仅向厂商公开

2016-06-02: 细节向核心白帽子及相关领域专家公开

2016-06-12: 细节向普通白帽子公开

2016-06-22: 细节向实习白帽子公开

2016-07-07: 细节向公众公开

简要描述:

一个小漏洞导致南航所有空乘人员个人信息和飞行信息等敏感信息泄漏

详细说明:

漏洞源自心脏出血,漏洞url:https://125.88.6.174/logon.jsp 空勤综合管理系统

就是这样一个登录页面的服务器存在漏洞,用检测脚本发现存在漏洞,然后再写个小脚本进行定时的检测,并保存泄漏的敏感内存信息

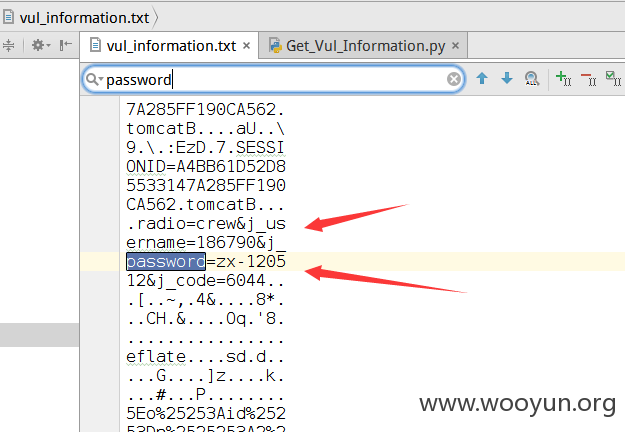

运气不错,不一会儿就get了三个账号

username=612822

password=huihui@1234

username=186790

password=zx-120512

username=224371

password=wuyu+19940908

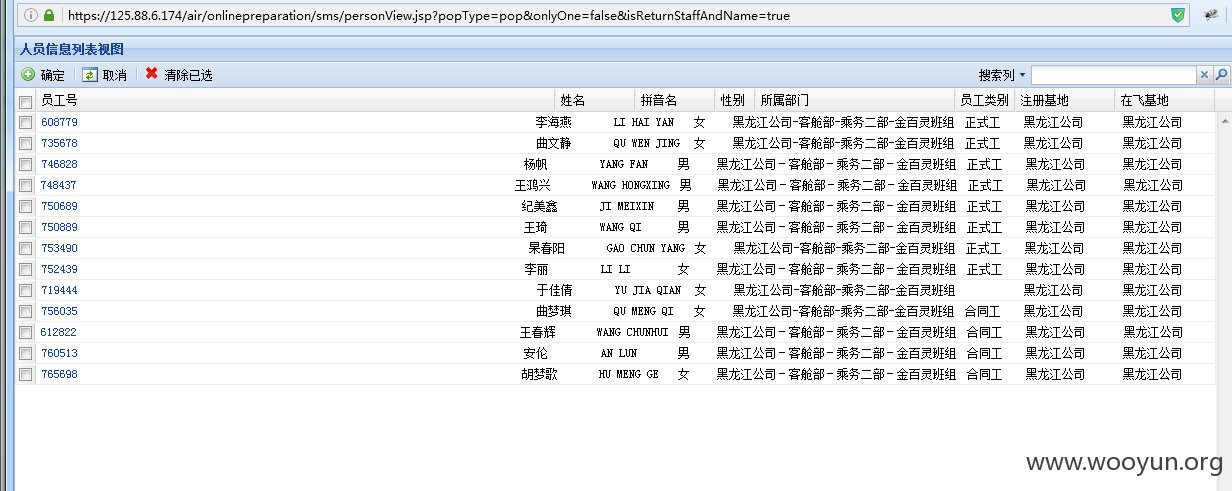

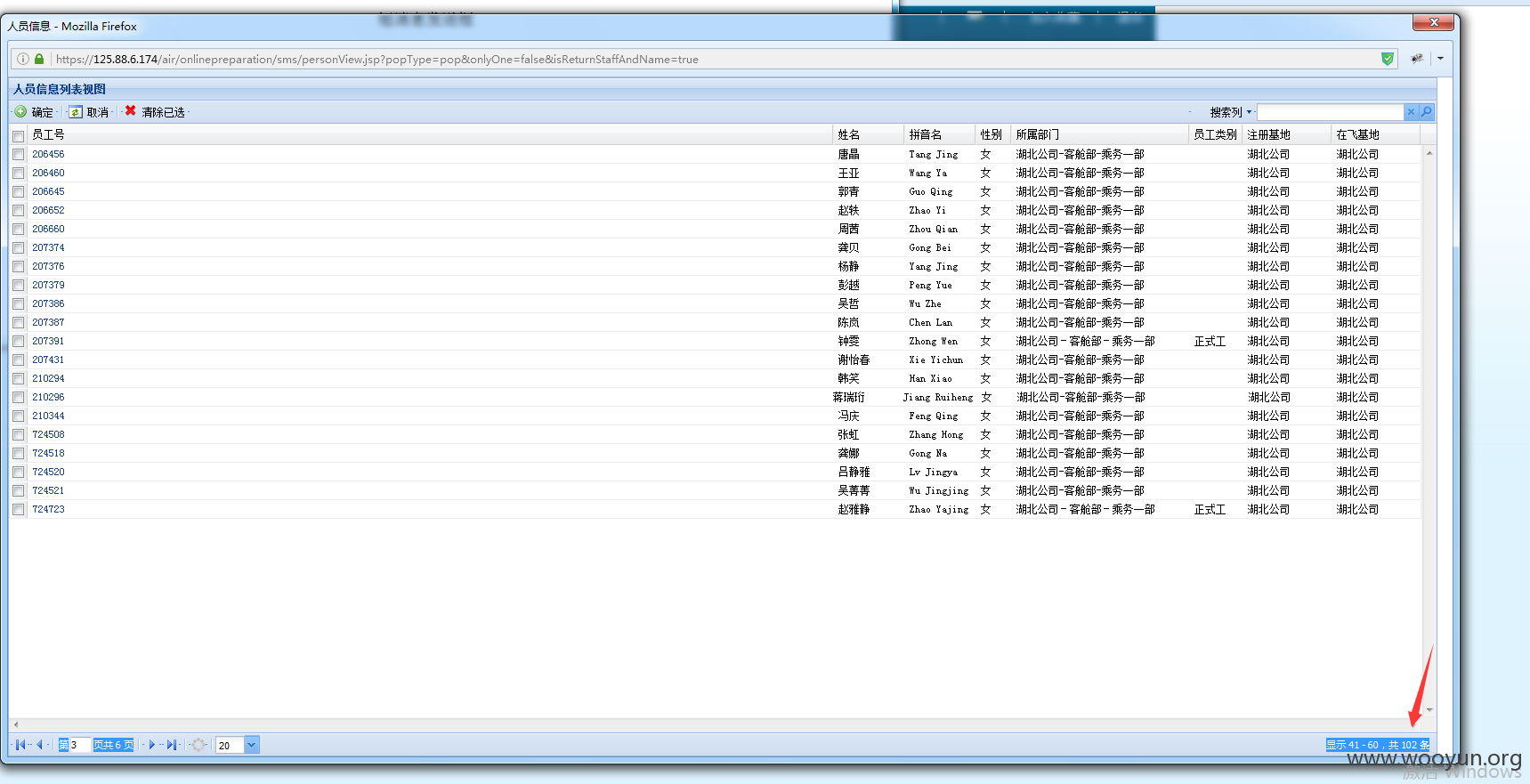

登陆一下看看 空乘人员的任务安排信息

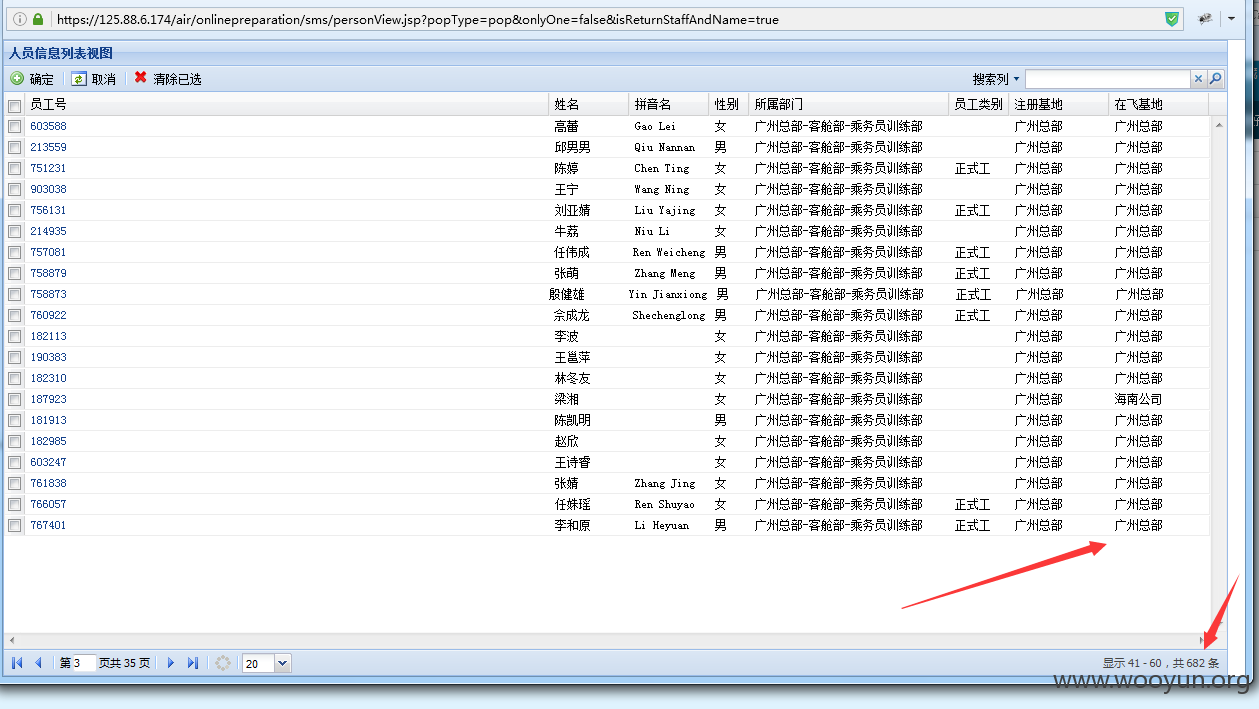

各个地区的空乘人员信息

本来是想找个注入点的,奈何 无论怎么构造payload都返回500错误,原因不明

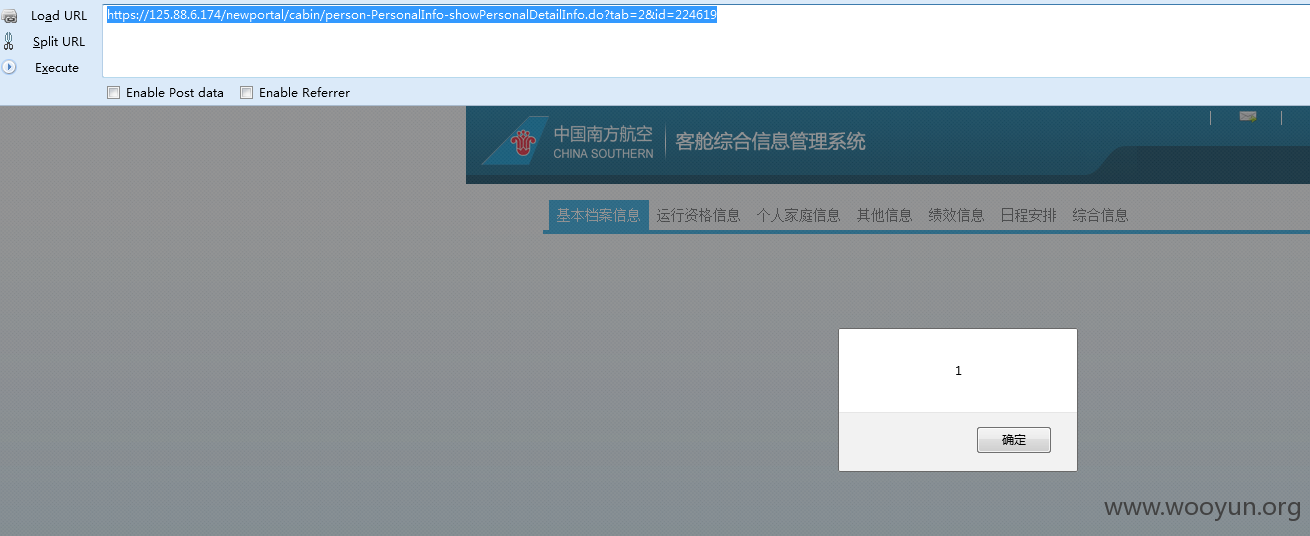

只找到了存储型的xss,应该还有其它点,就不测试了

我想说如果脚本一直挂着跑,获取所有人的账号密码信息(只要你登陆)不是一件难事儿,危害性不言而喻。这里证明漏洞存在即可。

漏洞证明:

已证明

修复方案:

升级

版权声明:转载请注明来源 Mark@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2016-05-23 08:31

厂商回复:

感谢提醒,抓紧修复

最新状态:

暂无