漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-055648

漏洞标题:奇客星空某分站补丁不及时getshell

相关厂商:奇客星空

漏洞作者: Coody

提交时间:2014-04-05 15:57

修复时间:2014-05-20 15:58

公开时间:2014-05-20 15:58

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-05: 细节已通知厂商并且等待厂商处理中

2014-04-09: 厂商已经确认,细节仅向厂商公开

2014-04-19: 细节向核心白帽子及相关领域专家公开

2014-04-29: 细节向普通白帽子公开

2014-05-09: 细节向实习白帽子公开

2014-05-20: 细节向公众公开

简要描述:

0.0 终于可以休息了:P

详细说明:

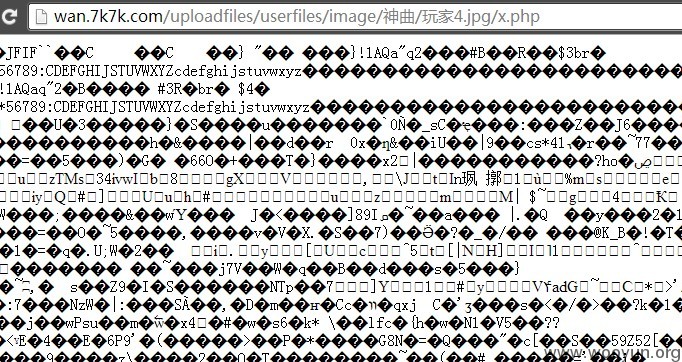

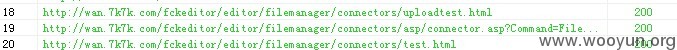

在该站点看到一美女玩家,查看了下图片地址,发现url为http://wan.7k7k.com/uploadfiles/userfiles/image/%E7%A5%9E%E6%9B%B2/%E7%8E%A9%E5%AE%B62.jpg

尝试url+/x.php可成功解析文件。

嗯,确定存在Nginx文件解析漏洞。

赶紧去上传图片木马,url为http://wan.7k7k.com//uploadfiles/userfiles/image/php.jpg

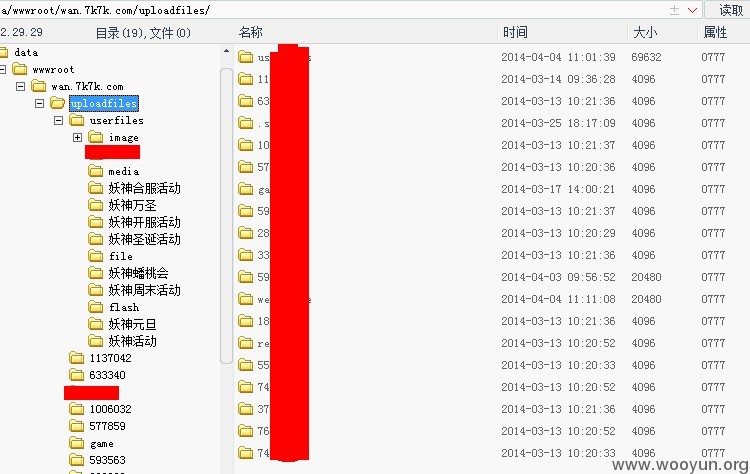

各种信息就没必要贴上来了。点到为止。

你们懂我为什么把目录中的某些目录名称涂掉了。。。。。:P

漏洞证明:

……

修复方案:

版权声明:转载请注明来源 Coody@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-04-09 10:33

厂商回复:

感谢白帽作者反馈,确实有此漏洞,已修复,之后联系作者发送小礼物,希望和白帽人员进行合作

最新状态:

暂无