漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0209525

漏洞标题:支付安全之齐家钱包多处漏洞打包(sql注入\getshell\影响10w个商家账号)

相关厂商:jia.com

漏洞作者: 千机

提交时间:2016-05-17 09:04

修复时间:2016-07-01 10:00

公开时间:2016-07-01 10:00

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-17: 细节已通知厂商并且等待厂商处理中

2016-05-17: 厂商已经确认,细节仅向厂商公开

2016-05-27: 细节向核心白帽子及相关领域专家公开

2016-06-06: 细节向普通白帽子公开

2016-06-16: 细节向实习白帽子公开

2016-07-01: 细节向公众公开

简要描述:

RT,安逸

详细说明:

存在问题的链接是

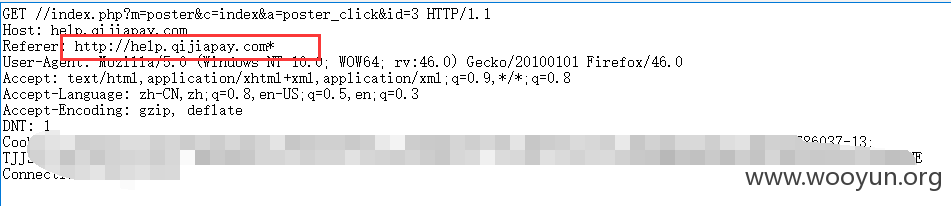

然后有一处referer处的sql注入

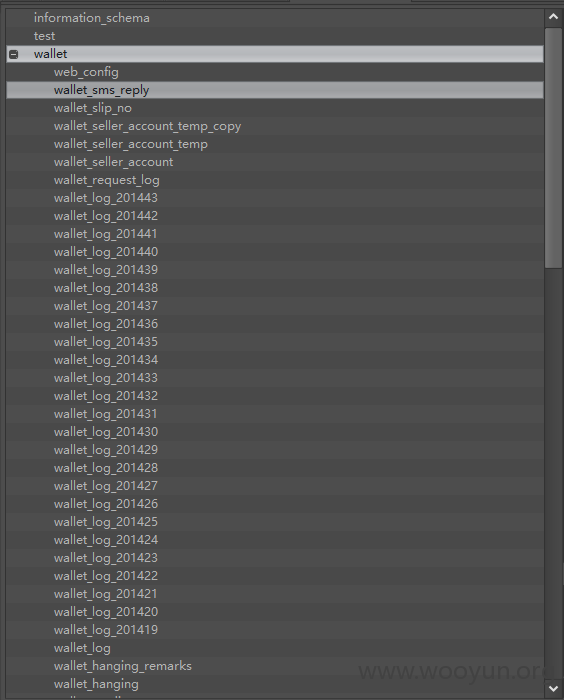

影响的数据库有三个

其中qeekapay中存着后台登陆的账号密码

读取出来后发现解密不了。于是找键盘表哥请教,说是phpcms的解密方式和discuz的是一样的。于是成功解除sadmin这个超级管理员的密码,成功登陆

后台链接为

phpcms这后台权限就够大了,想干啥干啥

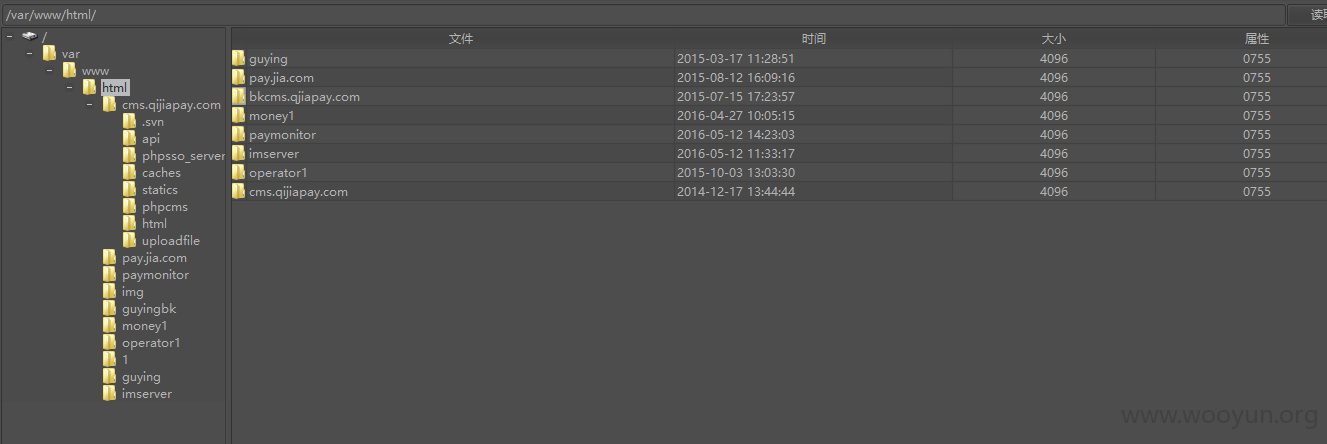

于是开始试图getshell

通过模块数据源执行sql语句,将一句话木马上传上去。

成功getshell

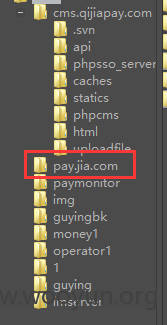

咦,还有,pay.ja.com,看着好厉害的样子

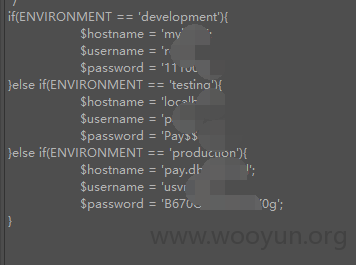

于是去里面找配置文件,,成功找到

但是只有第三个,应该是产品环境才能连接上

成功链接上

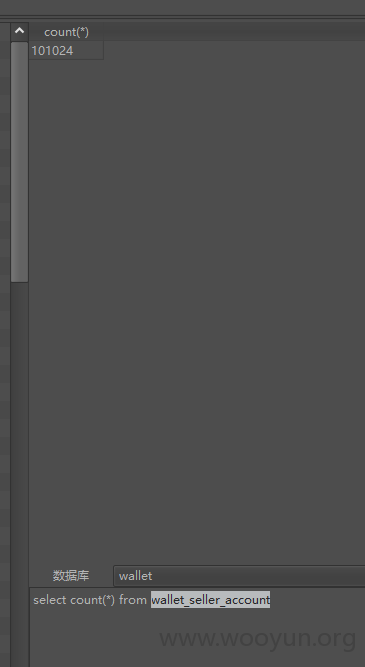

然后就是各种count来证明危害了

wallet_seller_account表 应该就是卖家的账户表。10w

wallet_cash表,应该是金额的记录表97w

足够证明危害了。

对了,最后送你们一个特别鸡肋的flash 反射型xss漏洞。

需要复制链接,然后到浏览器地址栏中粘贴回车才会弹窗,别问我为什么要这样,,我也在研究为什么

漏洞证明:

修复方案:

改改改,身为一个支付的工具,安全性还是得多注意注意,

版权声明:转载请注明来源 千机@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-05-17 09:54

厂商回复:

非常感谢,已经通知相关人员

最新状态:

暂无