漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026179

漏洞标题:赛迪网的一次渗透测试,暴露出诸多安全问题

相关厂商:赛迪网

漏洞作者: F4K3R

提交时间:2013-06-18 10:38

修复时间:2013-08-02 10:39

公开时间:2013-08-02 10:39

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-18: 细节已通知厂商并且等待厂商处理中

2013-06-18: 厂商已经确认,细节仅向厂商公开

2013-06-28: 细节向核心白帽子及相关领域专家公开

2013-07-08: 细节向普通白帽子公开

2013-07-18: 细节向实习白帽子公开

2013-08-02: 细节向公众公开

简要描述:

细节决定一切!老规矩~ 主要内容放证明里面!

详细说明:

渗透的成功与否我个人认为还是看细节!

漏洞证明:

0x001 扫描

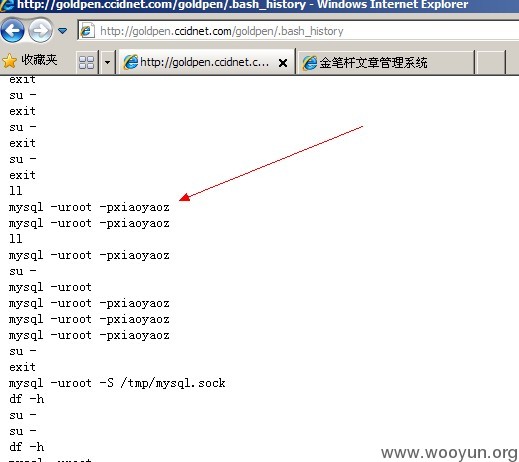

经过扫描!锁定了http://goldpen.ccidnet.com这个分站!

通过dirbuster扫描!发现.bash_history 这个文件!

这个文件是管理使用命令行的时候产生的历史文件!

一开始不以为然! 一看吓一跳~ 居然发现了MYSQL的操作信息!直接泄漏了ROOT密码!

太不小心了~

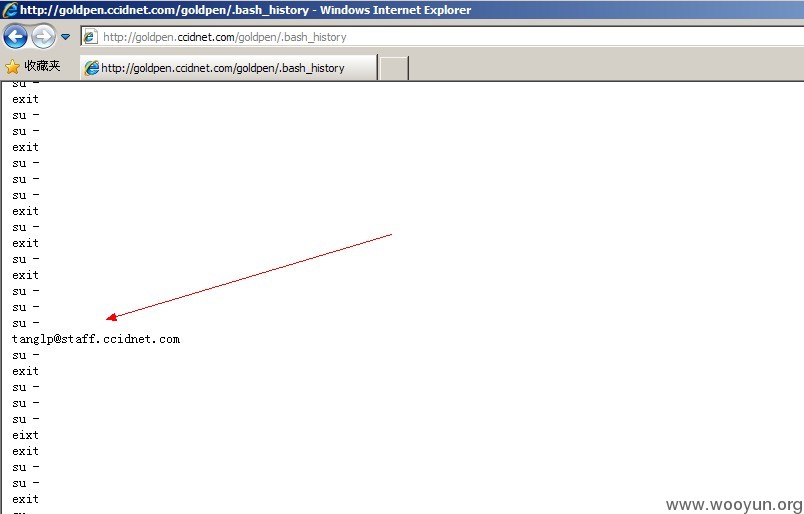

但是现在得到密码也没用!站内没注入不可开外链~ 另外看到了一个邮箱!记录下!

0x002 猜解后台口令

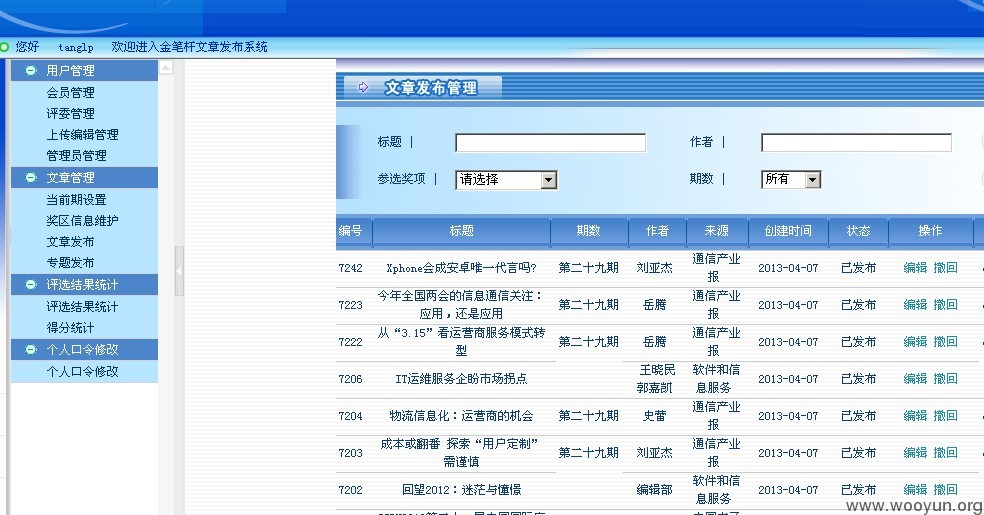

dirbuster扫描出后台为admin!弱口令admin各种无解~

于是想到刚才看到一个邮箱~ 确定就是管理此服务器的管理员!

以该帐号为后台用户~ 尝试猜解密码!

得到密码为123123。

成功进入后台!

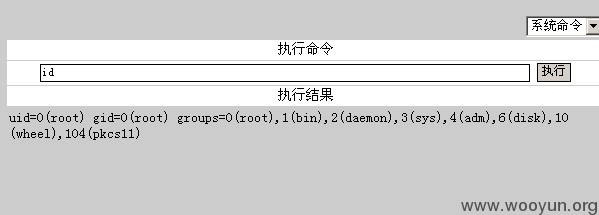

0x003 拿到服务器权限

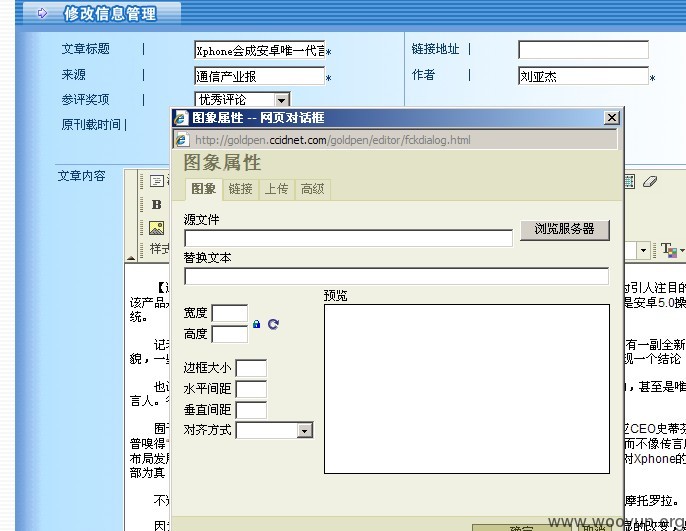

发现后台有旧版本fckeditor!可以上传任意文件!

得到WEBSHELL ~发现已经被人传过webshell了!

执行ID命令 ROOT账户!

此服务器与主站服务器同C段!可以做进一步渗透~

但是未深入!

渗透到此结束!

PS:

此次渗透非恶意!请多多包涵~

修复方案:

修复方案:

1.修改mysql密码 并删除文中出现的敏感文件

2.删除或者升级fckeditor程序

3.加强管理员安全意识 修改管理员密码

4.后台不对外开放或者限制IP

5.对web的权限实行隔离 或者降权

版权声明:转载请注明来源 F4K3R@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-06-18 14:49

厂商回复:

已修复

最新状态:

暂无