某次扫描中发现一处Oracle EBusiness的SSRF漏洞,详情如下:

利用神器cloudeye配合进行验证:

访问构造的地址

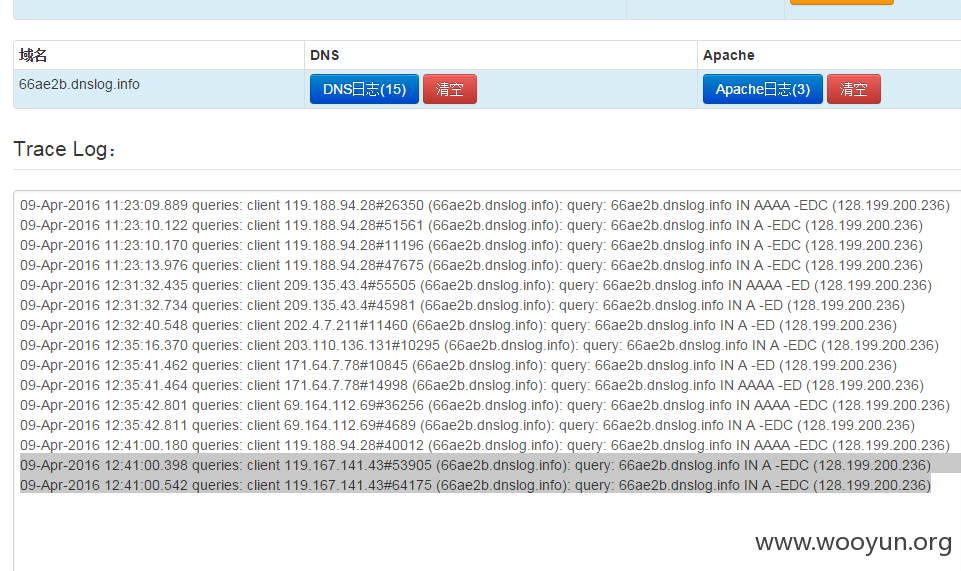

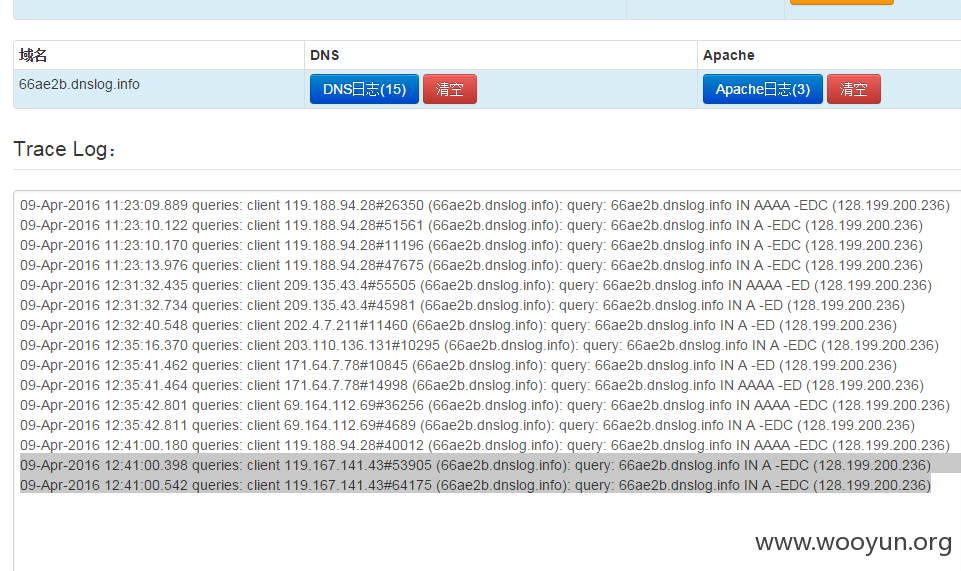

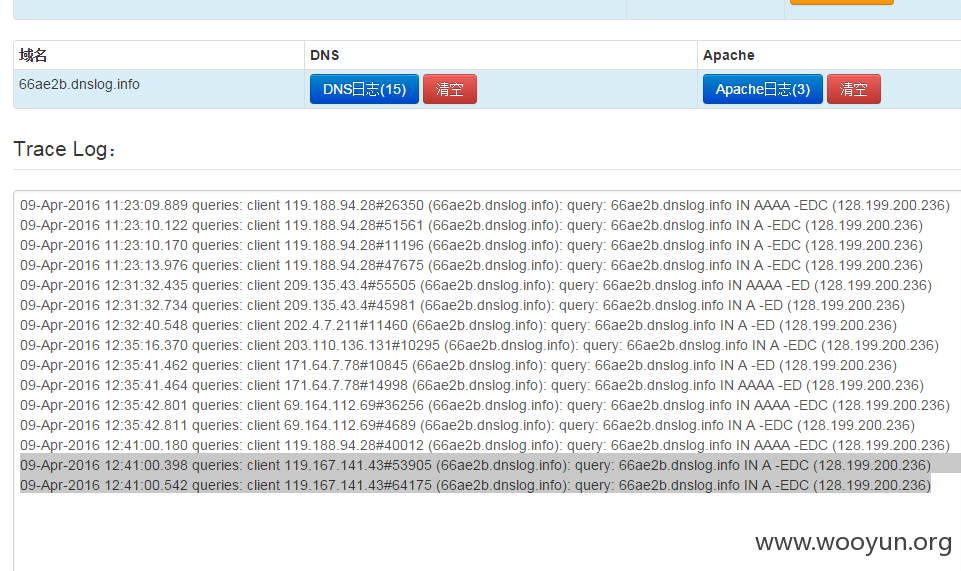

cloudeye中DNS日志、apache access日志:

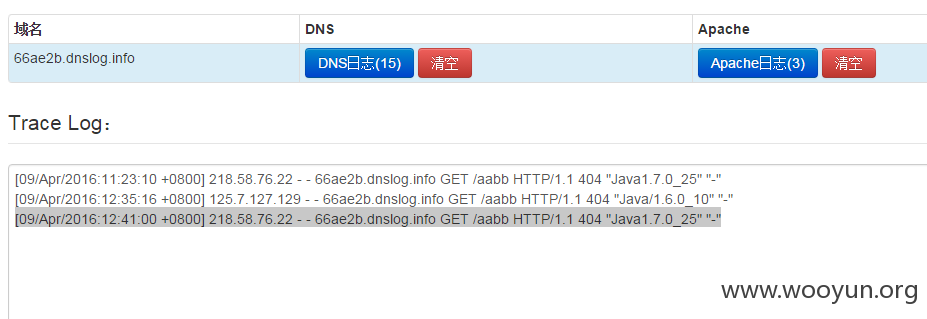

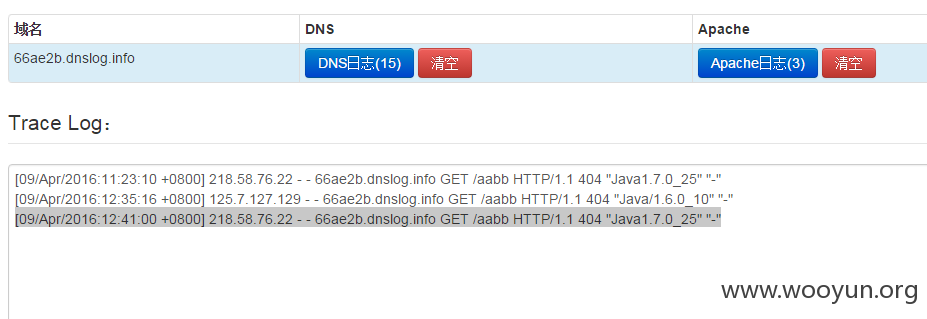

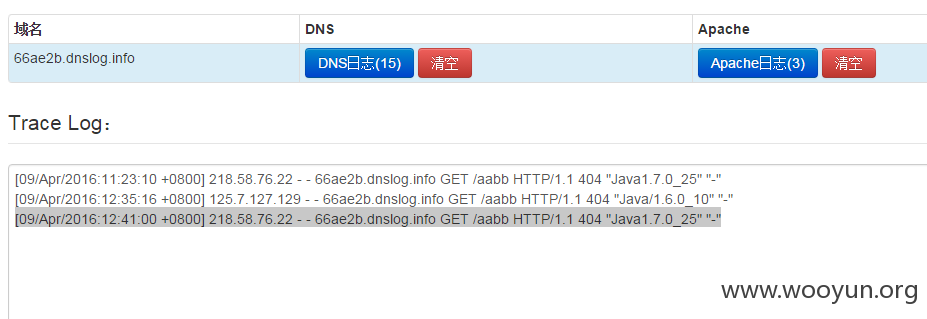

证明服务端确实访问了构造的地址:http://66ae2b.dnslog.info/aabb

利用google hacking找了一些其他受影响的网站,惊现**.**.**.**某站点,具体列表如下:

某次扫描中发现一处Oracle EBusiness的SSRF漏洞,详情如下:

利用神器cloudeye配合进行验证:

访问构造的地址

cloudeye中DNS日志、apache access日志:

证明服务端确实访问了构造的地址:http://66ae2b.dnslog.info/aabb

利用google hacking找了一些其他受影响的网站,惊现**.**.**.**某站点,具体列表如下: