利用方式一:全局配置文件覆盖。

源文件/jcms/setup/opr_setting.jsp:

覆盖管理员密码,直接重置管理员密码。

源文件/jcms/setup/opr_login.jsp:

利用方式二,数据库信息覆盖。

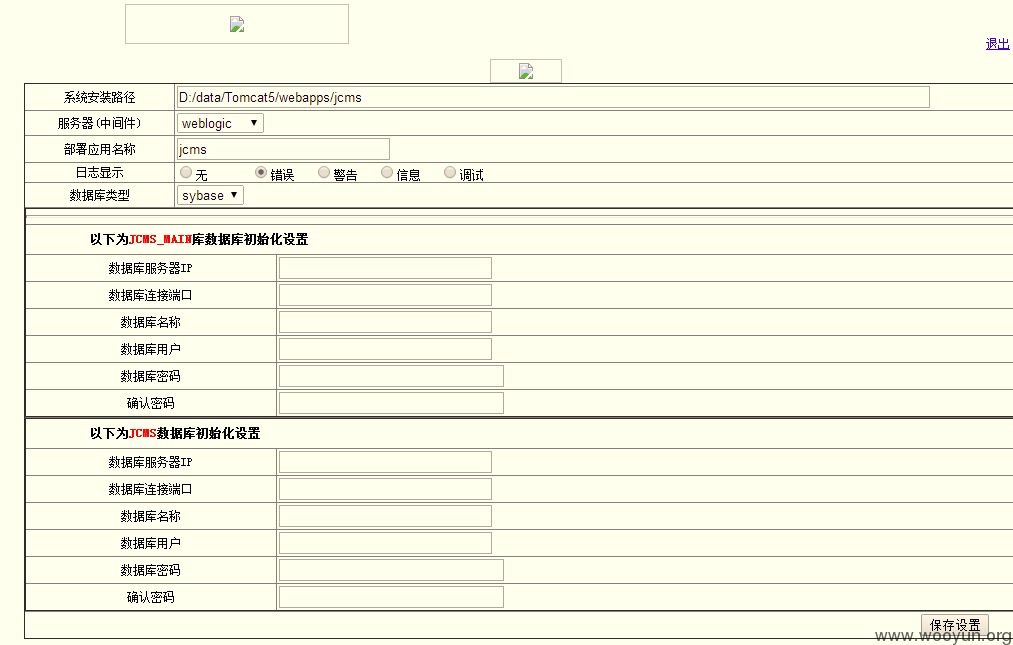

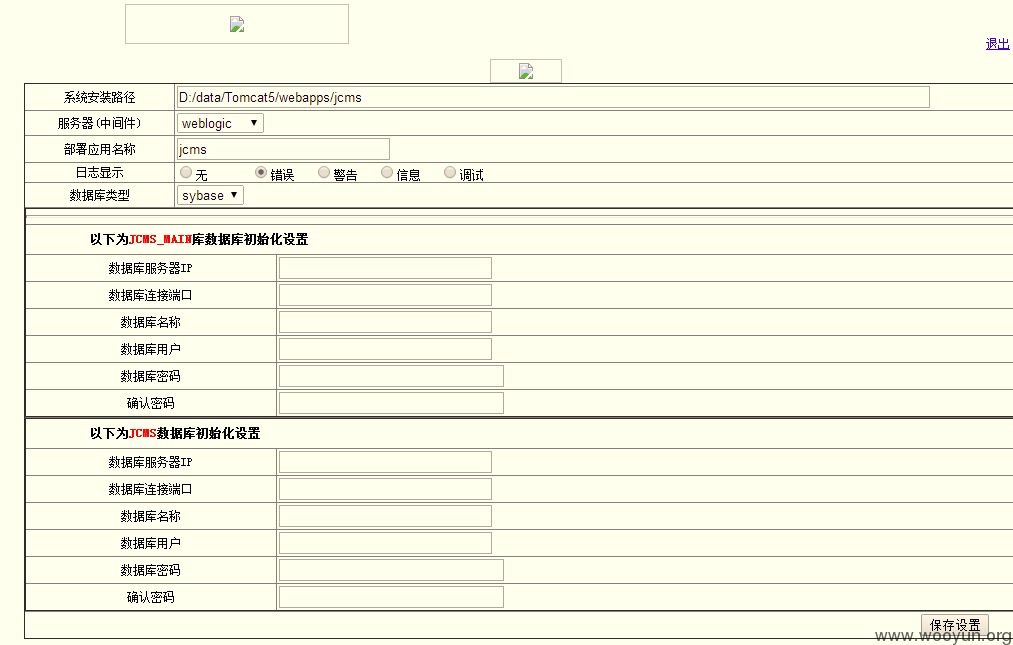

访问:/jcms/setup/publishadmin.jsp

写入相应配置后,提交到/setup/opr_publishsetting.jsp处理。

分析源码/jcms/setup/opr_publishsetting.jsp

至此,merpserver.ini被任意覆盖,服务器正常运行需要其中的配置,利用此漏洞,可导致网站瘫痪,或恶意篡改。