漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0183441

漏洞标题:岂安科技Bigsec某处安全意识不足

相关厂商:bigsec.com

漏洞作者: 孤梦°

提交时间:2016-03-11 19:46

修复时间:2016-04-25 20:17

公开时间:2016-04-25 20:17

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:9

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-11: 细节已通知厂商并且等待厂商处理中

2016-03-11: 厂商已经确认,细节仅向厂商公开

2016-03-21: 细节向核心白帽子及相关领域专家公开

2016-03-31: 细节向普通白帽子公开

2016-04-10: 细节向实习白帽子公开

2016-04-25: 细节向公众公开

简要描述:

你还觉得撸站无聊吗,快加入打开控制面板—团队—修改—选择风铃。一起加入我们的讨论^_^团队有妹纸哦~~

详细说明:

今天无聊就在看Bigsec岂安科技关于黑阔罗启武的文章 看了一会 寻思挖挖洞什么的

一时没头绪 然后基友提议我去Github看看 他说Github是神器 我便去了

果然功夫不负有心人 让我挖到了

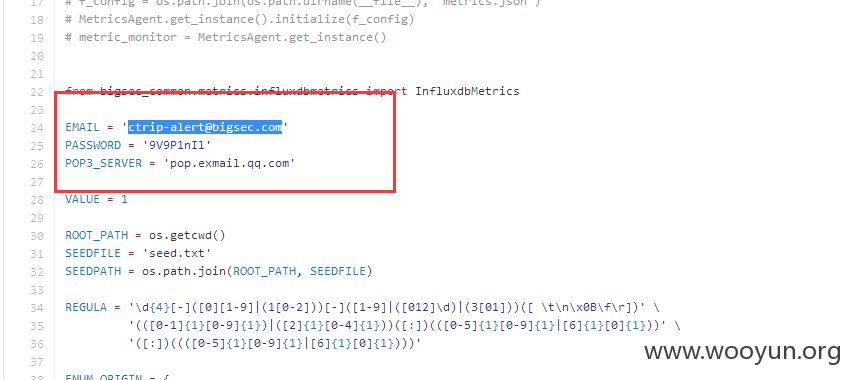

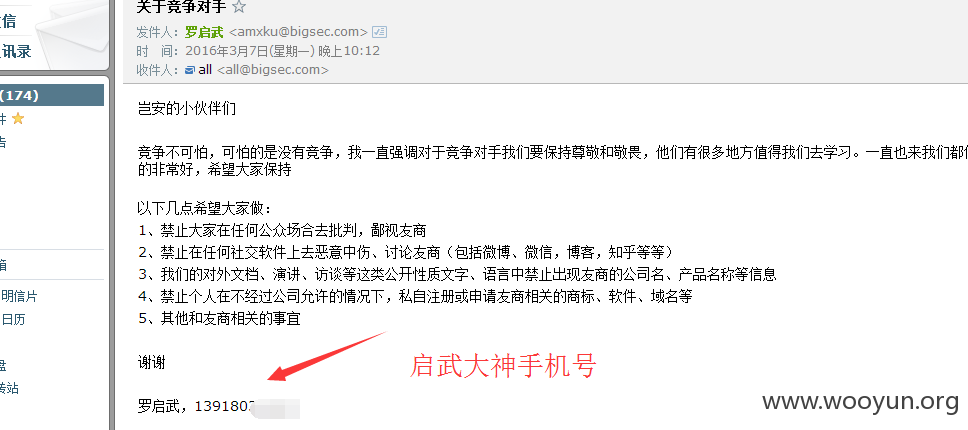

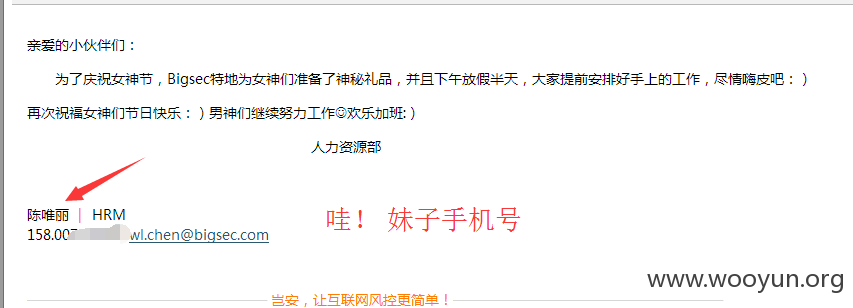

在Github里面发现了岂安某人员的邮箱和密码 最终泄露Vpn以及人员名字信息等 在里面看到罗启武大神的邮件 并且已连接到VPN 还有妹子的手机号

泄露地址:https://github.com/ZXvivian/person_python_tool/blob/75516328d98d7c174b88e9d927962869e4f51bbf/email_metrics.py

漏洞证明:

同上

修复方案:

上传github需谨慎!

版权声明:转载请注明来源 孤梦°@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-03-11 20:17

厂商回复:

感谢路人甲大大、乌云等安全社区的支持,我们此前已经发现并确认了该漏洞。目前技术团队紧急修复了该漏洞,并通过了严格的质检测试。

最新状态:

暂无