漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171584

漏洞标题:新开普某站弱口令

相关厂商:新开普电子股份有限公司

漏洞作者: xq17

提交时间:2016-01-21 10:43

修复时间:2016-03-05 09:52

公开时间:2016-03-05 09:52

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-21: 细节已通知厂商并且等待厂商处理中

2016-01-22: 厂商已经确认,细节仅向厂商公开

2016-02-01: 细节向核心白帽子及相关领域专家公开

2016-02-11: 细节向普通白帽子公开

2016-02-21: 细节向实习白帽子公开

2016-03-05: 细节向公众公开

简要描述:

无语。。上次报的那个东西竟然没有通用--rank才2 一怒之下---看下面

详细说明:

http://edu.newcapec.com.cn/Home/Index/news/id/49*

*那里好像存在注入 可惜好像有waf 没时间就不怎么饶了

下面是http://www.newcapec.cn/index001.html

百度到的应该是你们的

然后发现有很多登陆其中http://office.newcapec.net:3216/

存在弱口令 admin admin 进去之后发现了

ERP服务器名称:192.168.1.114

ERP数据库名称: newcap

ERP数据库用户名: sa

ERP数据库密码: 123

我也是无语了 sa 权限弱口令 估计要是入到内网渗透就很简单了吧

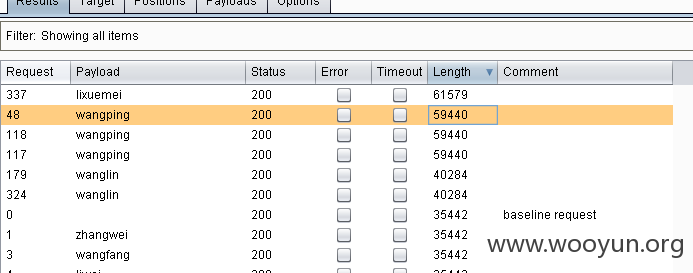

然后看下有木有上传点随便找找没发现写个Python脚本收集用户管理处的名字

然后开burp爆破

OK发现了账户

wangling 123456 wangping 123456 接着进入各大系统

那个crm好像有很多项目啊---看图吧

http://office.newcapec.net:5200/ims/default.aspx

http://office.newcapec.net:3456/js/ewebeditor/ 进去后本来想拿shell好像是ewe编辑器然后查看源码

发现了路径还有目录遍历 好像有个登录吧http://office.newcapec.net:3456/js/ewebeditor/admin/login.php 有空就爆破来个内网漫游 现在没啥空,生病在家呢。。不知道考得了试不

还有很多系统可以登录

信息你们应该知道

还有很多系统没有验证码--按照我现在收集的信息

循环爆破总会出来的

漏洞证明:

那个--新开普圈存机我学校还没修也-----

修复方案:

做好安全培训工作吧

版权声明:转载请注明来源 xq17@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-22 09:42

厂商回复:

再次感谢您抽出宝贵时间提出以上问题,我们马上下发通知更改以上问题,并持续跟踪。

最新状态:

暂无