漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169858

漏洞标题:无锡技师学院管理员安全意识不足引发的一系列问题(涉及教职工学生档案系统/教务系统/人事系统/0A办公系统)

相关厂商:无锡技师学院

漏洞作者: 路人甲

提交时间:2016-01-20 08:56

修复时间:2016-03-04 13:27

公开时间:2016-03-04 13:27

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-03-04: 细节向公众公开

简要描述:

可导致全校的教职工学生数据被拖

详细说明:

http://**.**.**.**/login.portal 信息门户

金智erp,网上搜到的漏洞都已修复了。

只要有一个账号,登录进去就可以看到管理员账户名。

然后

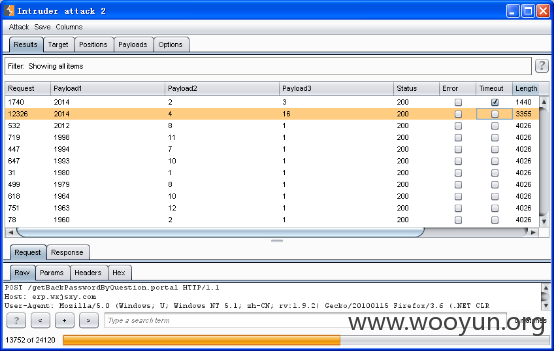

http://**.**.**.**/getBackPassword.portal

修改密码的地方

生日直接可用burp进行爆破

第二个 2014-4-16 就是了

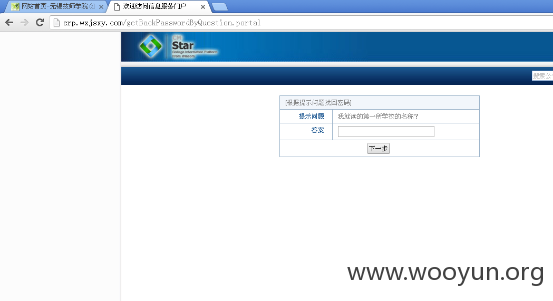

好了,接下来是密保问题,没想到只是随便猜了几个弱口令就正确了

1234567890

。。。。。。。。。。。。

好了,就测试一下

登录成功

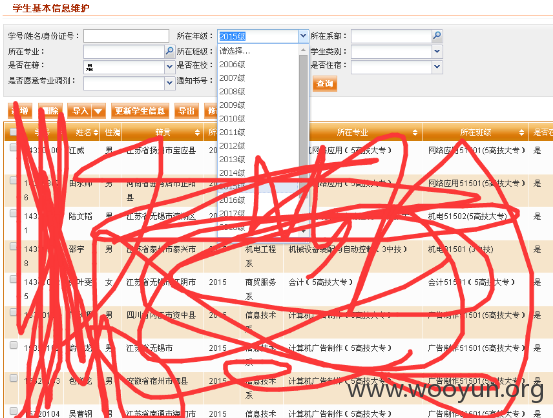

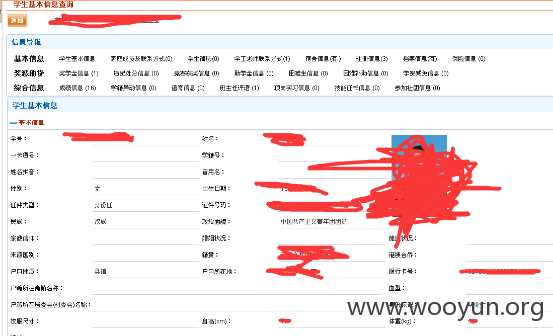

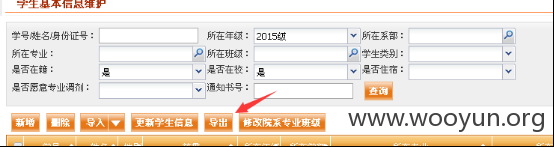

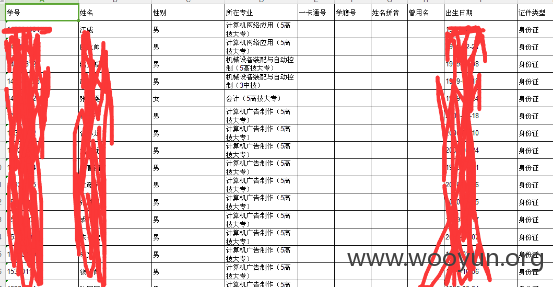

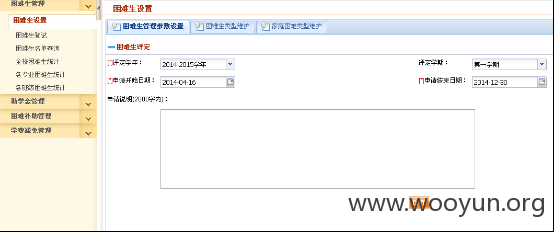

涉及学生管理

可查任何学生信息

拖裤妥妥的

咳咳,就是试了一下,点到为止了。

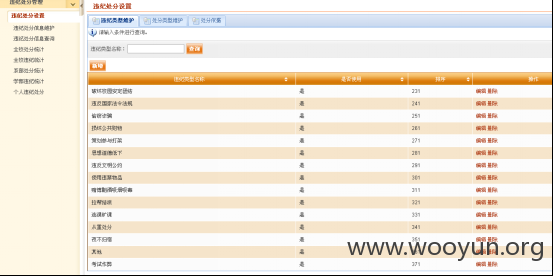

接下来还涉及的

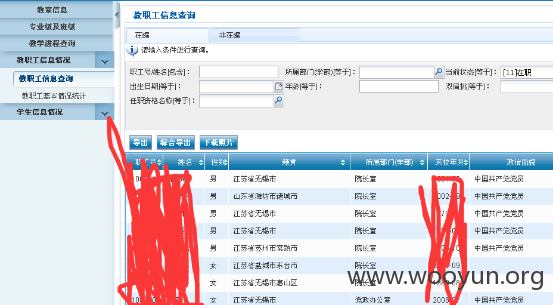

班主任数据

也可以直接拖裤。我就不测试了

还有。

全体教职工的数据都可以拖。

还有更多就不截图了

全部点到为止。

对了,密码已发邮箱通知管理员了。

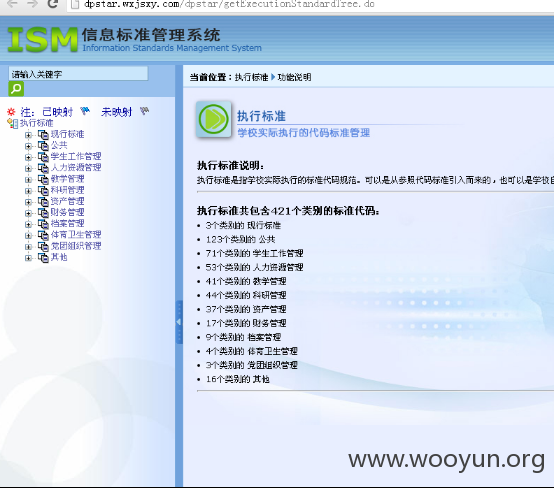

除了信息门户外,还有几个漏洞,都是管理员安全意识不足导致的。

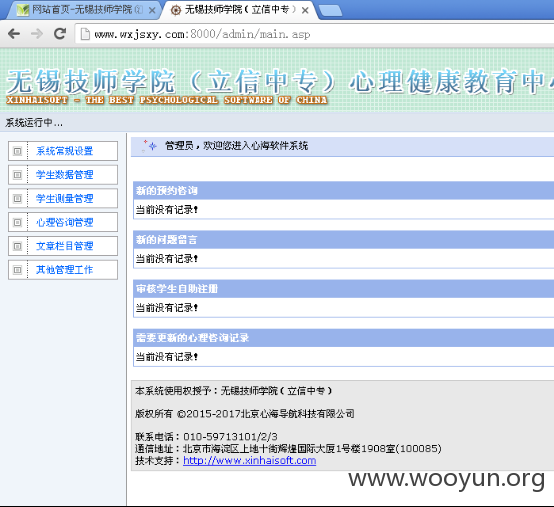

心理健康教育中心

http://**.**.**.**:8000/ 心理健康教育中心

默认密码没修改admin xinhaisoft

直接登录后台

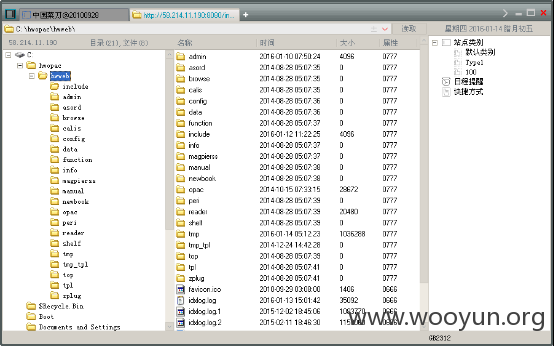

图书管理系统

**.**.**.**:8080/admin/login.php

默认系统管理员密码也尚未修改huiwen_opac

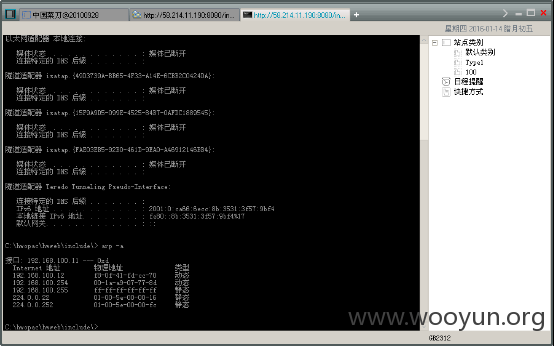

进后台,数据库配置插一句话

Getshell

是在内网

好了,没然后了。。。

漏洞证明:

修复方案:

加强安全意识

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-01-20 09:07

厂商回复:

通知处理中

最新状态:

暂无