漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168455

漏洞标题:神州数码某漏洞导致内网多台主机getshell

相关厂商:digitalchina.com

漏洞作者: sqlfeng

提交时间:2016-01-08 17:07

修复时间:2016-01-14 15:14

公开时间:2016-01-14 15:14

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-08: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

能20不 ,人家都是20呢

详细说明:

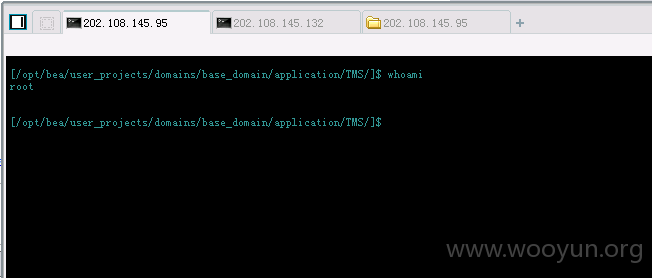

类似这个 tms的数据库也在其中

WooYun: 神州数码某漏洞导致百万敏感信息泄漏包括用户详细住址姓名手机号等

又简单了扫了一下c段

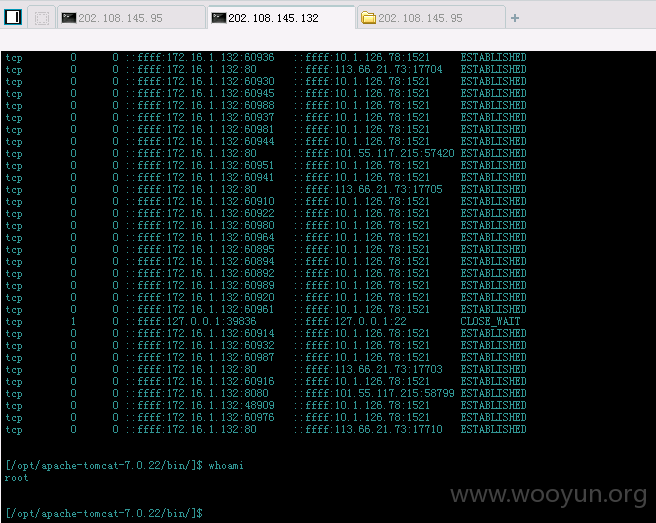

以下主机存在weblogic反序列化命令执行漏洞

202.108.145.58:80

202.108.145.95:80

202.108.145.52:80

202.108.145.188:80

202.108.145.140:80

202.108.145.202:80

202.108.145.132:80

漏洞证明:

修复方案:

版权声明:转载请注明来源 sqlfeng@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-01-08 18:12

厂商回复:

尽快修复

最新状态:

2016-01-14:已修复