漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0166643

漏洞标题:环宇通达的微软正版软件平台SQL注入/文件上传漏洞

相关厂商:北京环宇通达科技有限公司

漏洞作者: 超威蓝蓝猫

提交时间:2016-01-03 21:16

修复时间:2016-02-22 21:12

公开时间:2016-02-22 21:12

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-03: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

很多单位都用了环宇通达的微软正版软件平台,进行Office、Windows等软件的下载和注册管理。这个平台存在漏洞会导致匿名者可获取管理员的权限,以及后台无限制上传文件,最终使得服务器沦陷,数据库也毫无秘密可言。

详细说明:

绕过登录:

访问系统下的登录页面http://**.**.**.**/login.aspx(某科院的网站)

用户名' or 1=1 or ''='密码随意,轻松绕过

后台进了,找上传吧。

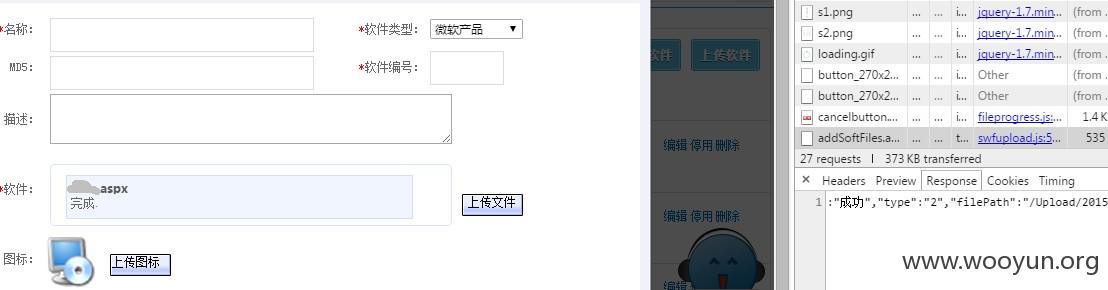

任意文件上传:

在后台管理页面里有让你上传的地方

点上传

选个webshell,不用改扩展名,直接上传

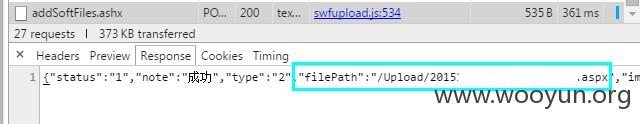

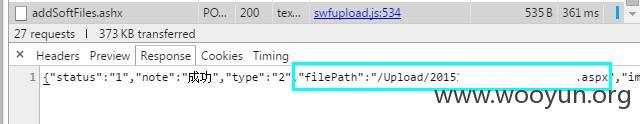

他给你返回了上传后的webshell地址,但这只是相对路径,你需要把前面的路径补全(加/down),之后打开webshell地址

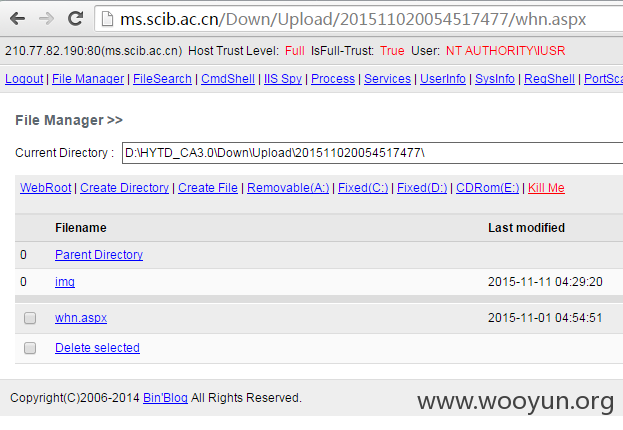

**.**.**.**/Down/Upload/201511020054517477/whn.aspx

08的系统,之后提权拿站就是顺手的事了

漏洞证明:

对用户输入数据以及上传文件名的不加审核是这个漏洞的关键所在。

搜标题“正版软件管理运营平台”

重庆大学http://**.**.**.**/login.aspx

山东大学http://**.**.**.**/login.aspx

等等等等……

部分站点可能在iis里加了请求过滤(不是这个系统加的,是管理员因为被入侵了之后在iis里加的,防护作用有限),用户名不能直接有单引号,or这些,需要动脑子绕过一下限制,换大小写什么的也是可以的。

修复方案:

你们懂的,Ass♂We♂Can

版权声明:转载请注明来源 超威蓝蓝猫@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-08 21:39

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无