漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099826

漏洞标题:联想安卓手机默认浏览器Bug合集

相关厂商:联想

漏洞作者: 雪寂

提交时间:2015-03-26 14:21

修复时间:2015-06-27 13:48

公开时间:2015-06-27 13:48

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-26: 细节已通知厂商并且等待厂商处理中

2015-03-29: 厂商已经确认,细节仅向厂商公开

2015-04-01: 细节向第三方安全合作伙伴开放

2015-05-23: 细节向核心白帽子及相关领域专家公开

2015-06-02: 细节向普通白帽子公开

2015-06-12: 细节向实习白帽子公开

2015-06-27: 细节向公众公开

简要描述:

Hello WooYun!

第一次提交漏洞,也没深入研究,多谢关照。

详细说明:

测试环境:联想绿茶浏览器6.0.33 内核1.3.0.25 系统:vibeui 2.0

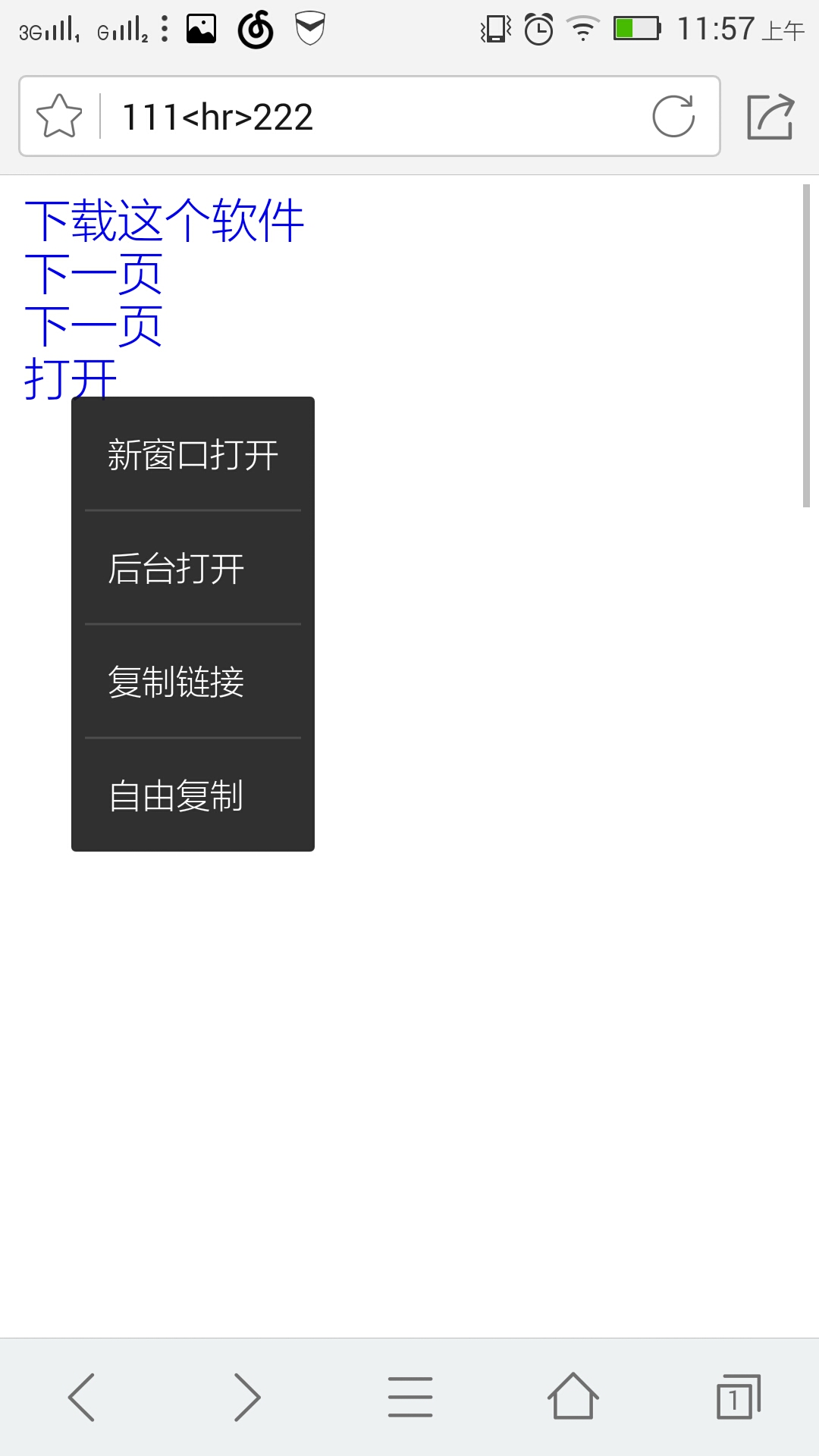

弱点1. 超链接打开功能可导致跨本地域。

常按超链接,选择“在新窗口打开”,或者“后台打开”,便可以打开本地文件,这是不安全的实现。

如果本地事先放好了一个恶意的、或存在Dom Xss漏洞的html,那么用这种方式就可以执行它。

弱点2. 网页保存功能(绕过检查)可以跨本地域

浏览器可以将当前浏览的网页保存为本地的mhtml文件,这个过程中浏览器去掉了远程网页中的script标签,这是安全的实现。但是在其它可以加入js的标签却没有进行检查,如

保存本地后,用户离线浏览时,该js自然提是本地权限。

弱点3 下载功能容易造成欺骗,在交互环境下也可跨本地域

在要下载的文件中加入至少60个空格,如下,可以将apk文件伪装成txt文件,骗用户下载

下拉列表里也是这样的。

怎么看都是txt文件啊,直到你打开才发现是apk。

好吧,apk安装需要提示,这样确实没什么威胁,但如果下载的是html文件呢(s.txt [60个空格].html 别说html文件不能下载哈,服务器在http响应里面输出个 下载的Header 就行了),只要用户tap一下,就可以跨本地域喽。

漏洞证明:

以上

修复方案:

你懂得

版权声明:转载请注明来源 雪寂@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-29 13:48

厂商回复:

感谢您对联想安全工作的支持

最新状态:

暂无