漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090493

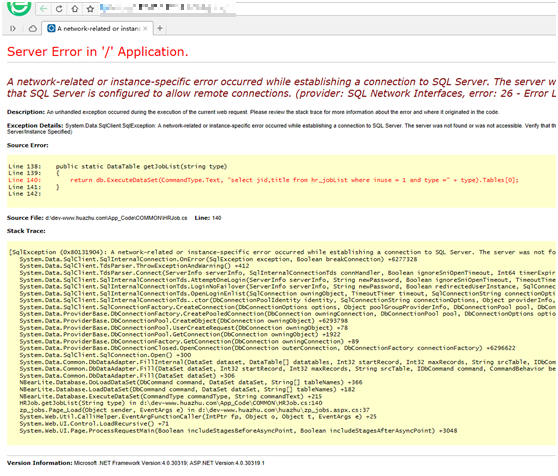

漏洞标题:华住开发测试服严重信息泄露

相关厂商:汉庭酒店

漏洞作者: 鬼色[N.S.T]

提交时间:2015-01-07 17:37

修复时间:2015-02-21 17:38

公开时间:2015-02-21 17:38

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-07: 细节已通知厂商并且等待厂商处理中

2015-01-08: 厂商已经确认,细节仅向厂商公开

2015-01-18: 细节向核心白帽子及相关领域专家公开

2015-01-28: 细节向普通白帽子公开

2015-02-07: 细节向实习白帽子公开

2015-02-21: 细节向公众公开

简要描述:

华住开发测试服服器严重信息泄露,包括36892会员信息、众多加盟商的身份证、营业执照……最后还发现了一个shell。

详细说明:

先来一波。

漏洞证明:

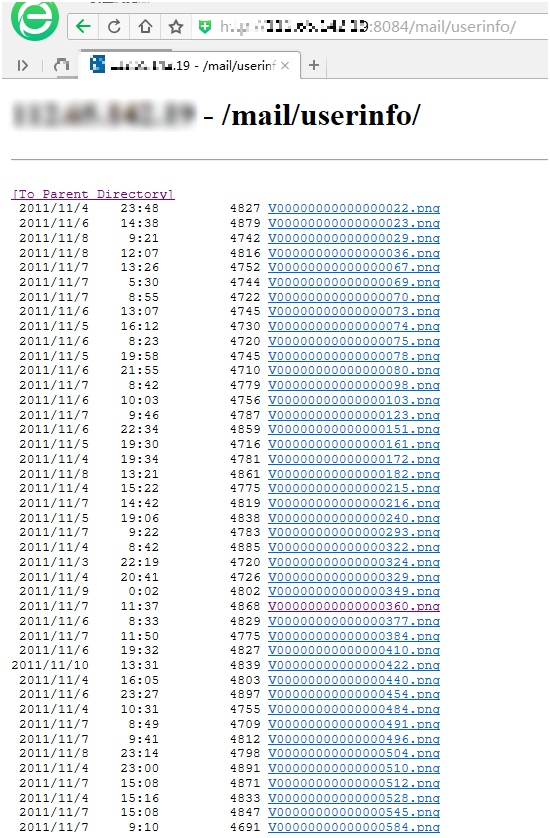

1、整站列目录

2、物理路径泄露,'D:\dev-www.huazhu.com\0-Static\AdminUpload\hotelimage\gmap\noMap.gif'.

3、

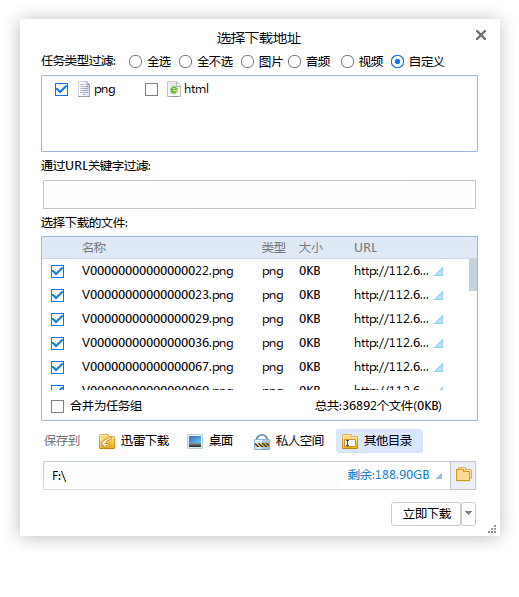

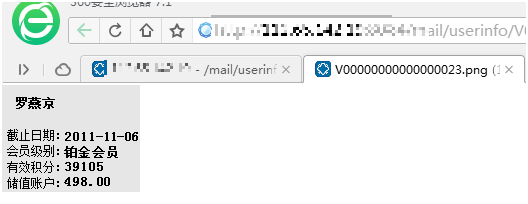

36892用户信息泄露

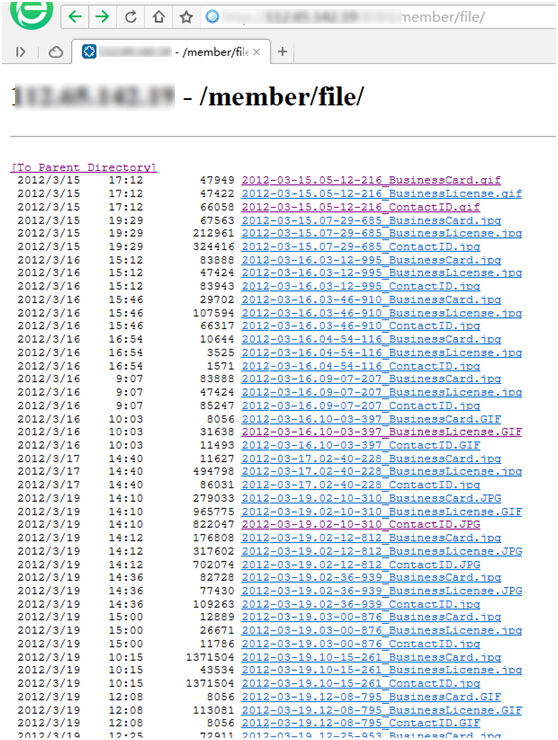

4、

加盟商信息泄露,ContactID.jpg是身份证,BusinessLicense.gif是营业执照,BusinessCard.gif是名片。

5、

给客户发送的邮件模板,可以利用来做钓鱼邮件模板……哈哈。

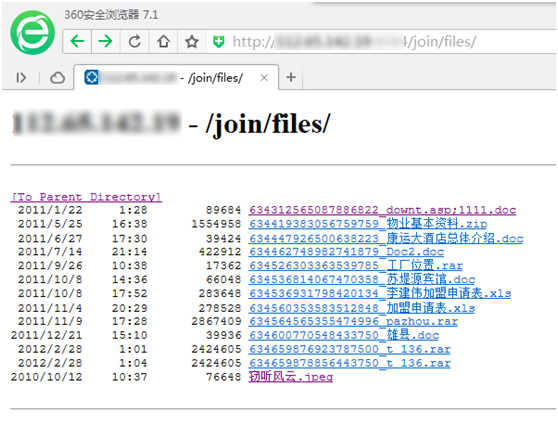

6、

2011/1/22 1:28 89684 634312565087886822_downt.asp;1111.doc 木马看到么?

修复方案:

众测先暂停吧,问题太多了。这只是冰山一角。

版权声明:转载请注明来源 鬼色[N.S.T]@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-08 09:49

厂商回复:

谢谢关注,此问题己移交给相关团队跟进。

最新状态:

暂无