漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097507

漏洞标题:猫扑主站可随意封禁任何人账号/包括高管/甚至全站账号

相关厂商:猫扑

漏洞作者: 安迪

提交时间:2015-02-16 19:37

修复时间:2015-04-02 19:38

公开时间:2015-04-02 19:38

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-16: 细节已通知厂商并且等待厂商处理中

2015-02-28: 厂商已经确认,细节仅向厂商公开

2015-03-10: 细节向核心白帽子及相关领域专家公开

2015-03-20: 细节向普通白帽子公开

2015-03-30: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

猫扑改版以后,对账号登陆系统做了验证,没想到可以造成任意封禁任何人账号!

详细说明:

故事是这样的,认识一朋友是 猫扑某版主。和我说他账号被封禁了。

我就上猫扑看了看。发现猫扑存在一处简单 又 危险巨大的BUG。

这个BUG是这样的。

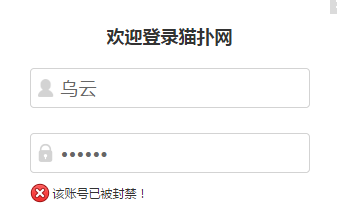

http://passport.mop.com/ 在猫扑的登陆界面。随意输入一个账号,密码随意打,尝试5次以后就会提示封禁,不允许再登陆,并且不是本机IP上的限制,是确确实实不管谁登陆都是被封禁的,这点我已经让别人帮忙测试验证。

(经过和朋友的确认,这种限制是终身的,并非临时的,并且朋友和我说,他找管理解封,得到的回复是“审核都放假了 账号都不能解封”)

以上简直喜闻乐见了。

简单的描述一下就是,任意账号,随便输入任何密码 测试登陆5次,就会被永久封禁!

漏洞危害1(管理层崩溃):

找到 猫扑 盟主,版主,高管账号,可以实现封禁,造成管理层瘫痪,此时散播不良消息无法受到及时管理。

漏洞危害2(遍历所有会员,全站封禁):

通过个人主页:http://hi.mop.com/space/1

http://hi.mop.com/space/ +“UID”

可以实现获取所有用户的ID,批量尝试5次密码,造成全员封禁,网站用户系统彻底陷入暂时瘫痪!

漏洞证明:

修复方案:

猫扑技术员自己想吧。。。

版权声明:转载请注明来源 安迪@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-02-28 09:48

厂商回复:

谢谢

最新状态:

暂无