漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110774

漏洞标题:猫扑网配置不当,导致CSRF漏洞劫持登录任意用户

相关厂商:猫扑

漏洞作者: q601333824

提交时间:2015-04-28 09:33

修复时间:2015-07-27 13:02

公开时间:2015-07-27 13:02

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-28: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向第三方安全合作伙伴开放

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

为了和微博妹子聊天,昨天和BUG吧吧主借了新浪微博的大V帐号想去找妹子搭讪,但是事后想想算了,如果聊到最后,他突然把密码改了,妹子跟他跑了咋办...........嗯,太机智了

详细说明:

1.这次这个是第五个例子,都是因为对于快速用户的疏忽导致的

和 WooYun: 乐视网CSRF漏洞可重置任意用户密码 原理一样

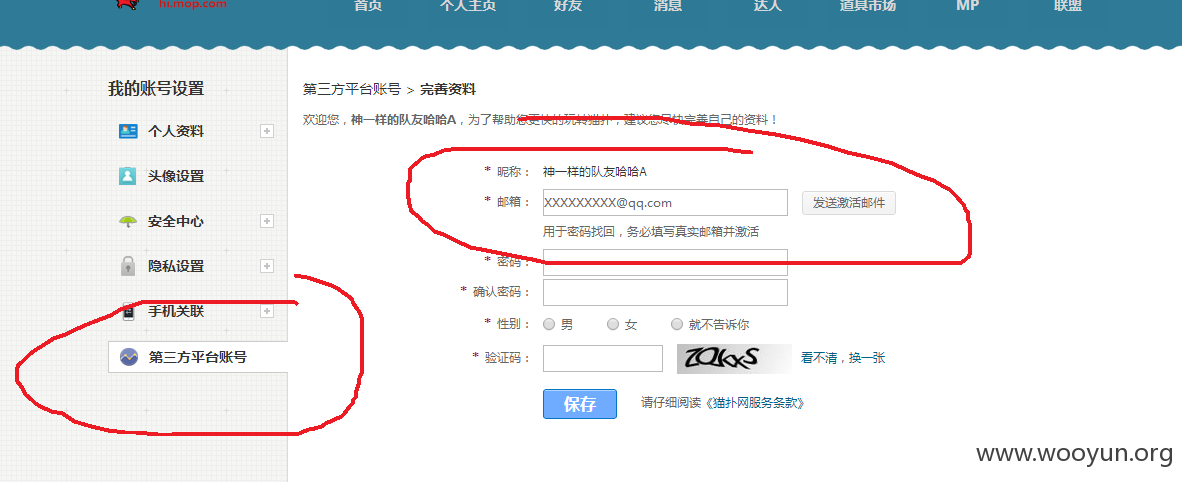

2.用第三方帐号登录网站,然后会看到一个邮箱激活的地方,抓包

3.写成一个post表单

4.当用户的访问表单的时候,会往[email protected]发送一封激活邮箱的邮件

但是并不会更改用户的邮箱,而是直接登录用户帐号,所以说,只要对方访问表单,我就得到一个连接,然后就能不用密码登录他的帐号,如图(我用两个浏览器测试,因为效果比较明显)

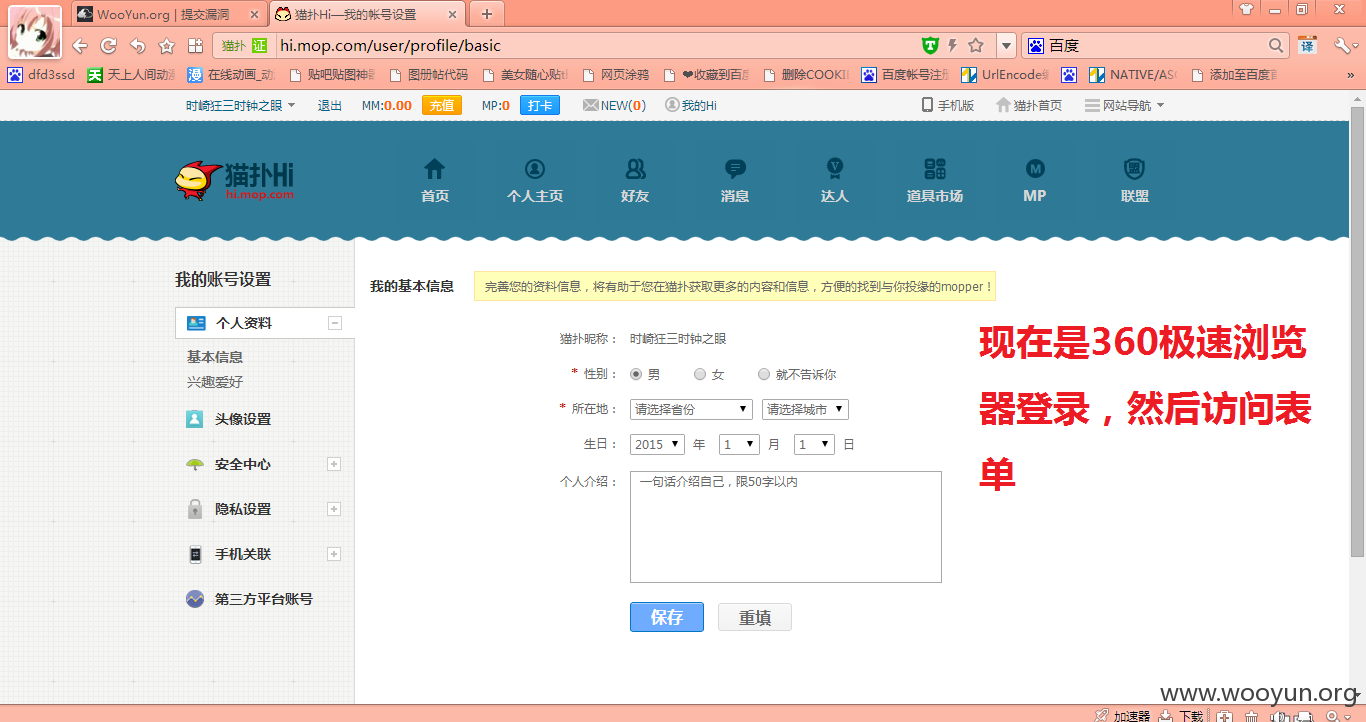

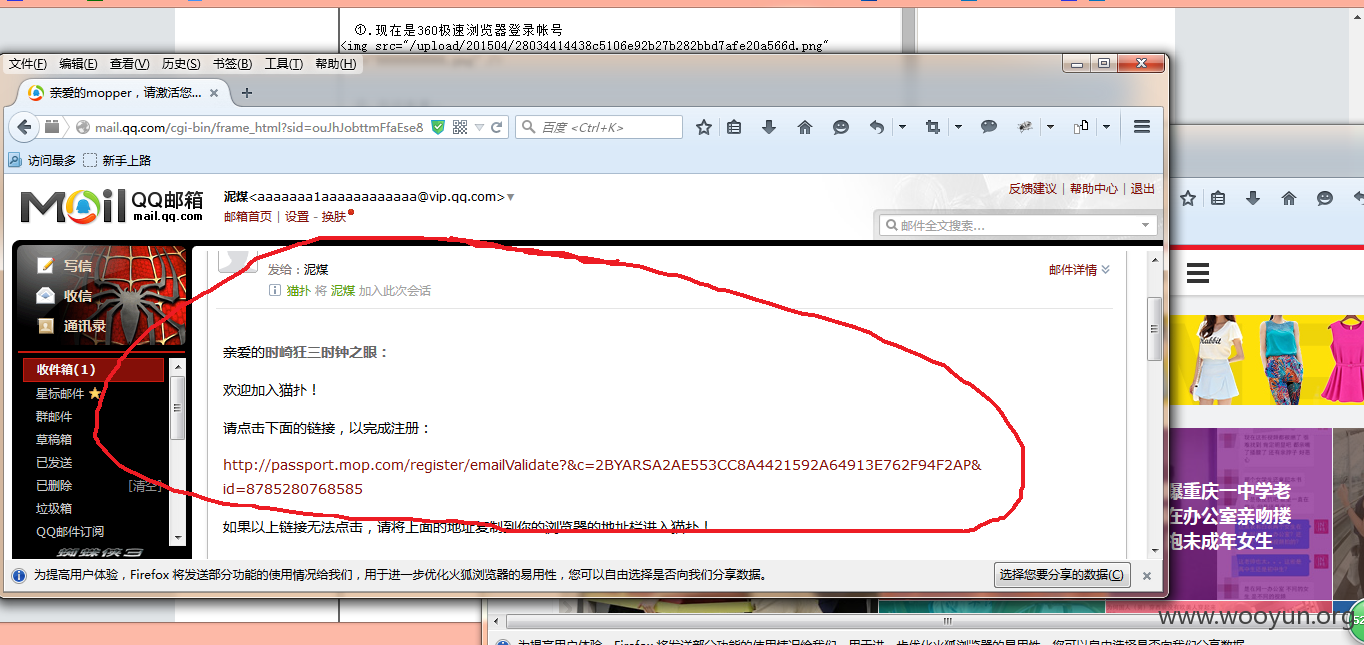

①.现在是360极速浏览器登录帐号

②.访问表单。

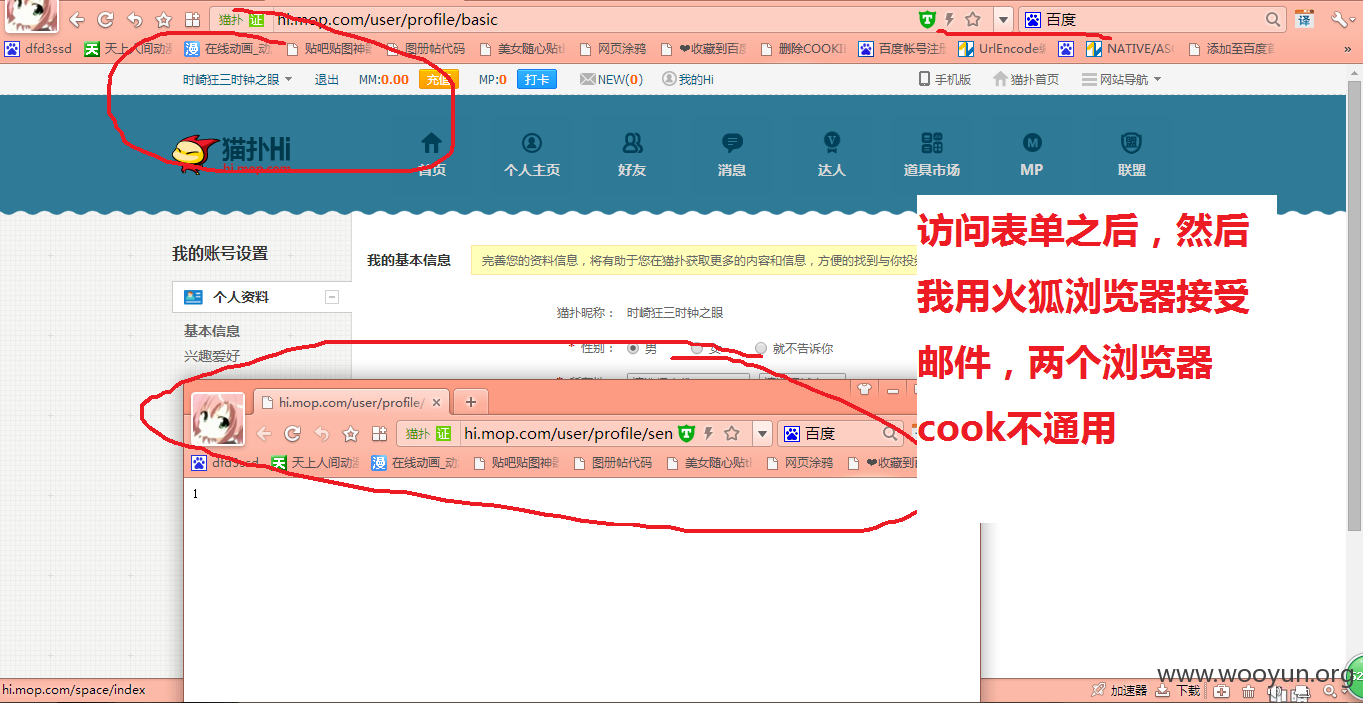

③.打开火狐浏览器登录QQ邮箱,可以看到已经接受到邮件了,这个时候火狐浏览器的猫扑帐号没有登录,如图

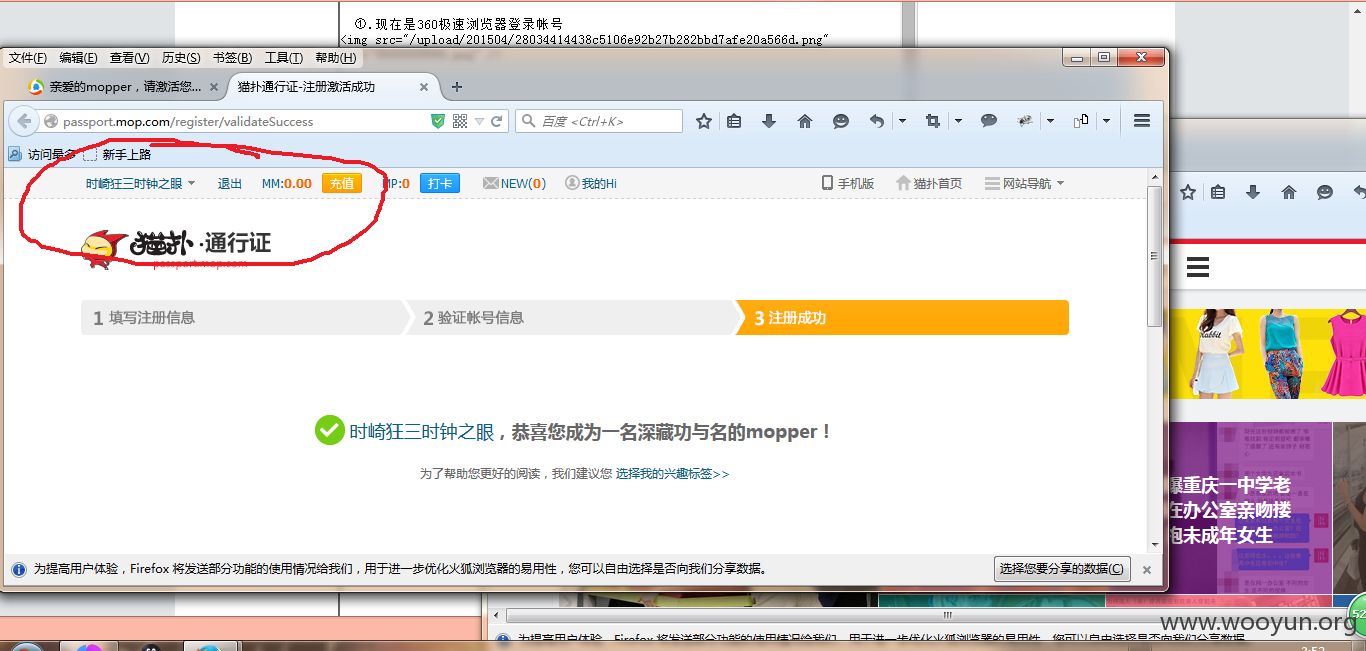

④.邮件里面的连接

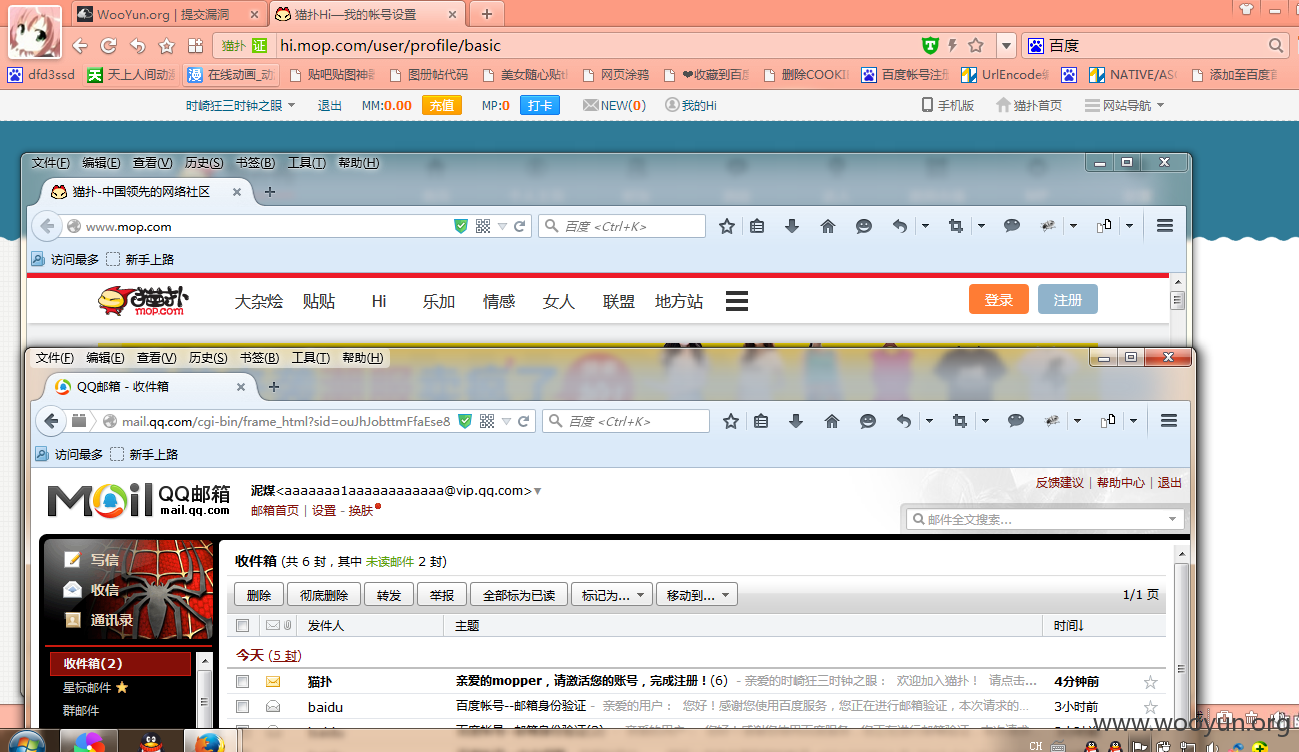

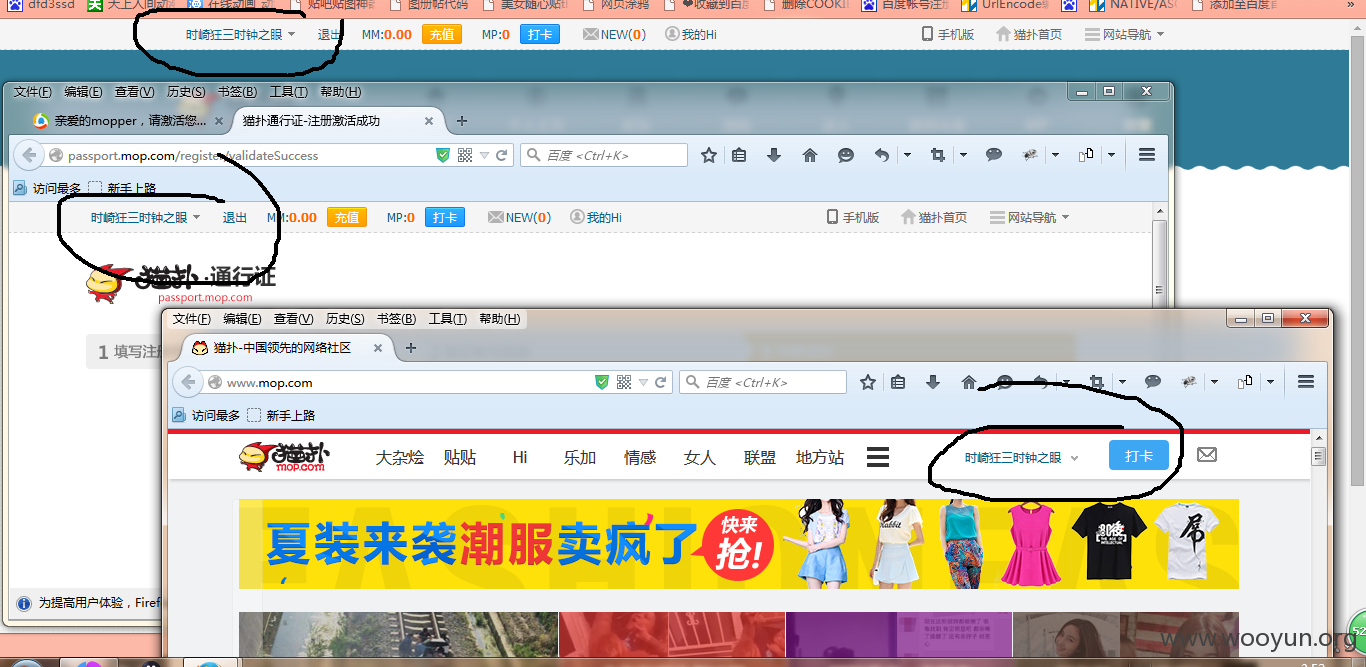

⑤。访问连接,看吧,在访问连接的时候,火狐浏览器已经成功登录对方的帐号了

⑥.看吧,最后效果,就是,对方访问了CSRF连接,这个时候邮件把连接发到我的邮箱,我只要访问那个连接,就能登录对方帐号了.............................

-----------------------------------------------------------------------------------

以前提交的漏洞,加上这次,算起来应该是第五次了,都是因为忽视快了速登录导致的,虽然效果不一样,但是实现的原理基本是一样,利用的就是一些厂家对快速登录帐号的忽视

①. WooYun: 爱拍原创视频网csrf任意用户密码重置漏洞 (这个是因为快速登录之后接口校验不严格)

②. WooYun: 百度传课物理路径泄漏 (这个也是因为快速登录接口校验不严格)

③. WooYun: 乐视网CSRF漏洞可重置任意用户密码 (这个额也是因为快速登录接口校验不严格)

④。 WooYun: 凤凰网首页XSS Rookit可向用户推送广告(影响多个分站) (这个也是因为对快速登录校验不严格,随便创建无用的数据)

漏洞证明:

1.漏洞证明看上面,

2.审核人的测试的时候可以改成自己的邮箱测试

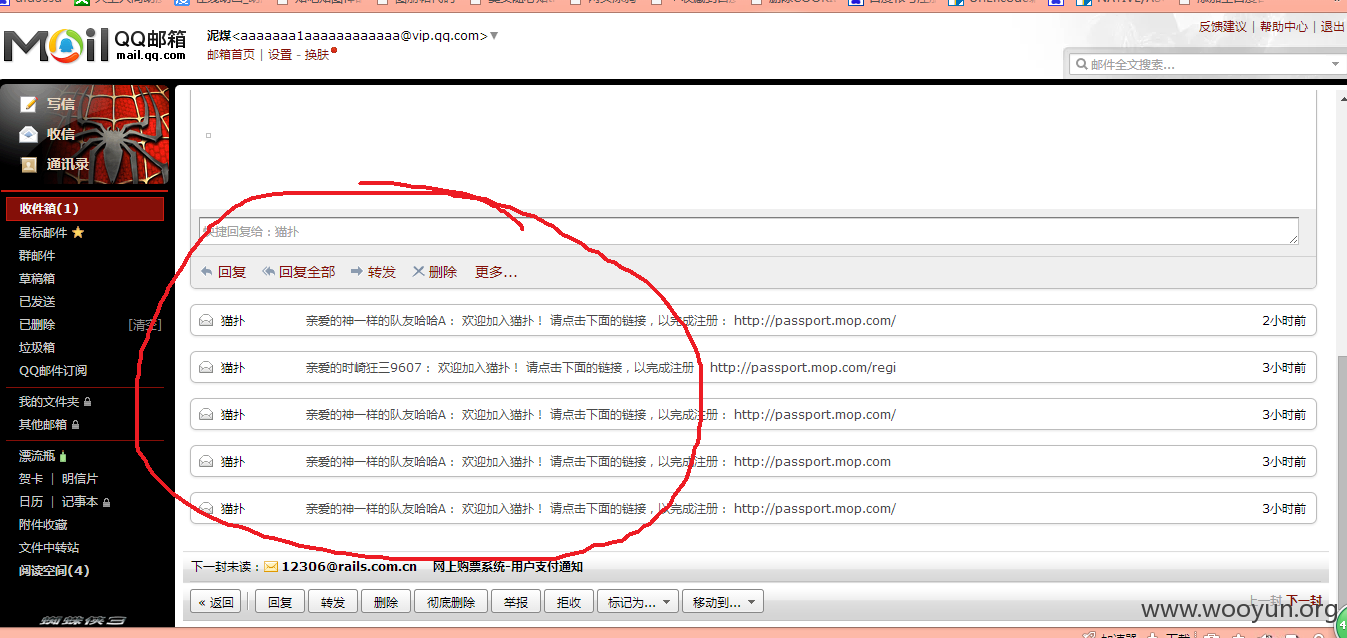

3.还有就是,一个邮箱,可以接收好几个帐号的激活邮件,意思就是说,只要我把这个发布到社区,邮件能拿到很多帐号(我是好人,不干这种事),如图(这些是我测试帐号,为了证明一个邮件能接受好多帐号的邮件,图上就已经接受了两个了)

修复方案:

①.还是那句话,不要小看快速登录帐号了

②.修复你们比我懂

③.顺便求高点的rank,一直都是5分,6分的.....=_=....

版权声明:转载请注明来源 q601333824@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-04-28 13:00

厂商回复:

谢谢,非常感谢!

最新状态:

暂无