漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-097335

漏洞标题:全友家居某终端管理系统存在命令执行漏洞

相关厂商:全友家居

漏洞作者: 路人甲

提交时间:2015-02-15 12:58

修复时间:2015-04-01 13:00

公开时间:2015-04-01 13:00

漏洞类型:命令执行

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

全友家居某终端管理系统存在命令执行漏洞,可获取系统权限,可打内网。

详细说明:

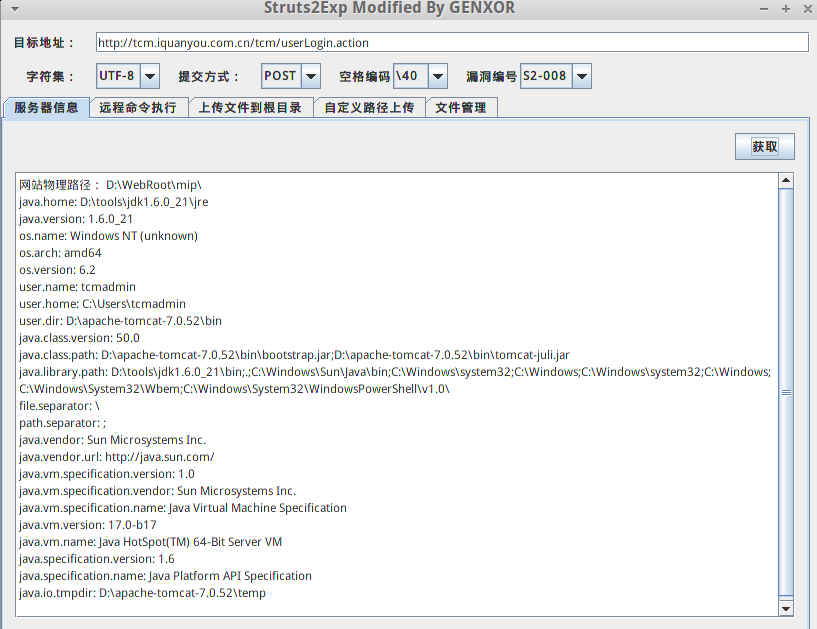

全友家居某终端管理系统存在struts2 (s-08)命令执行漏洞,可获取系统权限,可打内网。

url:http://tcm.iquanyou.com.cn/tcm/userLogin.action

漏洞证明:

网站物理路径: D:\WebRoot\mip\

java.home: D:\tools\jdk1.6.0_21\jre

java.version: 1.6.0_21

os.name: Windows NT (unknown)

os.arch: amd64

os.version: 6.2

user.name: tcmadmin

user.home: C:\Users\tcmadmin

user.dir: D:\apache-tomcat-7.0.52\bin

java.class.version: 50.0

java.class.path: D:\apache-tomcat-7.0.52\bin\bootstrap.jar;D:\apache-tomcat-7.0.52\bin\tomcat-juli.jar

java.library.path: D:\tools\jdk1.6.0_21\bin;.;C:\Windows\Sun\Java\bin;C:\Windows\system32;C:\Windows;C:\Windows\system32;C:\Windows;C:\Windows\System32\Wbem;C:\Windows\System32\WindowsPowerShell\v1.0\

file.separator: \

path.separator: ;

java.vendor: Sun Microsystems Inc.

java.vendor.url: http://java.sun.com/

java.vm.specification.version: 1.0

java.vm.specification.vendor: Sun Microsystems Inc.

java.vm.specification.name: Java Virtual Machine Specification

java.vm.version: 17.0-b17

java.vm.name: Java HotSpot(TM) 64-Bit Server VM

java.specification.version: 1.6

java.specification.name: Java Platform API Specification

java.io.tmpdir: D:\apache-tomcat-7.0.52\temp

修复方案:

升级struts2。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝