漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096754

漏洞标题:厦门大学旁站存储型XSS至后台并主页XSS 新年礼物(第三弹)

相关厂商:厦门大学

漏洞作者: 陆由乙

提交时间:2015-02-14 17:59

修复时间:2015-02-19 18:00

公开时间:2015-02-19 18:00

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-14: 细节已通知厂商并且等待厂商处理中

2015-02-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

厦门大学(Amoy University),简称厦大,是中华人民共和国教育部直属的全国重点大学,是国家“211工程”、“985工程”重点建设高校,是国家“2011计划”牵头高校。入选“111计划”、“千人计划”、“珠峰计划”、“卓越工程师教育培养计划”、“卓越法律人才教育培养计划”、“卓越医生教育培养计划”,是副部级中管高校。学校由著名爱国华侨领袖陈嘉庚先生于1921年创办,是中国近代教育史上第一所华侨创办的大学,是国内最早招收研究生的大学之一,被誉为“南方之强”。

详细说明:

在http://ischoolgu.xmu.edu.cn:8002/jyzdzx/admin/admin_xzzx_add.asp

边随便填写,在这个编辑器上点击HTML代码。然后插入XSS代码,管理员后台审核时触发。

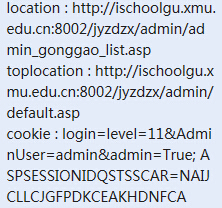

触发后利用得到的cookie进入后台

看了下cookie觉得这里有问题貌似没有httponly

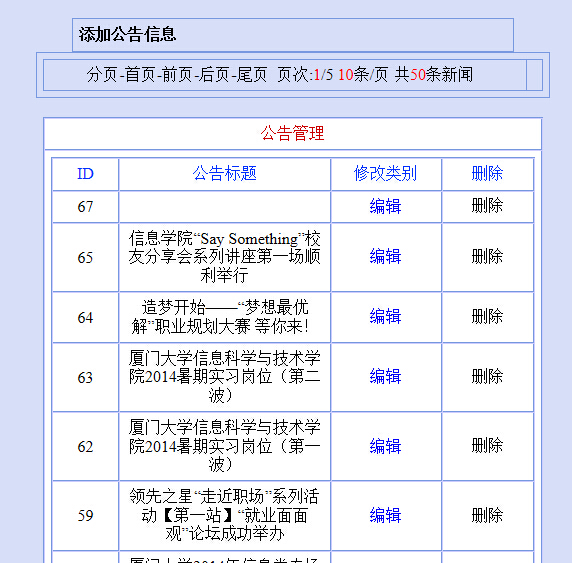

先不管了,发现有添加用户功能先添加一个用户。

然后在最新公告这里插了一条XSS导致首页XSS。

http://ischoolgu.xmu.edu.cn:8002/jyzdzx/countinfo.asp

和

http://ischoolgu.xmu.edu.cn:8002/jyzdzx/countipdisplay.asp

应该未授权访问。

http://ischoolgu.xmu.edu.cn:8002/jyzdzx/admin/

有POST SQL注入 可以用万能密码登入

admin'OR'a'='a

漏洞证明:

修复方案:

换框架把

版权声明:转载请注明来源 陆由乙@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-02-19 18:00

厂商回复:

最新状态:

暂无