漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-095943

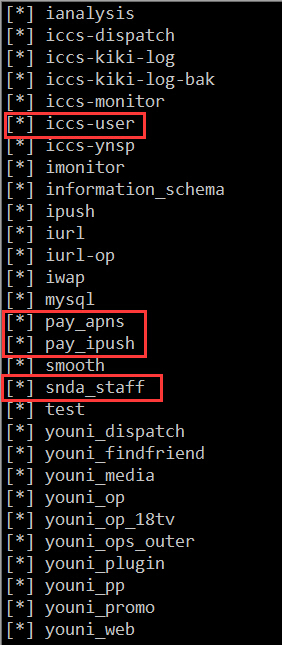

漏洞标题:盛大有你某服务存在SQL注入漏洞

相关厂商:盛大网络

漏洞作者: 吃虾小能手

提交时间:2015-02-06 08:52

修复时间:2015-03-23 08:54

公开时间:2015-03-23 08:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-06: 细节已通知厂商并且等待厂商处理中

2015-02-06: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向核心白帽子及相关领域专家公开

2015-02-26: 细节向普通白帽子公开

2015-03-08: 细节向实习白帽子公开

2015-03-23: 细节向公众公开

简要描述:

您可以通过Youni有你与通讯录联系人进行快速、便捷的联系,Youni有你支持文字、图片、语音、视频、文件传输以及个人现金交易。当双方同时在线的时候,你们可以互发免费短信;当一方不在线时,会自动转为短信发送,不管有无网络支持,您的消息都能及时送达。另外,Youni有你正式版新增的钱包功能,给联系人发钱就像发消息一样简单。

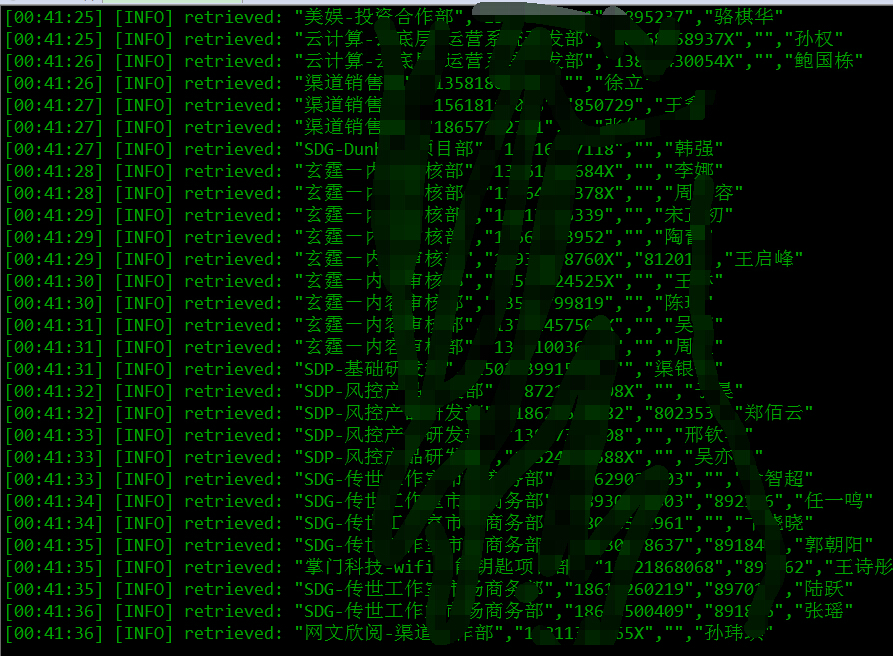

此SQL注入应该泄漏了不少的重要信息,深夜检测,不容易

详细说明:

http://file.y.sdo.com/ifile/wap.do?s=00058CF3C3443CA9BBAD32C7AAB6AC3D&r=DA62B885371E293827721F2FE94D3570&uuid=9261f6a7b9be44718ec625d1c9480e60.jpg

漏洞证明:

修复方案:

版权声明:转载请注明来源 吃虾小能手@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-02-06 10:39

厂商回复:

感谢支持

已转交至掌门科技进行解决

最新状态:

暂无