漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094669

漏洞标题:菏泽日报内网服务器弱口令导致报纸源文件/员工信息泄密

相关厂商:cncert国家互联网应急中心

漏洞作者: 蓝哆

提交时间:2015-01-30 14:33

修复时间:2015-03-16 14:34

公开时间:2015-03-16 14:34

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-30: 细节已通知厂商并且等待厂商处理中

2015-02-04: 厂商已经确认,细节仅向厂商公开

2015-02-14: 细节向核心白帽子及相关领域专家公开

2015-02-24: 细节向普通白帽子公开

2015-03-06: 细节向实习白帽子公开

2015-03-16: 细节向公众公开

简要描述:

想上报纸么?作死哆来帮你,只需998,明天必上报,不是黑板报,不是小广告,是菏泽日报! 老家的报社,我去。。。。。。。。。。。

Ps:此服务器貌似已被利用

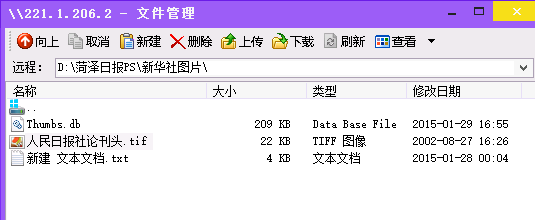

详细说明:

今天中午检测时,还能连上3389,现在不行了,只好用备用的远控了~—.—

你们是党的好同志,但是你们的保密工作对不起党!!!

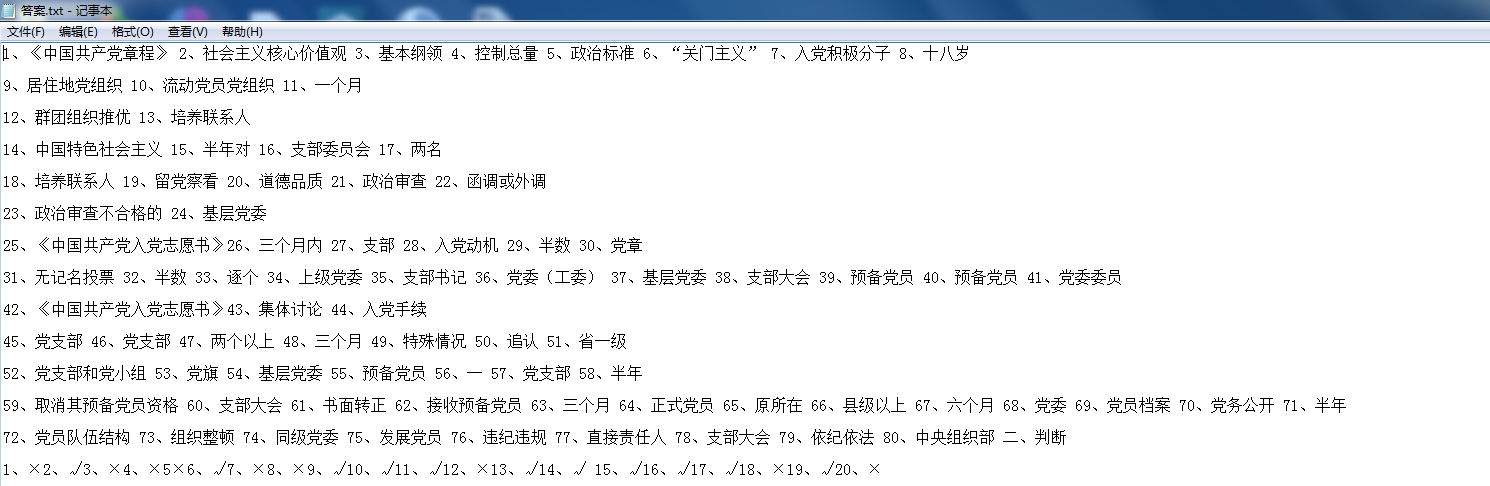

哎呦这是什么玩意,

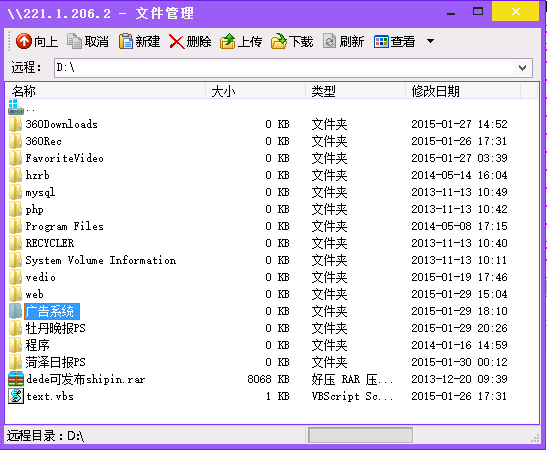

怪不得我老家电视成天都是卖药的......

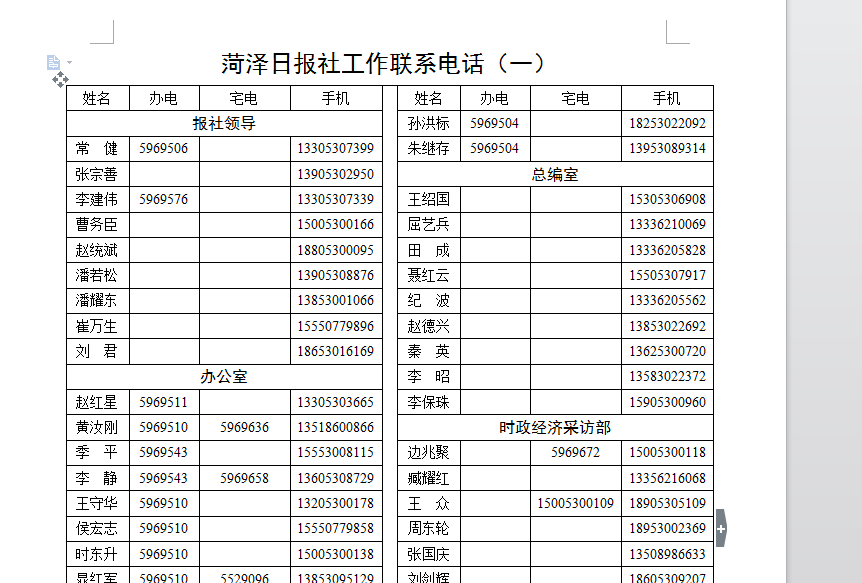

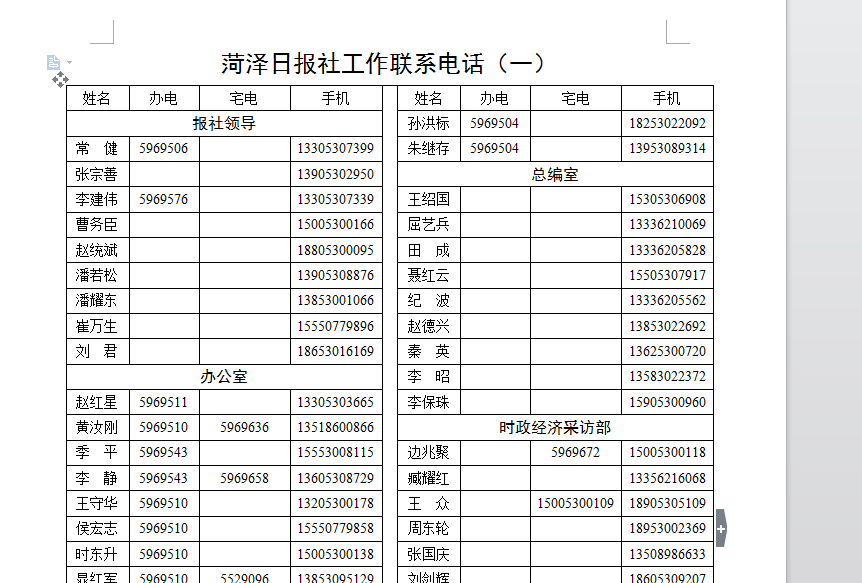

练习电话

昨天的报子,给我看准了

<img src="/upload/201501/300053

3849e4234c59c34eb245797bfdc9a6aaf2.jpg" alt="RB0129.jpg" />

今天的报子,现在2015年1月30日 00:56:07

以后买报纸,可以直接找我了,PS模版太大了,没法拿过来。

漏洞证明:

链接: http://pan.baidu.com/s/1kTmSQ6j 密码: e9t9

今天中午检测时,还能连上3389,现在不行了,只好用备用的远控了~—.—

你们是党的好同志,但是你们的保密工作对不起党!!!

哎呦这是什么玩意,

怪不得我老家电视成天都是卖药的......

练习电话

昨天的报子,给我看准了

<img src="/upload/201501/300053

3849e4234c59c34eb245797bfdc9a6aaf2.jpg" alt="RB0129.jpg" />

今天的报子,现在2015年1月30日 00:56:07

发现数据库了,懒的拖了。。。。。。

以后买报纸,可以直接找我了,PS模版太大了,没法拿过来。

修复方案:

重做系统,不使用恶意软件,不使用弱密码,不开公网端口。

版权声明:转载请注明来源 蓝哆@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-02-04 08:26

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置.

最新状态:

暂无