漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092939

漏洞标题:高朋团购某站存在第三方应用安全漏洞导致可被getshell(影响内网)

相关厂商:高朋

漏洞作者: Net4ky

提交时间:2015-01-21 10:25

修复时间:2015-01-21 14:39

公开时间:2015-01-21 14:39

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

听说是小厂商?

详细说明:

F团,也叫“放心团”,是中国领先的品质生活团购网站。每24小时,在一个商圈,推出一款生活消费团购。内容涵盖美食、电影票、剧场、酒吧、美发美体、KTV、体育健身等各种各样的消费场所。2012年12月12号,原团购网站F团正式更名为高朋,这意味着两家公司已经完成合并。并于2013年1月15号F团的域名将变成高朋网。

这个是ftuan的漏洞

通过一系列搜索引擎的匹配找到了

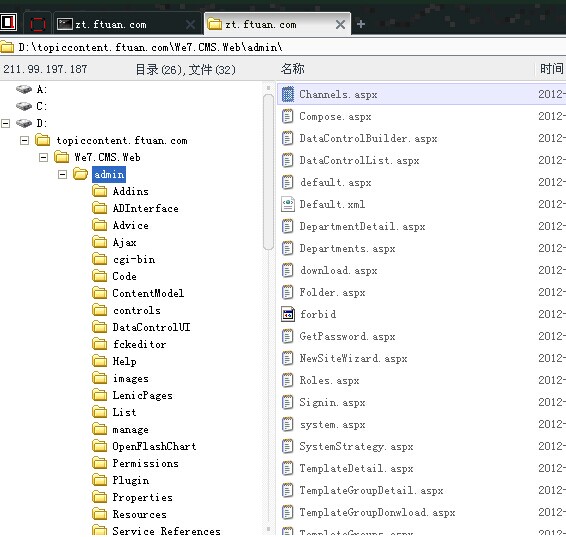

网站使用了满是漏洞的we7 cms

使用未授权访问添加用户

添加

虽然页面使用了js跳转,但我们完全可以禁用掉js

登陆后台,安装插件拿下shell

shell地址

漏洞证明:

修复方案:

就不要用we7 cms了吧

版权声明:转载请注明来源 Net4ky@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-21 14:39

厂商回复:

非腾讯业务,看后台名称是属于 北京网罗天下生活科技有限公司,请乌云转达给相关公司处理吧。

最新状态:

暂无