漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092436

漏洞标题:超星某分站xss漏洞

相关厂商:超星网

漏洞作者: 路人甲

提交时间:2015-01-19 16:10

修复时间:2015-03-05 16:12

公开时间:2015-03-05 16:12

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某分站用户输入过滤不严导致xss,可能导致用户信息泄露

详细说明:

超星慕课 http://mooc.chaoxing.com/

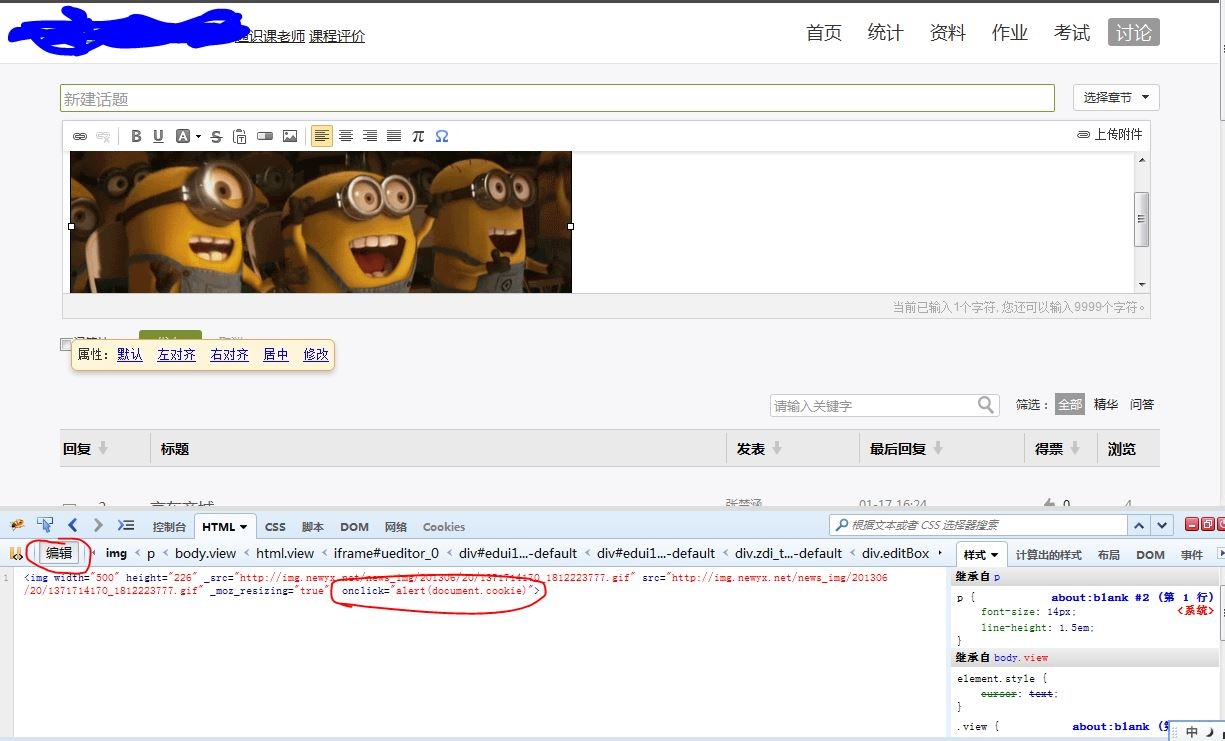

进入课程的讨论区 然后发贴,系统要了一个第三方的文本编辑器 但是不能察看源代码,

我们在编辑框插入一张图片,然后使用firebug之类的网页调试工具选中插入的图片 然后点击编辑,在img标签中插入一些js代码,然后退出编辑模式 提交。

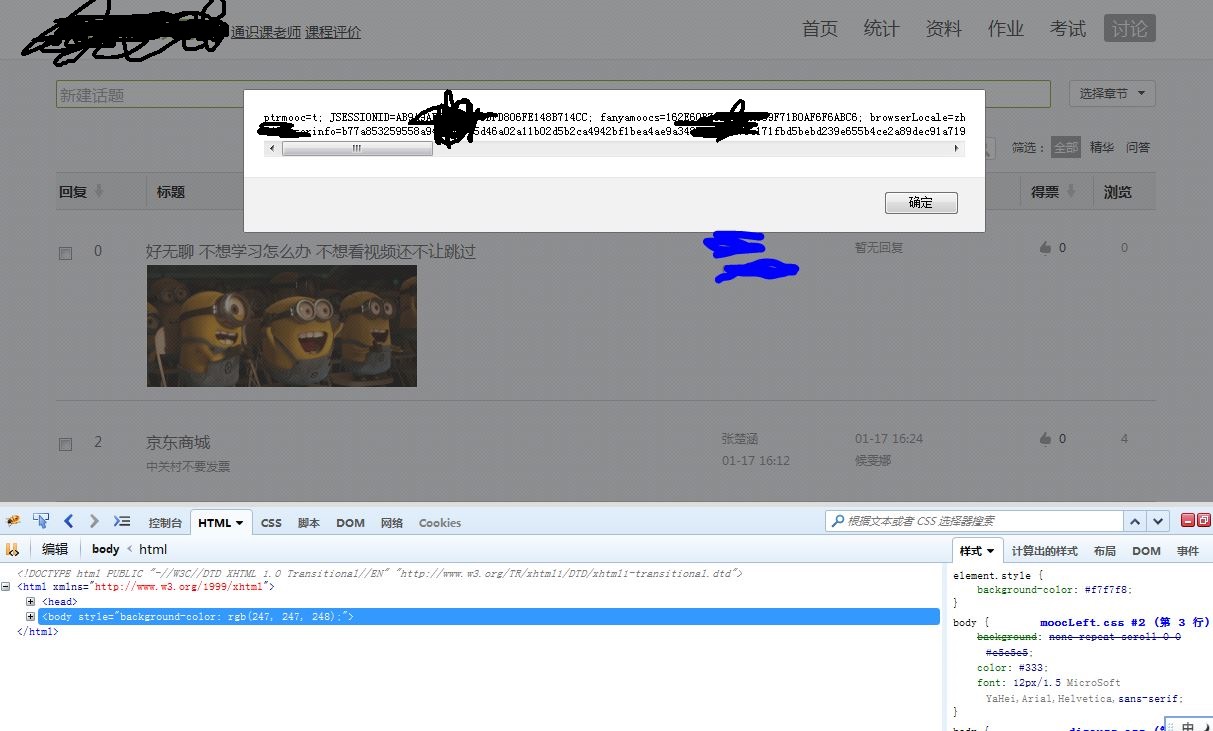

回到讨论区 发现可以弹出cookie

漏洞证明:

修复方案:

严格过滤

cookie加上httponly属性这条建议可以无视,因为你们的cookie内容真丰富,其他地方还要用到

-------------

ps:可不可以让我免看课程啊,看你们的视频都累死了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝