漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128921

漏洞标题:中国邮政速递某设计缺陷致OA+办公系统沦陷(含内部信息)

相关厂商:中国邮政集团公司信息技术局

漏洞作者: 刘洪泽

提交时间:2015-07-24 12:14

修复时间:2015-09-07 13:40

公开时间:2015-09-07 13:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

某市......

详细说明:

发现泛微OA,他们的默认设置:登陆账号为名字的首字母大写,密码是弱口令111111

居然没改

也就是说如果叫做乌云,账号为WY

OX1

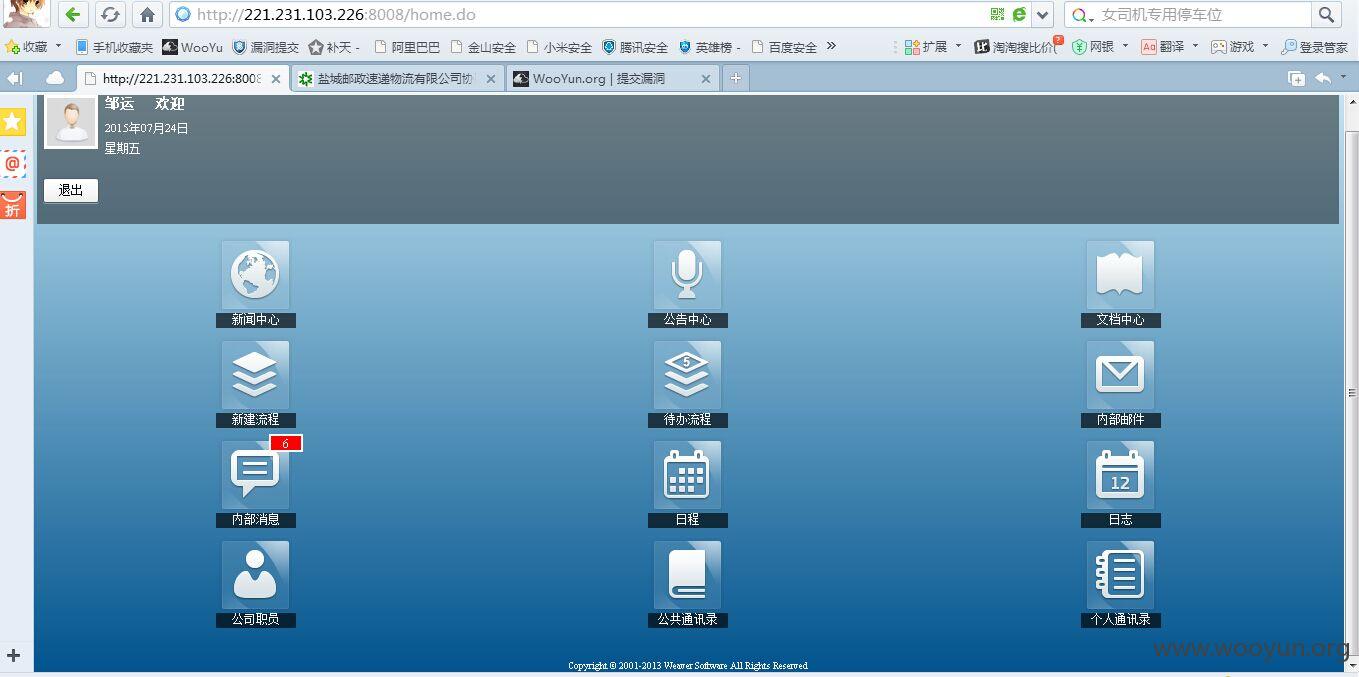

然后收集到一名员工姓名叫做:邹运

登陆账号:ZY

密码:111111

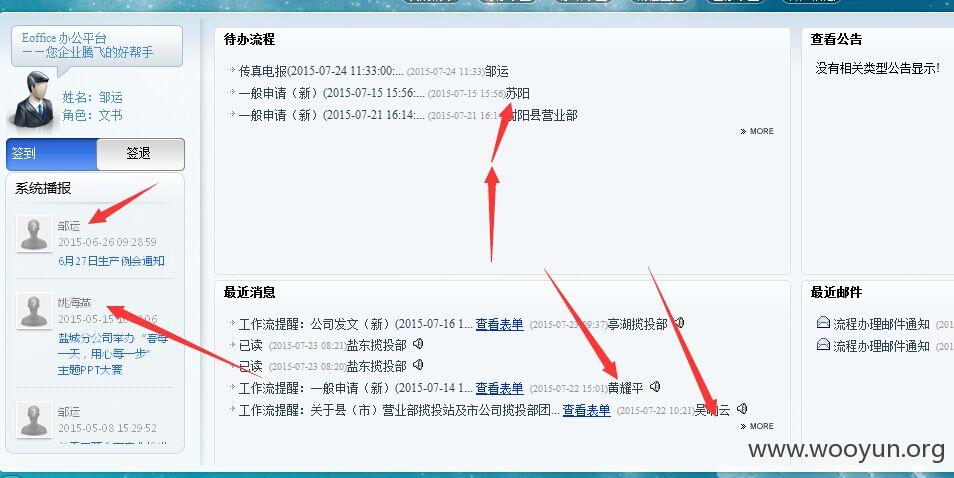

OX2我们看到暴漏许多员工

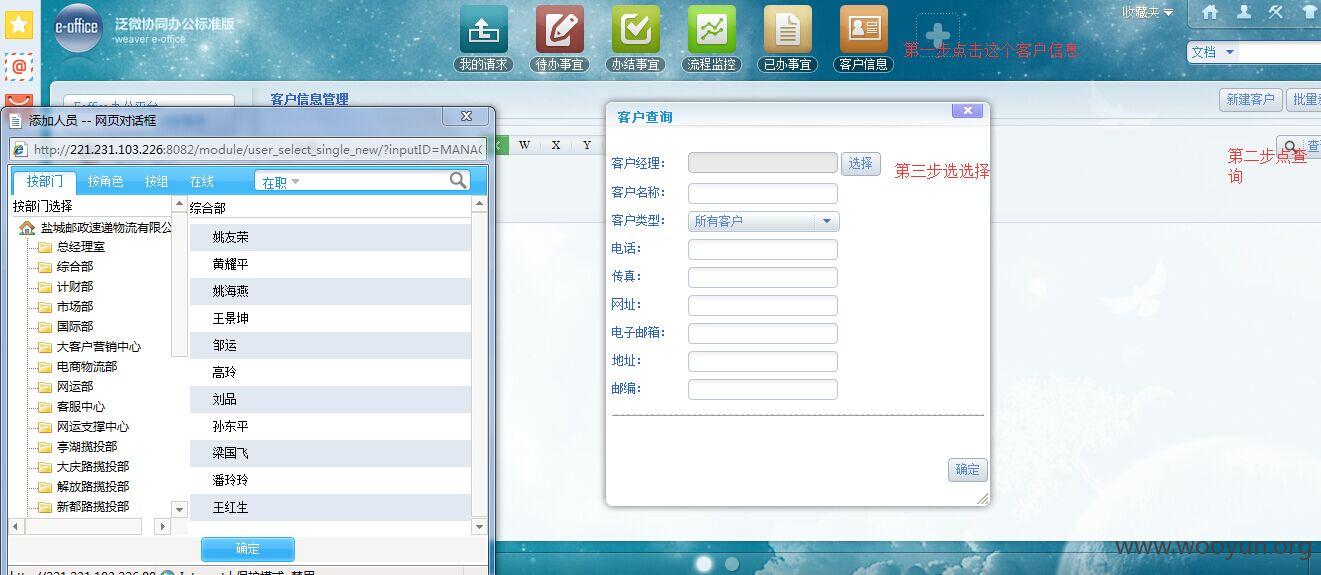

不爽,去翻通讯录好了。翻了半天终于找到了

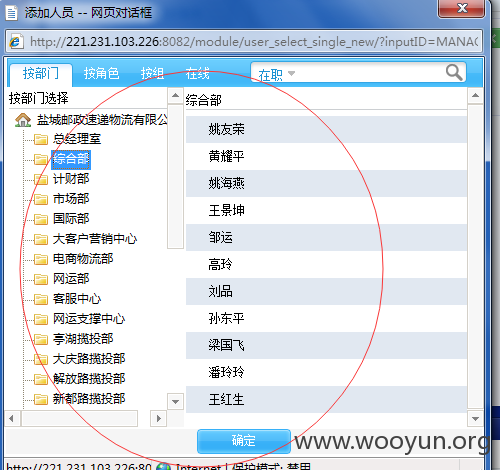

所有员工在这里了

找经理看看

YYR

111111

成功

这里应该可以shell,但总卡住....

漏洞证明:

修复方案:

#避免同一密码

版权声明:转载请注明来源 刘洪泽@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-07-24 13:39

厂商回复:

谢谢

最新状态:

暂无