漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092418

漏洞标题:微拍某子域名大量重要敏感信息泄漏+目录遍历

相关厂商:微拍

漏洞作者: 浅蓝

提交时间:2015-01-17 20:57

修复时间:2015-03-03 20:58

公开时间:2015-03-03 20:58

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-17: 细节已通知厂商并且等待厂商处理中

2015-01-17: 厂商已经确认,细节仅向厂商公开

2015-01-27: 细节向核心白帽子及相关领域专家公开

2015-02-06: 细节向普通白帽子公开

2015-02-16: 细节向实习白帽子公开

2015-03-03: 细节向公众公开

简要描述:

=.=把持不住了。。。摸摸大~

求送妹子

详细说明:

通过谷歌关键字查询得到

http://1004.ent.weipai.cn/etc/htpasswd.users

感觉应该是某个登录密码- -,我网卡党..没去试。

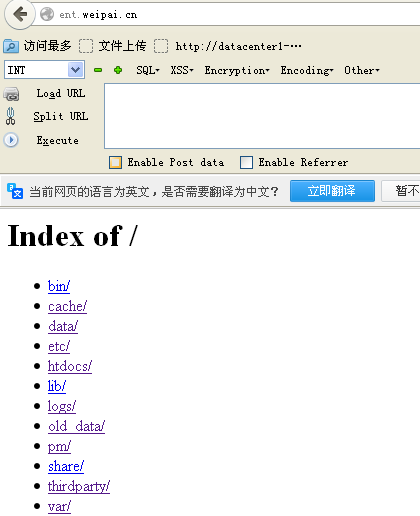

http://ent.weipai.cn/

可以遍历好多文件 http://ent.weipai.cn/data/Gateway/

漏洞证明:

http://1004.ent.weipai.cn/etc/htpasswd.users

修复方案:

- -别解析到那里就行.

话说有没有妹子送啊~

版权声明:转载请注明来源 浅蓝@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-01-17 21:11

厂商回复:

先感谢白帽子小伙伴的挖掘,这是一个遗留很久的废弃站点。未对业务系统和用户数据造成影响。把研发解绑去修复啦~修完接着打!

最新状态:

暂无