漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0209168

漏洞标题:厦门国际银行重要敏感信息泄漏可管理组织外送注射

相关厂商:厦门国际银行

漏洞作者: 路人甲

提交时间:2016-05-16 10:19

修复时间:2016-06-30 15:40

公开时间:2016-06-30 15:40

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-16: 细节已通知厂商并且等待厂商处理中

2016-05-16: 厂商已经确认,细节仅向厂商公开

2016-05-26: 细节向核心白帽子及相关领域专家公开

2016-06-05: 细节向普通白帽子公开

2016-06-15: 细节向实习白帽子公开

2016-06-30: 细节向公众公开

简要描述:

RT

详细说明:

0x1

先送一个注入http://m.xib.com.cn/data_detail.php?id=4 存在注入

http://m.xib.com.cn/data.php?m=1

0x2 正文

github泄漏了LDAP验证帐号一枚

邮箱为域验证,登录

监控平台泄漏

业务系统监控:

1.http://**.**.**/user/penghl/184_

*****

*****

*****l 1*****

机房动环监控:

1.http://**.**.**/CMS/LoginBlue.aspx_

***** ad*****

***** Xib*****

漏洞扫描:

1.https://**.**.**/user/requireLoginlang=en_US_

*****pengh*****

vpn

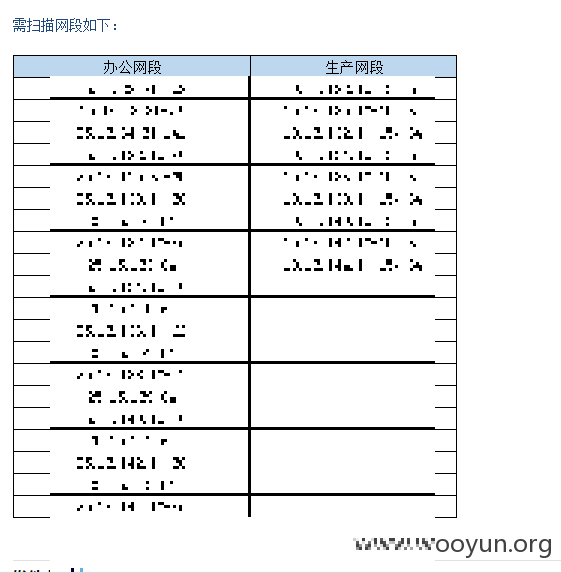

网段

运维平台

运维责任

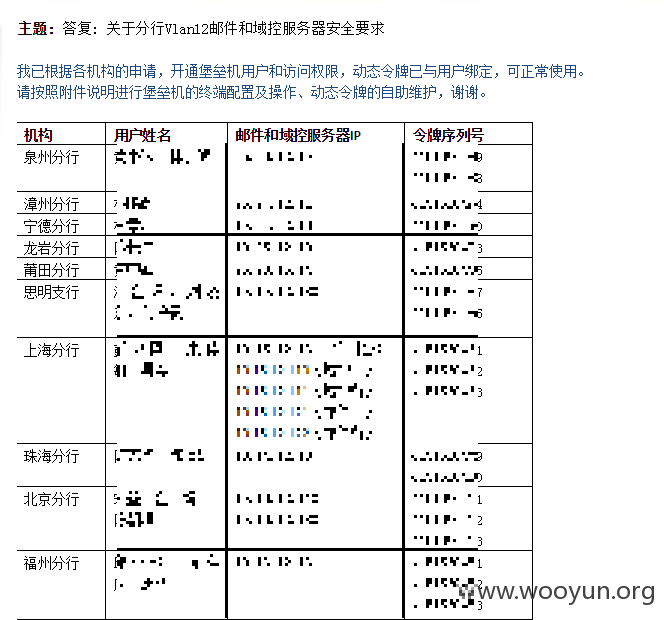

发现邮箱的主人,居然是上海分行的域控制器的管理人员,是拥有管理员权限的运维人员,可惜VPN有二次验证没能突破,不然就可以获得更高的权限~~~~

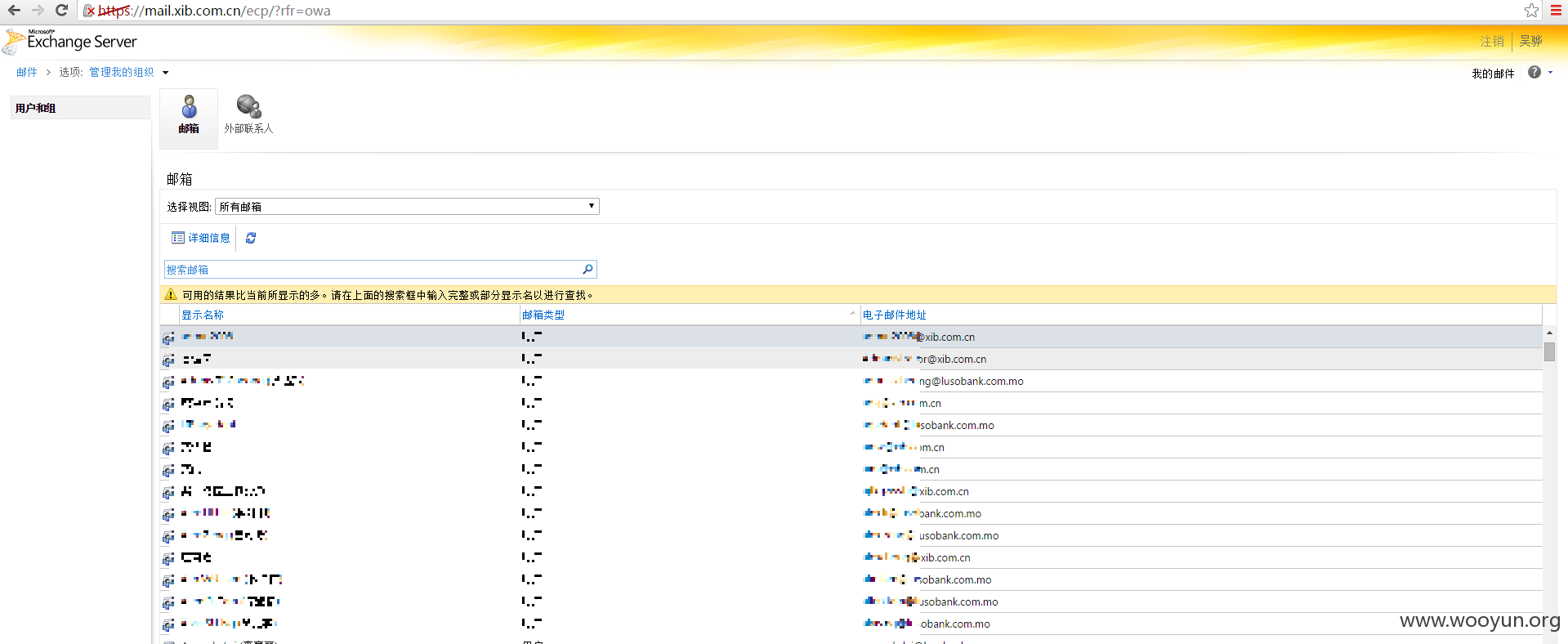

可直接管理组织

漏洞证明:

修复方案:

补

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-05-16 15:30

厂商回复:

问题已着手处理,非常感谢您的关注。

最新状态:

暂无