漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090574

漏洞标题:RoundCube Webmail邮件最新版正文存储型XSS

相关厂商:RoundCube Webmail

漏洞作者: phith0n

提交时间:2015-01-07 22:21

修复时间:2015-04-13 16:58

公开时间:2015-04-13 16:58

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-07: 细节已通知厂商并且等待厂商处理中

2015-01-12: 厂商已经确认,细节仅向厂商公开

2015-01-15: 细节向第三方安全合作伙伴开放

2015-03-08: 细节向核心白帽子及相关领域专家公开

2015-03-18: 细节向普通白帽子公开

2015-03-28: 细节向实习白帽子公开

2015-04-13: 细节向公众公开

简要描述:

首先声明,我这个洞交到360了通过了,奖金500?侮辱我吗。

作为重复漏洞乌云可以不给我通用奖励,所以大家也别说我一洞多投,我不是为了奖励来的。我问了那边,那边说交了的漏洞不能拒绝,我只好直接发过来了。

我只是想体现他的价值。

RoundCube Webmail是国外用的较广的一款开源php邮件系统,意义还是挺大的。

详细说明:

roundcube webmail官网:http://roundcube.net/,下载最新版本。

/program/lib/Roundcube/rcube_washtml.php ,这文件实际上是一个富文本过滤类class rcube_washtml。roundcube就是利用这个类对富文本进行过滤。

先大概看一下,我知道了这个类的特点:

1.用DOM对换入的HTML做解析,取出所有标签、相应属性的键和值。

2.利用白名单,只保留允许存在的标签和属性。

3.根据保留下来的标签、属性键和值,拼接成过滤后的HTML,输出。

实际上,从这个过程中我就看到了安全隐患。我曾经自己写过一个富文本类,类的前两点过程和这个类相同,但第三点,我是将结果同样保存为DOM对象,再转换成HTML进行输出。

二者有什么差别?很大一点不同就是,roundcube对HTML进行拼接,拼接的过程中如果处理不好引号,很容易导致属性“值”越出引号范围,变成一个新的“属性”,比如onerror。

好,我们看到246行,

当属性名是style的话,就将值传入wash_style函数。这个函数顾名思义是过滤css用的,然后将返回值$style拼接到最终HTML里:$t .= ' style=' . $quot . $style . $quot;

$quote就是一个引号,将$style 放入引号。这个$quote是前一句话定义的,当$style中有单引号的时候,$quote就是双引号,当$style中有双引号的时候,$quote就是单引号。

但如果$style中两种引号都有呢?肯定是会导致引号被闭合的情况,那么后面就能够写其他属性了。

后面还有一些麻烦的分析我就不写了,最后我的payload是:

我们看到,style中间有单引号和双引号,因为都存在,所以选择单引号作为外部的闭合引号。而因为我内部也有单引号,所以将前面的单引号闭合了,导致后面的内容溢出,onerror成为一个新的属性,最后导致存储型XSS。

经过该类处理过的HTML变成这样,chrome最新版下直接触发无需交互

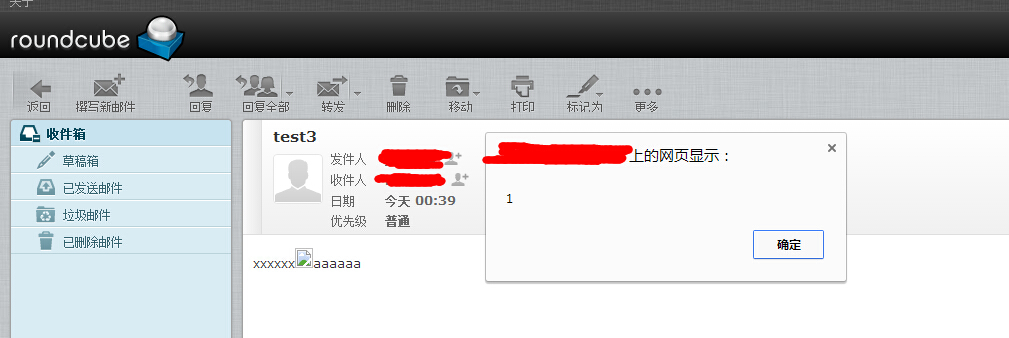

测试,直接发送正文含有以上POC的邮件,roundcube打开邮件即可触发:

漏洞证明:

修复方案:

不知道。

版权声明:转载请注明来源 phith0n@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-01-12 11:41

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无