漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068223

漏洞标题:YY网站的一个xss跨站漏洞(盗号必备)

相关厂商:广州多玩

漏洞作者: 菜猿子

提交时间:2014-07-13 13:55

修复时间:2014-08-27 13:58

公开时间:2014-08-27 13:58

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-13: 细节已通知厂商并且等待厂商处理中

2014-07-15: 厂商已经确认,细节仅向厂商公开

2014-07-25: 细节向核心白帽子及相关领域专家公开

2014-08-04: 细节向普通白帽子公开

2014-08-14: 细节向实习白帽子公开

2014-08-27: 细节向公众公开

简要描述:

YY网站的xss跨站漏洞一枚,可偷摸的盗号

详细说明:

首先感谢 gainover 大神,写的教程很到位。此漏洞完全参考其教程。

话不多说,详细内容请往下看。

暂停一下,上次多玩说好的礼物至今杳无音讯。找个漏洞容易嘛,快把你们网站都翻烂了!

接着看:

这个漏洞是由一个flash文件引起的,文件地址:http://m.yy.com/live/swf/Shareobject.swf?v=1.1

示例网页:http://m.yy.com/live/1980062727/

漏洞证明:

flash文件:http://m.yy.com/live/swf/Shareobject.swf?v=1.1

看一下as代码,使用了SharedObject和addCallback,但是却没有对参数进行任何过滤,于是乎xss就出现了。

出现问题的网址是娱乐的视频直播页面,示例:

观察js文件,发现如下代码:

进入页面后会自动读取flash SharedObject的“ent_view_history”项,于是随便建个网页,写上代码

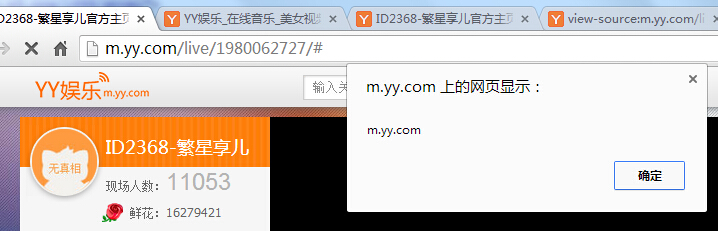

然后访问以下这个页面,再打开上面那个http://m.yy.com/live/1980062727/,弹出了下图:

执行成功!

下面闲聊几句:

这里有个问题,就是只能使用一次,网站会自动重置存储的内容。不过,很明显这个不是问题的所在,因为一次就够了。

通过代码可以直接获取网站的cookie,然后,更重要的是,还可以通过js代码获取到当前电脑上所有已登录YY一键登录网页所需的ticket,不过这个ticket是否有IP验证我没有测试。

可能你们会说,cookie、ticket是有时效性的,但是在这个有效时间内批量登录、批量盗个Y币开个会员刷个礼物啥的,还是小意思吧。

可能你们还会说,可执行性差,但是相信我,让YY上的人去访问一个网页真的很简单,小白太多了,更何况这个是防不胜防,因为发的网址表面上看一点问题都没有。借用教程里的词汇叫“埋雷式攻击”!

修复方案:

参考这个吧,http://drops.wooyun.org/papers/1426

当然,你们更懂,过滤下吧。

版权声明:转载请注明来源 菜猿子@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-07-15 18:02

厂商回复:

感谢对于欢聚时代安全工作的支持,我们会尽快修复

最新状态:

暂无