漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133376

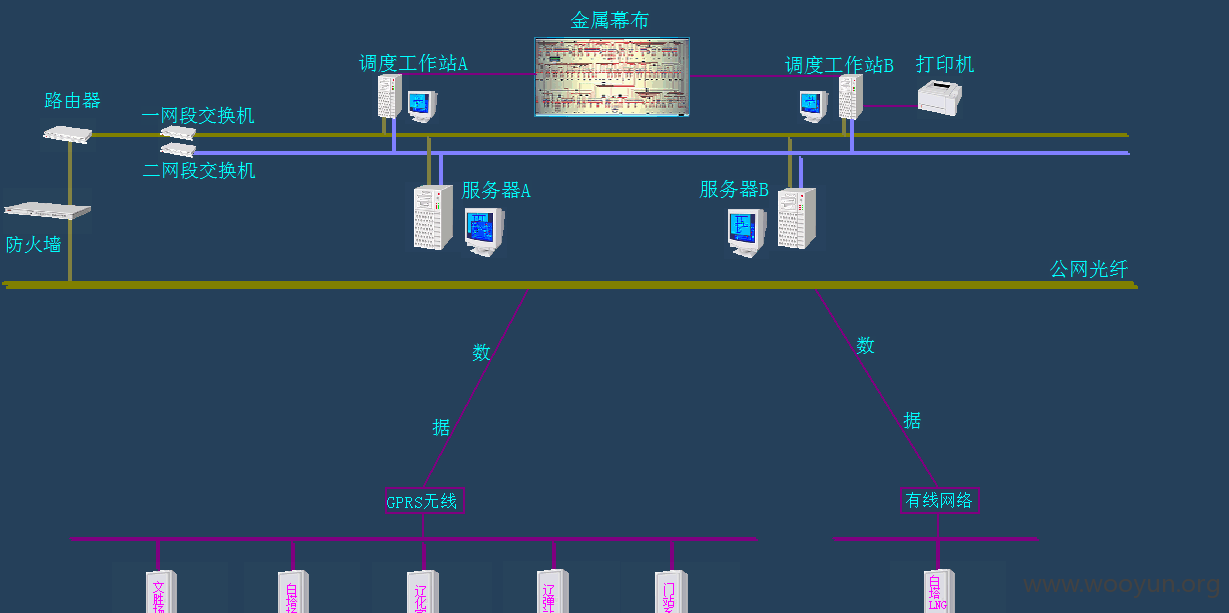

漏洞标题:工控安全之某燃气系统配置不当导致多市人机操作系统和数据库可登录(内网拓扑+设备运行情况)

相关厂商:某燃气系统

漏洞作者: jianFen

提交时间:2015-08-13 16:37

修复时间:2015-09-28 16:30

公开时间:2015-09-28 16:30

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-13: 细节已通知厂商并且等待厂商处理中

2015-08-14: 厂商已经确认,细节仅向厂商公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

- -

详细说明:

首先google搜索

222.41.94.108 这个地址是上次华润服务器上发现的地址 已经关闭了

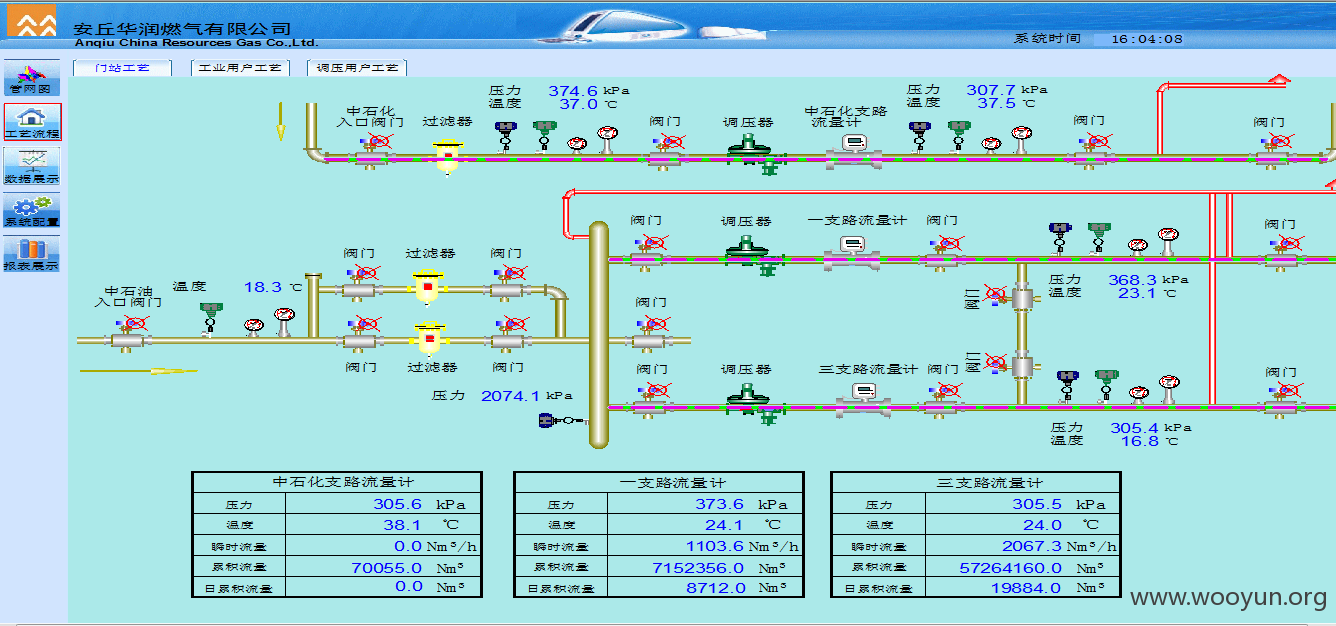

中燃所有系统都在用这套 只是IP地址很难搜索到

google只能找到几个例子

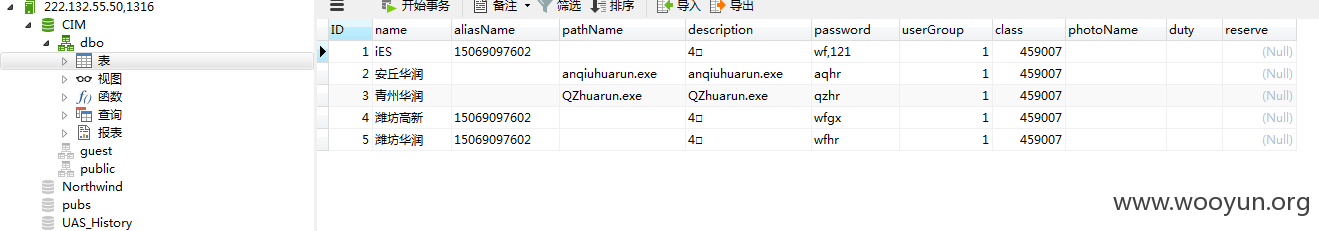

数据库配置不当,FTP可匿名连接下载文件

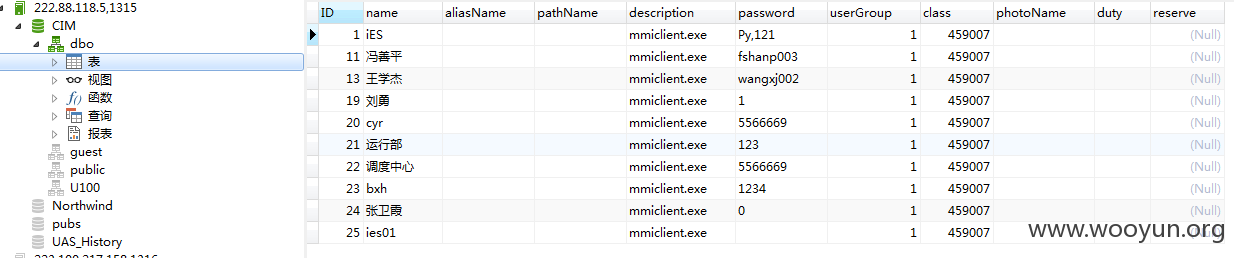

uid=U1000;pwd=iESDBA

ftp://222.132.55.50/DmsWebMain.asp 下载客户端 潍坊华润

客户端认证需要登录

比之前的漏洞直接

----------------------------------------------------------------------

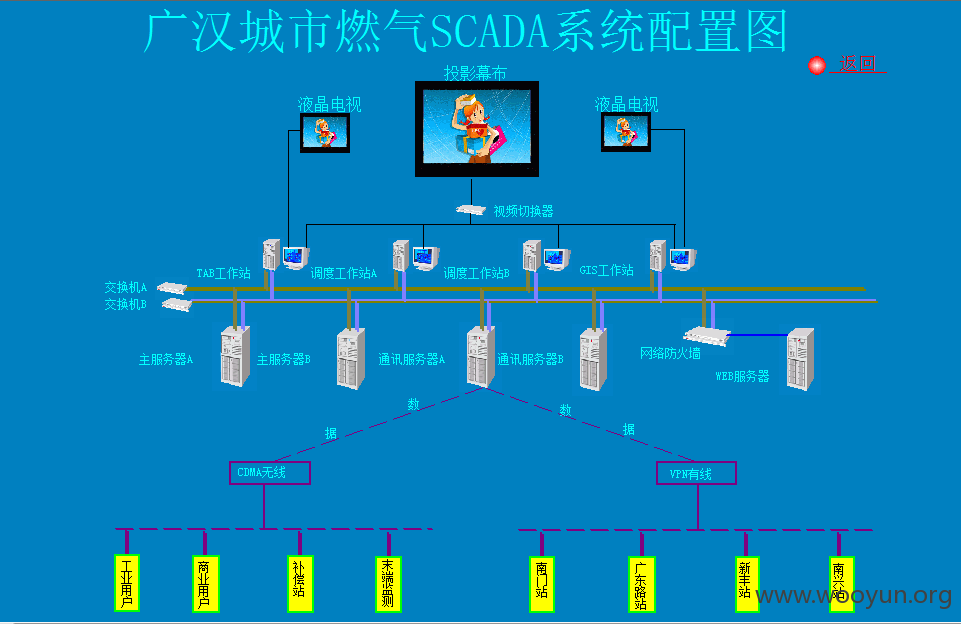

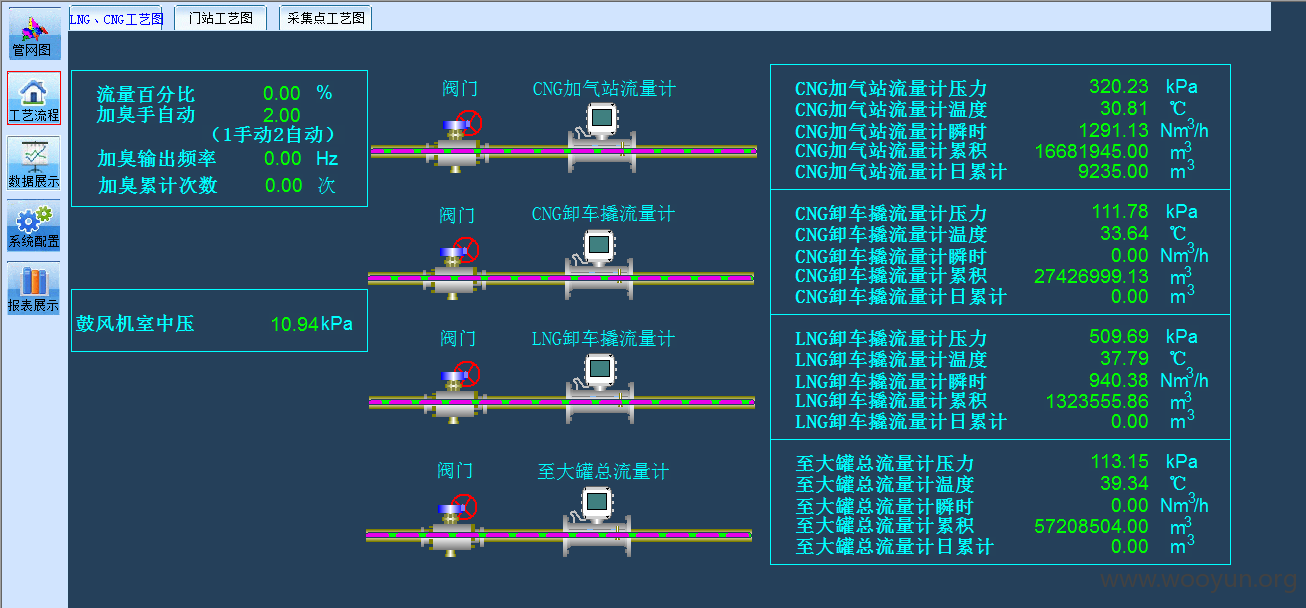

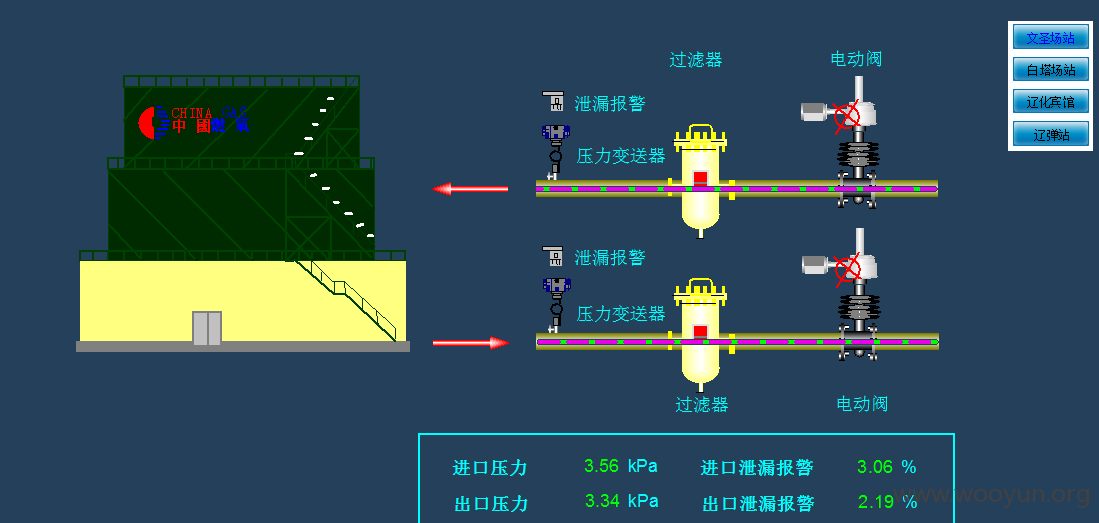

http://125.64.74.20:801/ 广汉中燃 下载客户端 用数据库中密码登录即可

直接拿到拓扑图

------------------------------------------------------------------------------------

http://222.88.118.5:801/DmsWebLogin.htm 中燃濮阳

-------------------------------------------------------------------------------------

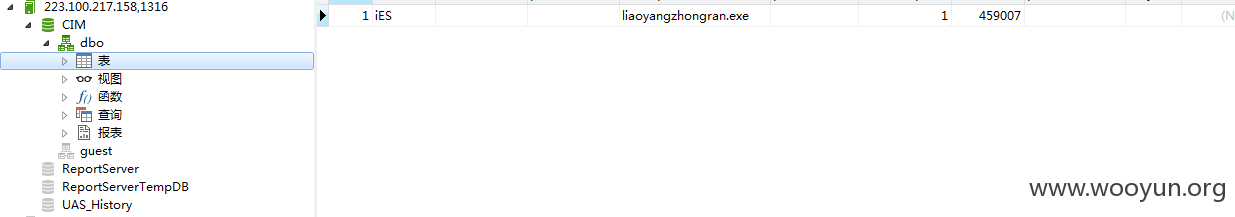

http://223.100.217.158:801/ 辽阳

漏洞证明:

修复方案:

数据库默认配置

FTP设置密码

应该是通用,看审核处理咯.应该全国都在用 只要地址泄露就可登录

版权声明:转载请注明来源 jianFen@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-08-14 16:28

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向能源行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无